The Hacker Newsは11月7日(米国時間)、「Two NPM Packages With 22 Million Weekly Downloads Found Backdoored」において、人気NPMパッケージの「coa」と「rc」に改竄が発見されたと伝えた。いずれも、開発者のアカウントに対する不正アクセスによって、パスワードを盗むマルウェアを含むようにソースコードが変更されており、気づかずにこれらのパッケージをインストールしたユーザーはこのマルウェアに感染する危険性があるという。

2つのNPMパッケージに対する侵害については、2021年7月4日に警戒を促す次のGitHubアドバイザリが公開されている。

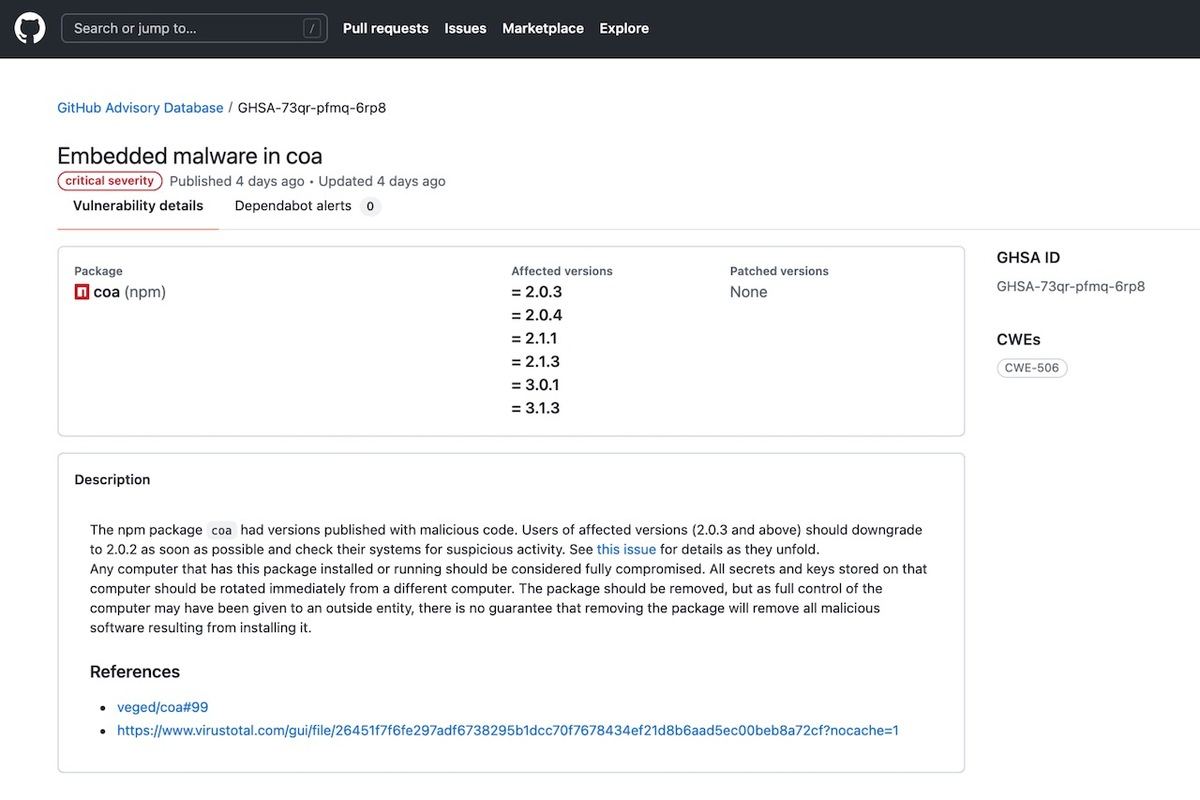

- Embedded malware in coa · GHSA-73qr-pfmq-6rp8 · GitHub Advisory Database

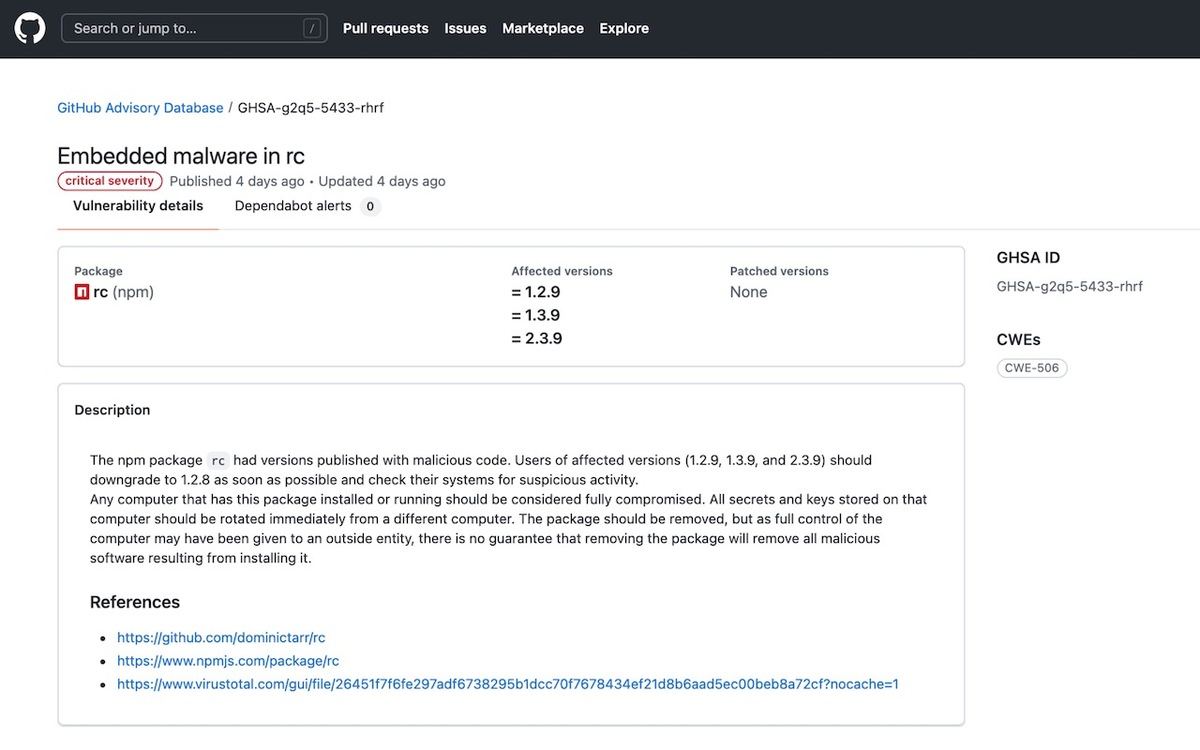

- Embedded malware in rc · GHSA-g2q5-5433-rhrf · GitHub Advisory Database

coaはコマンドラインオプションのためのパーサーを提供するパッケージ。2.0.3以降のすべてのバージョンのcoa(2.0.3、2.0.4、2.1.1、2.1.3、3.0.1、および3.1.3)が今回の侵害の影響を受けているという。影響を受けるバージョンを使用している場合、できるだけ早くバージョン2.0.2にダウングレードした上で、疑わしいアクティビティがないかどうかをチェックすることが推奨されている。

rcはアプリケーションの設定の管理を容易にするための設定ローダーライブラリで、バージョン1.2.9、1.3.9、および2.3.9が今回の侵害の影響を受けることが判明している。これらのバージョンを使用している場合、影響を回避するためにバージョン1.2.8にダウングレードする必要がある。

coaとrcでは同じ内容の改竄が行われていることがわかっており、検出されたマルウェアはWindows端末から認証情報とパスワードを盗む「DanaBot」の亜種と見られている。

NPMでは、今回のような攻撃からアカウントやパッケージを保護するために、NPMアカウントに対して2段階認証を有効にするよう強く推奨している。