Bleeping Computerは9月24日(現地時間)、「Researcher drops three iOS zero-days that Apple refused to fix」において、セキュリティ研究者が発見したiOSの3件のゼロデイ脆弱性について、攻撃に悪用可能であることを検証する概念実証コードが公開されたと伝えた。これらの脆弱性を悪用されると、対象のiOSデバイスからApple IDの電子メールアドレスをはじめとする機密情報を取得されたり、WiFi情報にアクセスされたりするなどの被害を受ける可能性があるという。

3件の脆弱性の情報はセキュリティ研究者のDenis Tokarev氏によって公表された。Tokarev氏は、次の記事で脆弱性の情報および概念実証コードを公開した経緯について説明している。

Tokarev氏は2021年3月10日から5月4日までの間にiOSの4件の脆弱性をAppleに報告したが、そのうちiOS 14.7で修正された1件を除く3件については3回のリリース(iOS 14.7.1、iOS 14.8、およびiOS 15.0)を経ても修正が行われず、セキュリティアドバイザリに掲載されなかったという。

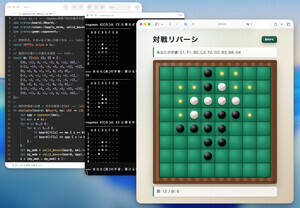

Tokarev氏によって報告された脆弱性は以下の4件で、それぞれの概念実証コードがGitHub上で公開されている。

- Gamed 0-day:App Storeからユーザーがインストールしたアプリを介して、通常はTCCプロンプトまたはプラットフォームサンドボックスによって保護されている機密データにアクセスすることができる

- Nehelper Enumerate Installed Apps 0-day:インストールしたアプリが、バンドルIDを指定してデバイスにアプリがインストールされているかどうかを判断できる

- Nehelper Wifi Info 0-day: 対象となるアプリが、必要な権限なしにWi-Fi情報にアクセスできる

- Analyticsd: インストールしたアプリが医療情報などの分析ログにアクセスできる(iOS 14.7で修正済み)

未修正の3件の脆弱性の概念実証コードは、先日リリースされたばかりのiOS 15.0でも動作することが確認されているという。Tokarev氏によれば、概念実証コードが公開された24時間後に、Appleからこれらの問題について調査中であるという連絡を受け取ったとのことだ。