Cleafy Labsはこのほど、「SOVA malware is back and is evolving rapidly|Cleafy Labs」において、Androidを標的とするバンキング型トロイの木馬「SOVA」の新バージョンが発見されたと伝えた。SOVAが最初に登場したのは2021年9月で、その後2022年3月までに複数回にわたってバージョンアップが行われたが、2022年7月になって新たな機能を備えた新バージョンのSOVA v4が発見されたという。

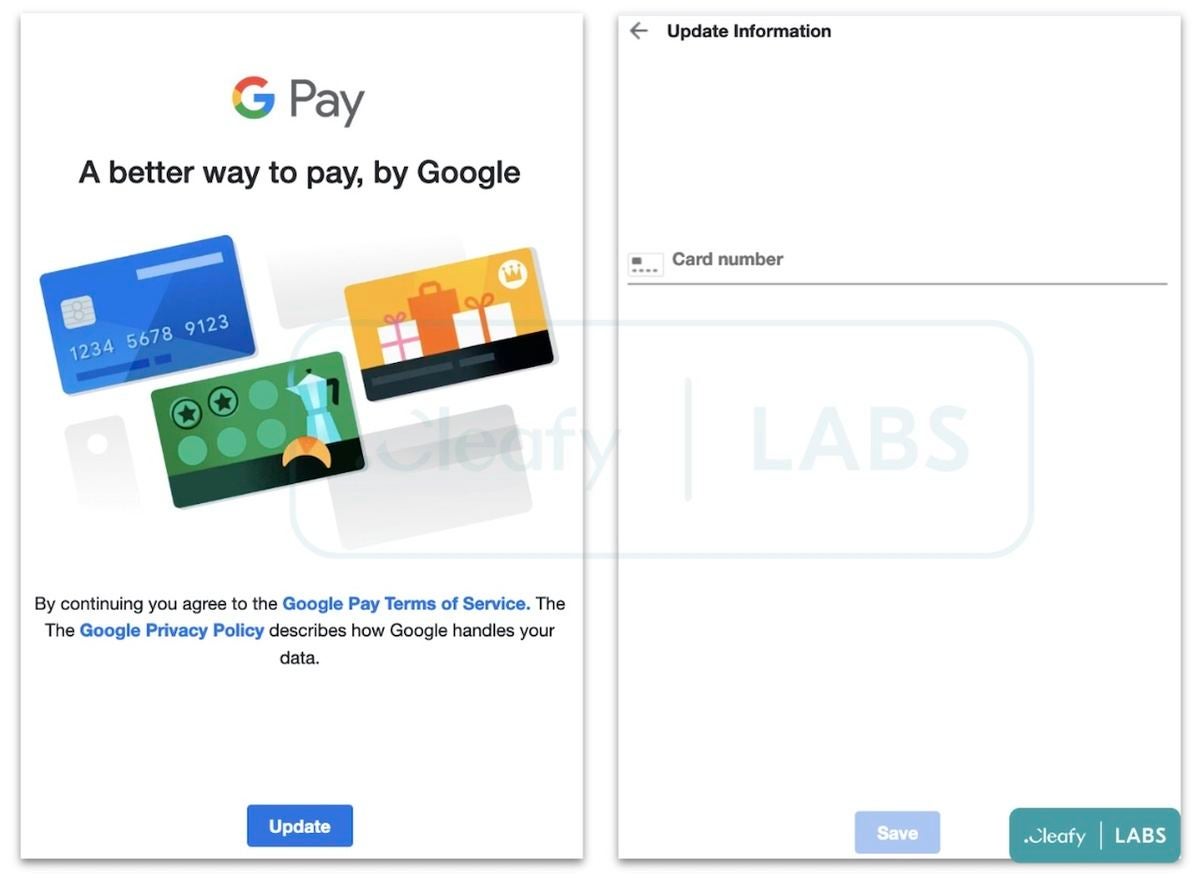

Cleafy Labsによると、SOVA v4はAmazonやGoogle Chromeなどアイコンを模した偽のアプリケーション内に隠れて配信されるとのこと。SOVAは初期バージョンですでに一般的なバンキング型トロイの木馬が持つ情報窃取やリモートコントロールなどの機能を備えていたが、2022年3月に登場したv3では新たに2要素認証(2FA)コードの傍受やCookieの盗み出しといった機能が追加された。

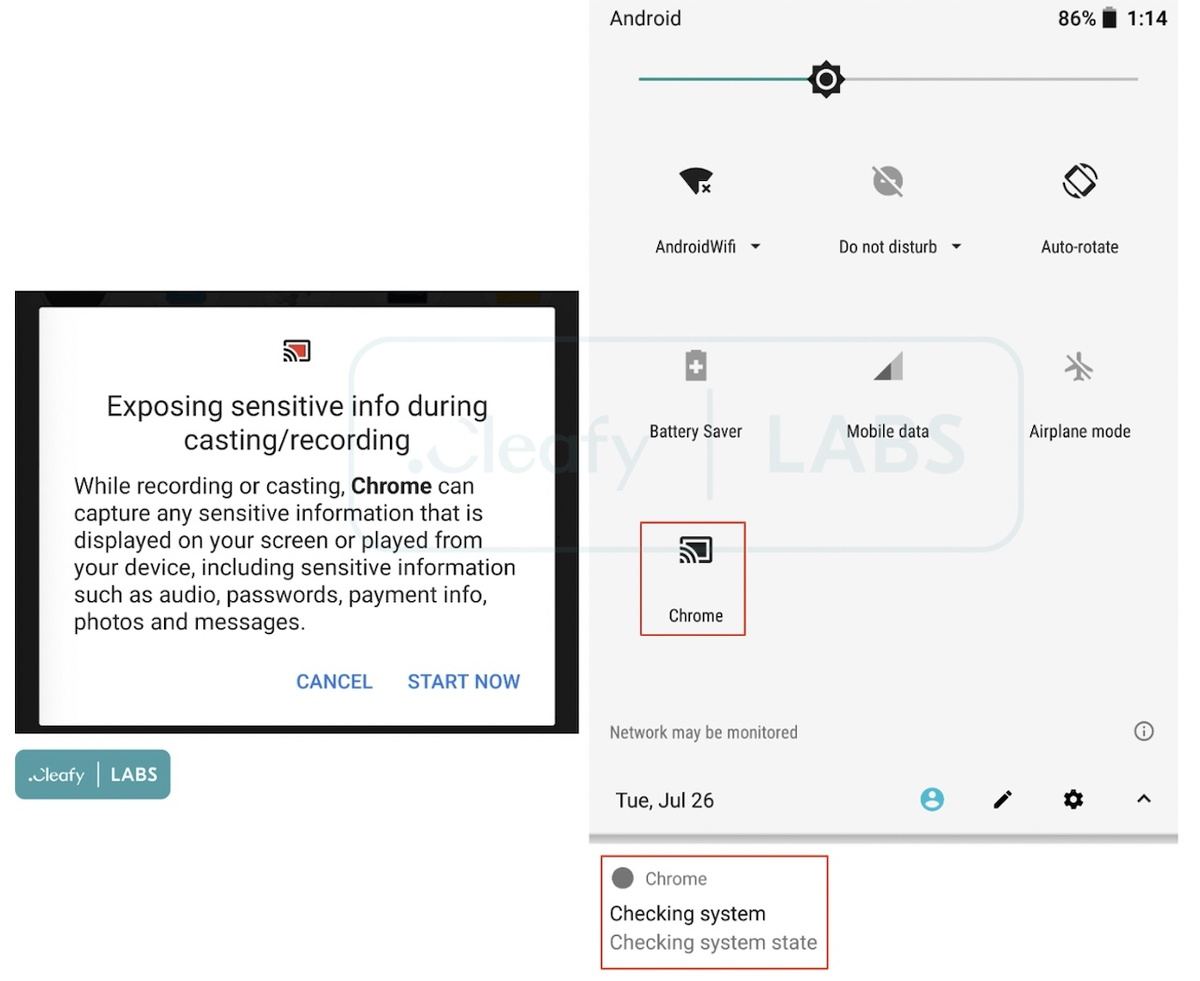

今回発見されたv4では、デバイスのスクリーンショットの取得や画面の録画を行えるようになったと報告されている。さらに、これらの機能をアクセシビリティサービスと組み合わせることで、SOVAを使用する脅威アクターはリモートからジェスチャを実行して標的のデバイスを操作可能だという。

その他、v4にはその存在を被害端末のユーザーから保護するモジュールのリファクタリング、Cookieを盗もうとする対象サービスリストの更新、暗号資産ウォレットのBinanceやTrust Walletを標的とするモジュールの追加など、積極的な開発が行われている形跡が見られるとのことだ。

Cleafy Labsは、SOVA v4の調査中に、次期バージョン(SOVA v5)と思われる複数のサンプルも発見したと報告している。この新バージョンには開発中と思われるランサムウェアモジュールの痕跡があり、感染したデバイス内のファイルをAESアルゴリズムで暗号化し、拡張子「.enc」のファイル名で保存する機能が実装されていたとのことだ。