ゼットスケーラーは11月19日、記者説明会を開催し、暗号化通信を悪用した攻撃の動向や製品戦略について説明した。今月、同社の研究チーム「ThreatLabZ」による調査レポート「暗号化された攻撃の現状(2020年版)」が発表されたが、これによると、コロナ禍に、SSLなどの暗号化通信を悪用した攻撃が260%増加したという。

Zscaler CISO 兼セキュリティリサーチ担当バイスプレジデントのDeepen Desai氏は、SSL通信を悪用した攻撃の対象になった業界として、ヘルスケアが最も多かったと説明した。ヘルスケア業界を狙った攻撃は16億件で、全体の25.5%を占めている。第2位以降は、金融・保険(12億件)、製造(11億件)、行政機関(9億5200万件)、サービス(7億3000万件)となっている。

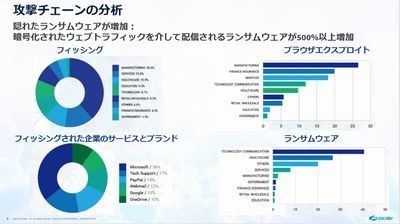

暗号化トラフィックを悪用したその他の攻撃については、WHO(世界保健機関)がCOVID-19(新型コロナウイルス)のパンデミックを宣言した3月以降、ランサムウェア攻撃が5倍増加したほか、フィッシング攻撃は2億件近く発生しているという。

加えて、SSL通信を悪用した攻撃の30%が信頼できるクラウドプロバイダーを介しているが、Desai氏は「SSL証明書を悪用してDropbox、Google、Microsoft、Amazonといったクラウドプロバイダーの暗号化されたチャネルを乗っ取り、マルウェアを配信している」と、その実態を明らかにした。

また、フィッシング攻撃で見られた傾向として、「マイクロソフトのOffice 365やOneDriveの認証情報が狙われていること」「マイクロソフトのテクニカルサポートを装うこと」が紹介された。

こうした暗号化通信を悪用した攻撃をブロックするための対策として、Desai氏は以下の4点を挙げた。

- クラウドネイティブのプロキシベースのアーキテクチャの導入により、あらゆるトラフィックのインスペクションを行う

- インラインクラウドのサンドボックスを設ける

- すべてのユーザー、あらゆる場所で一貫したセキュリティ対策を適用する

- リテラルムーブメントが発生しないゼロトラストの領域で対策を行う

Desai氏はインラインのセキュリティクラウドを提供している同社は、これらの対策を講じることができると述べた。

同社の製品については、ゼットスケーラー エバンジェリスト&アーキテクトの高岡隆佳氏が説明した。高岡氏は「デジタルトランスフォーメーションを実現するには、アプリケーション、ネットワーク、セキュリティにおいて変革が必要。アプリケーションが格納されているデータセンターはクラウドに移行し、インターネットが企業のネットワークになり、場所に依存しないセキュリティが求められている。われわれはこうした変革の実現をサポートできる」と語った。

同社の主力製品は、セキュアインターネット/Webゲートウェイをクラウドサービスとして提供する「Zscaler Internet Access(ZIA)」、ゼロトラストネットワークアクセスをサービスとして提供する「Zscaler Private Access(ZPA)」、デジタルエクスペリエンスを監視・可視化する「Zscaler Digital Experience(ZDX)」、アプリケーションのマイクロセグメンテーションや設定ミスや規約違反の自動修正を行う「Zscaler Cloud Protection(ZCP)」となる。これらのうち、ZDXとZCPは今年10月に提供が始まった新サービスだ。

同社のサービスは、ユーザーが世界の150カ所に設けられた最寄りのデータセンターにアクセスすると、ユーザーの企業が定義したセキュリティポリシーを適用する。そのため、どこにいても同一のセキュリティポリシーを適用することができる。ユーザーの最寄りにクラウドエッジを設け、クラウドエッジにセキュリティを集約するので、不要な拠点間の回線を削減することができる。高岡氏は「われわれの製品はセキュリティを妥協することなく、生産性の向上も図ることができる」と語っていた。