ここ数日、大手企業での感染報告が相次ぎ、新聞紙上をにぎわしている「ガンブラー」(JS_GUMBLAR)。トレンドマイクロの発表によると、2009年12月の不正プログラム感染被害報告数ランキングで4位(33件)となっており、現在、まさに猛威をふるっている最中だ。

|

|

説明を行った、トレンドマイクロ Threat Monitoring Center 課長の飯田朝洋氏 |

さまざまな報道を耳にし、「感染しないよう注意しなければ」と気を引き締めている方も多いと思う。しかし、このプログラムがどのような振る舞いをするのかを把握している方がどれだけいるだろうか。

実はこのガンブラー、他の種類の不正プログラムを呼び出すなど、セキュリティ分野に明るくないユーザーには想像がつかないような動きをする。しかも、目立たぬかたちで活動するため、知らなければ、おそらく感染してもまったく気づくことはないだろう。

そこでここでは、「2009年度不正プログラム感染被害報告数ランキング」説明会でのトレンドマイクロによる解説を基に、その振る舞いを簡単に紹介する。

ガンブラーをきっかけとする感染活動

|

|

デモを担当した、トレンドマイクロ Threat Monitoring Center セキュリティコンサルタントの松川博英氏 |

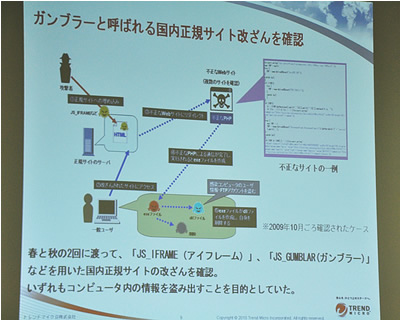

ガンブラーに関連する一連の感染活動は、不正に入手されたアカウント情報によるログインやSQLインジェクションなどにより、Webページを改ざんすることから始まる。

改ざんされたWebサイトには、不正なWebサイトへリダイレクトするプログラムが埋め込まれる。このプログラムがガンブラーと呼ばれるものだ。リダイレクトは、Webページの表示処理が実行される裏側で行われるため、ユーザーは、気づかぬ間に不正サイトにアクセスしてしまうことになる。

なお、ガンブラー(GUMBLAR)という名称は、この脅威が発見された当初、リダイレクト先の不正サイト名が「GUMBLAR」であったことから付けられているそうだ。

今回紹介されたケースの場合、意図せずアクセスしてしまった不正サイトからは、「TROJ_DROPR.GB」と呼ばれるプログラムがユーザーのPCに送り込まれる。このプログラムはPC内で自動的に実行され、「TSPY_KATES.SMOD」(カテス)と呼ばれる不正プログラム(実際のファイル名は拡張子も含めてランダムな文字列)を作成する。

さらにTROJ_DROPR.GBは、同ファイルが自動実行されるようレジストリ値(Windowsの各種設定情報)を書き換える。その後、再起動時に自身が削除される設定を行って役割を終える。

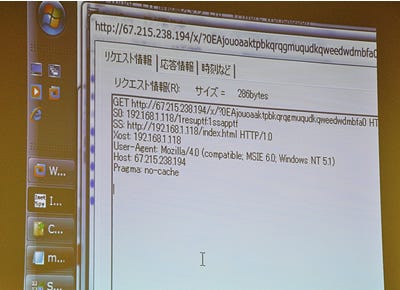

レジストリが書き換えられたことにより、Internet Explorerの起動時などにTSPY_KATES.SMODが呼び出され、同プログラムがネットワークトラフィックの監視をはじめる。トラフィック監視中のTSPY_KATES.SMODは、送信データ内にFTPアカウントのユーザー名とパスワードを発見すると、それらの情報を「67.215.246.34」および「195.24.76.250」へ送信する。これにより、FTPアカウントの情報が攻撃者の手に渡ることになる。

こうして入手した新たなWebサイトのFTPアカウント情報を利用して、再び不正プログラムを埋め込み、被害を拡大させるという。

お気づきのとおり、この一連の処理ではFTPクライアントを利用しなければ悪さされることがない。つまり、Webサイトの管理者/編集者を主なターゲットにしたものになる。ただし、ここで紹介しているのは、今回の説明会で取り上げられたタイプのガンブラーの振る舞いである。そのほかのタイプが存在する可能性もあるので、一般ユーザーも当然注意が必要だ。

「システム」「運用」「ユーザー」、すべてのレベルアップを

ガンブラーについては現在話題となっているだけに今回の説明会でも大きく紹介されたが、インターネット上の脅威としては、ほかにも注視すべきものがたくさんある。

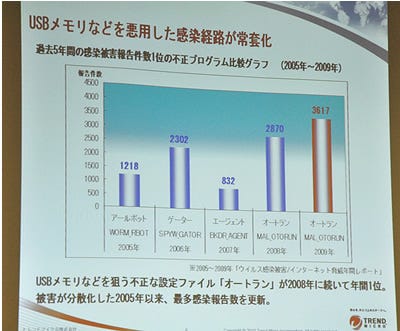

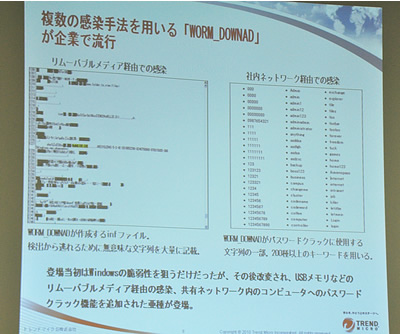

例えば、現在、USBメモリの自動実行ファイルを利用した不正プログラムが流行している。USBメモリによる感染は、ネットワーク上に設置した何重ものセキュリティ対策が無意味になってしまうため、管理者にとっては頭の痛い問題だ。

また、難読化が施された不正プログラムも急激に増加しており、ウィルス対策ソフトによる検出を逃れるものも少なからずあるという。

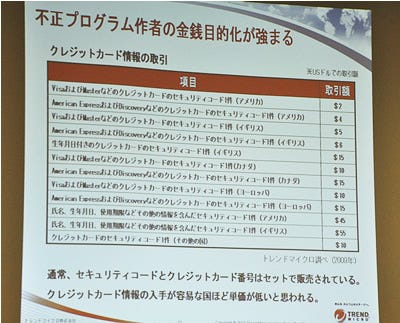

さらに、クレジットカード情報が以下のような単価で取引されているといった実態もあり、金銭目的の凶悪な攻撃が行われるケースも増えている。

加えて、不正プログラムの数も増えており、今や2.5秒に1つのペースで不正プログラムが生成されている。そのため、数時間~1日に1回のパターンファイルの更新では間に合わないケースもある。

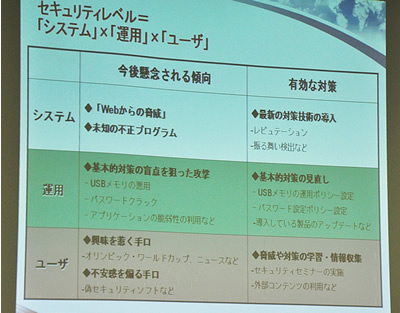

こうした状況の中、安全に運用を続けるためには、「『システム』、『運用』、『ユーザー』の3要素すべてをレベルアップする必要がある」(トレンドマイクロ Threat Monitoring Center 課長 飯田朝洋氏)という。

システムにおいては、従来からのセキュリティ対策に加えて、最新のソリューションを検討することも大切だ。例えば、各Webサイトの危険度を評価し、その評価結果に応じてアクセスを制御する「Webレピュテーションサービス」などの最新ソリューションを導入することで、パターンファイルの更新で足りない部分も補うことができる。

また、運用においては、USBメモリの運用ポリシーやパスワードの更新ポリシーなどを見直すことで防げる脅威が多数あるし、ユーザーに関しては、最新の攻撃手口を頭に入れておくことで、最近増えている巧妙な作りの不正コンテンツなどに騙されるケースが少なくなるという。

* * *

現在のインターネット環境には、どこに脅威があるかわからない。思わぬ落とし穴にはまらないために、今年もセキュリティ動向には常に注視していきたい。