United States Computer Emergency Readiness Team (US-CERT)は4月12日(米国時間)、「Multiple Vulnerabilities in WPA3 Protocol|US-CERT」において、Wi-Fiセキュリティ規格「WPA3」に複数の脆弱性が存在すると伝えた。これら脆弱性は「Dragonblood」と呼ばれており、悪用されると、遠隔からシステムの制御権が乗っ取られる危険性がある。

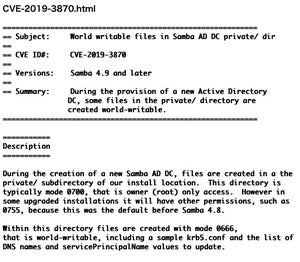

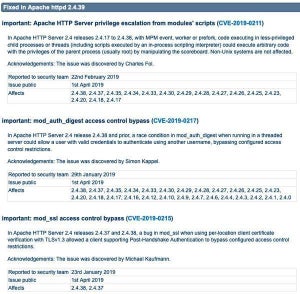

脆弱性に関する詳細情報は次のページにまとまっている。

-

Vulnerability Note VU#871675 - WPA3 design issues and implementation vulnerabilities in hostapd and wpa_supplicant

今回発見された脆弱性はWPA3のプロトコルの設計に問題があること、その実装系(wpa_supplicant)に脆弱性が存在することが原因とされている。これら脆弱性を悪用されると、遠隔からの操作で弱いパスワードが取得されたり、サービ妨害攻撃や認証情報を窃取することが可能になったりするとされている。本来、WPA3はWPA2のセキュリティ上の問題を解決するために開発されたプロトコルだが、広く普及する前に問題が発見される形となった。

関連製品を提供しているベンダーはアップデートの提供を開始しており、上記のWebページで確認することが推奨される。