パロアルトネットワークスは1月31日、クラウドネイティブアプリケーション保護プラットフォーム(CNAPP)の最新版「Prisma Cloud 3.0」を国内で提供開始すると発表した。

クラウドセキュリティ事業本部 Chief Technology Officer(CTO) ミスラ・アジェイ氏は初めに、昨年12月に発見されたApache Log4jの脆弱性を悪用した攻撃を例に、CNAPPの必要性を説明した。

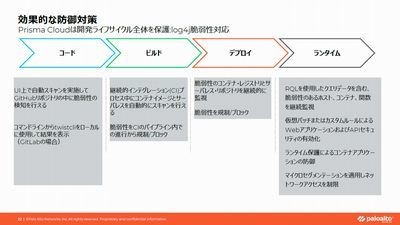

「Prisma Cloud」では、Defender AgentがLog4jの脆弱性を突くことを防止し、Intelligence StreamがLog4jの脆弱性を検出する。さらに、脆弱性を抱えるホストを特定し、ネットワークに接続された資産を発見することで、Log4jの脆弱性の影響範囲を特定することができる。

アジェイ氏は「たった1行のHTTP Request を送るだけで、Apache log4jを実行する環境が人質にとられてしまう」と述べ、その脆弱性の悪用が容易であることを強調し、対象のLog4jの環境を人質にして、ボットネット、ランサムウェア、ラテラルムーブメント(Lateral Movement )による攻撃の拡大、データ漏洩といった攻撃が可能であると説明した。

アジェイ氏は、Prisma Cloudの強みについて、「CNAPP製品のミッションはソフトウェア開発ライフサイクルのセキュリティを担保する上で、開発時のタスクと本番環境 ランタイム時のタスクに分類できるが、開発時のタスクのみ注力しているベンダーが多い。しかし、Prisma Cloudは違う。開発からランタイムまで保護する」と述べた。

アジェイ氏は、Prisma Cloud 3.0の主な新機能として、「IaCセキュリティ」「Adoption Advisor (導入アドバイザー)」「エージェントレス スキャン」「自動プロファイリングとOOTB ルール」「Microsoft Azure向けCIEM」を挙げた。

これらのうち、「IaC(Infrastructure as Code)セキュリティ」と「エージェントレス スキャン」が目玉となる新機能だと、アジェイ氏は紹介した。

「IaCセキュリティ」は、開発者やセキュリティチームが早期からクラウドリスクに対処できるよう、開発ライフサイクル全体にわたり、IaCスキャンとコード修正を開発者ツールに直接組み込む。具体的には、脆弱なIaC コードを検出したらセキュアなコードに自動で修正し、GitHub のレポジトリと連携して、コミット時に自動的にコードを検査する。加えて、本番環境と IaCコードとの差分を自動検出、不適切な設定変更を修正する。

「エージェントレス スキャン」では、クラウドワークロードとアプリケーションのリスクを可視化し、既存のエージェントベースの保護を補完する。単一のユーザーインタフェースで、エージェントありとエージェントレスのセキュリティを可視化・管理することができる。アジェイ氏は「エージェントによるスキャンとエージェントなしでのスキャンに対応したのは業界初」と語った。

同日、みんなの銀行がフルクラウドのバンキングシステムに「Prisma Cloud」を導入したことも発表された。同行のバンキングシステムは、マイクロサービスアーキテクチャをベースとしており、アプリケーションはコンテナ環境で構成され、Kubernetesで運用管理をする、クラウドネイティブな環境が採用されている。

同行はバンキングシステムのクラウドネイティブ環境全体のセキュリティ強化と可視化のために「Prisma Cloud」を導入したという。また、同行は開発の初期段階からセキュリティを考慮する「シフトレフト」のアプローチであるDevSecOpsを実践し、稼働前のバンキングシステムや各アプリケーションにPrisma Cloudを組み込み、CI/CD(継続的インテグレーション/継続的デリバリ)ツールと連携して開発を進めたとのことだ。

アジェイ氏は、今後の展開について、Gartnerは2021年に「CNAPP」というカテゴリを提唱したことから、Gartnerのフレームワークに沿って機能を拡充していくと述べた。

Gartnerは「CNAPP」について、「クラウドネイティブアプリケーションの適切なセキュリティには、開発から始まりランタイムの保護に至るまでの統合アプローチが必要。SRM leadersはライフサイクル全体を対象とするアプローチを採用したクラウドネイティブアプリケーション保護プラットフォームを評価するべき」と定義している。