Malwarebytesは8月15日(米国時間)、「Dozens of Google products targeted by scammers via malicious search ads|Malwarebytes」において、Googleのオンラインサービスに偽装したマルバタイジングを確認したとして注意を呼びかけた。マルバタイジングとは、ネット広告を悪用してマルウェアを拡散するサイバー攻撃の手法。

この攻撃は先月確認された「Google Authenticator」のマルバタイジングと同様に、Google検索から偽Googleサービスの広告を配信する(参考:「偽Google多要素認証アプリに注意、最近インストールした場合は確認を | TECH+(テックプラス)」)。

Looker Studioの悪用

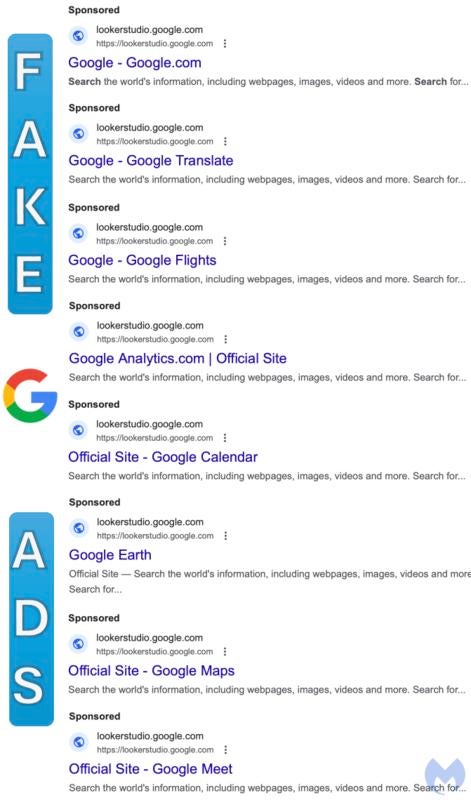

今回確認された偽広告は複数のGoogleオンラインサービスを偽り、Googleのビジネス分析サービス「Looker Studio」にリダイレクトする手法を用いる。リンク先ドメインが「google.com」であるため、注意深くURLを確認しないとだまされる可能性がある。

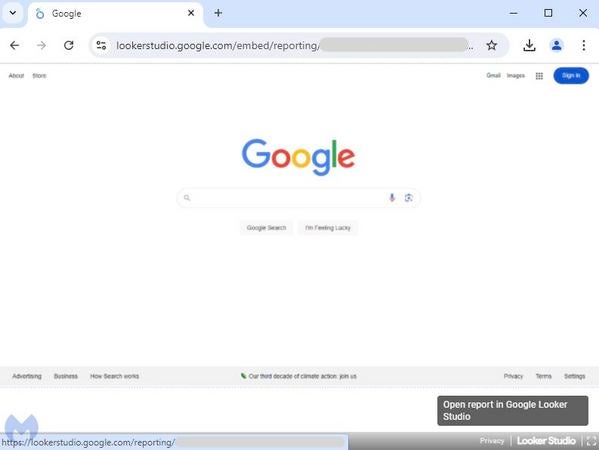

Looker Studioはデータをダッシュボードやレポートに変換する無料のツール(参考:「Looker Studio へようこそ - Looker Studioのヘルプ」)。さまざまなデータソースに接続し、画像、グラフ、表などを表示することができる。

今回攻撃者はLooker Studioを使用し、動的に生成された画像を悪用した。画像はGoogle検索サイトのホームページと同じ外観になるよう調整されており、URLを確認しないユーザーは状況を理解できず、再度検索を試みようとして画像をクリックする可能性がある。

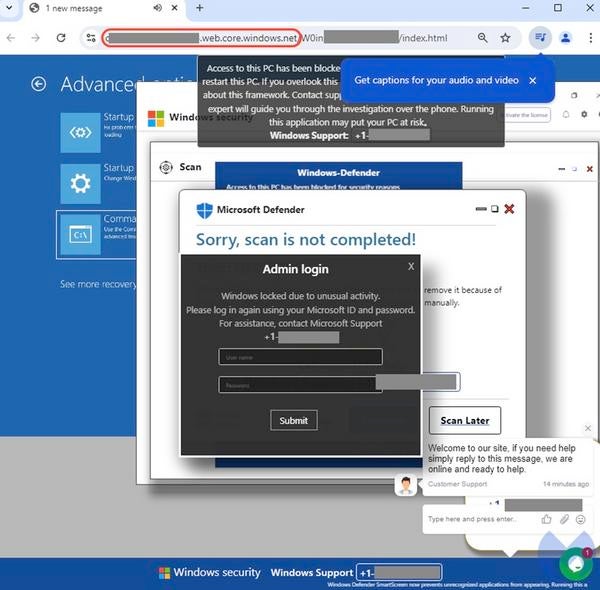

画像をクリックすると、MicrosoftまたはAppleの偽警告ページを表示するフィッシングサイトにリダイレクトされる。偽警告ページはWebブラウザを全画面表示にして動画を再生し、ユーザーをテクニカルサポート詐欺に誘導する。

一連の普段とは異なる動作と全画面表示のWebブラウザにより、故障したと勘違いしたユーザーは偽警告にだまされる可能性が高くなる。そのようなユーザーが偽のサポートセンターに電話すると、金銭を目的とした詐欺に巻き込まれることになる。

対策

今回のマルバタイジング広告には、Google検索にGoogleスポンサーの広告を表示するという不自然さがあるものの、一見しただけでは気が付かない可能性が高い。調査の過程で判明したセキュリティ侵害インジケーター(IoC: Indicator of Compromise)が公開されており、必要に応じて活用することが望まれている。