|

USBデバイスのコントローラチップに悪意のあるコードを仕込める欠点があり、これが悪用されると、マルウエア対策ツールをすり抜けて接続したPCが被害を受ける可能性がある。8月2日-7日に米ラスベガスで開催されるBlack Hat USA 2014のBriefingsでSR LabsのKarsten Nohl氏とJakob Lell氏が、この問題を公表する。講演のタイトルは「BadUSB - On accessories that turn evil」だ。

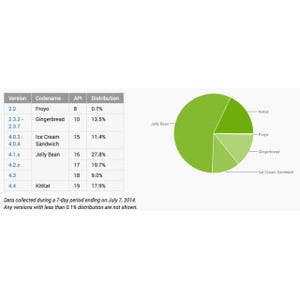

Nohl氏らはUSBデバイスのファームウエアをリバースエンジニアリングし、PCとのファイルのやり取りを管理するコントローラをリプログラミングする手法を見つけた。実際にPhison Electronics製のコントローラチップに検証用マルウエア(BadUSB)を組み込み、USBドライブとAndroidスマートフォンを使った攻撃の実験を試みた。

接続されたUSBドライブをチェックするツールがPCにインストールされていても、ファームウエアまではスキャンしないため、USBドライブに仕込まれたBadUSBはウイルス/マルウエア対策ツールをすり抜けて静かに感染を広げる。USBデバイスからPCだけではなく、逆にPCからUSBデバイスにも感染できるようにプログラムされており、リプログラミング可能なファームエアが用いられていればキーボードやマウスからスマートフォンまであらゆるUSB接続のデバイスに感染を広げられる。感染したキーボードがコマンドを入力し始め、PC操作の乗っ取り、ネット接続の乗っ取り、キーストロークやコミュニケーションの記録、データの破壊など様々な攻撃が可能になる。

Phison以外にもSilicon Motion TechnologyやAlcor MicroなどがUSBデバイス用のコントローラチップを製造している。Nohl氏らは他のコントローラチップでは検証していないが、リプログラムできる問題はPhison製固有の問題ではなく、他のコントローラチップでもBadUSBのような攻撃が成功する可能性が高いという。

Nohl氏らはすでにリサーチの結果をUSBデバイスメーカーに伝えているが、これまでのところ対応を約束するメーカーは現れていないという。もしNohl氏らが指摘する攻撃が可能であるのならば、根本的なソリューションが講じられるまで、USBドライブなどの使用を厳格に管理するのがユーザーにできる唯一の対策になりそうだ。

Nohl氏は昨年のBlack HatでSIMカードをリモート攻撃する手法を公表し、Edward Snowden氏によって公開されたドキュメントで、その手法が米国機関で用いられていた可能性が浮上して話題になった。