中小企業にも迫るサイバー攻撃!課題は人員の確保とセキュリティ対策の効率化だが……

標的型攻撃やランサムウェアをはじめとした、企業を取り巻くサイバーセキュリティ上の脅威はますます増大しつつある。特に2017年に入って自己増殖力を持つワーム型ランサムウェアの脅威が叫ばれており、企業のセキュリティ・レベルの維持のためにはもう一歩踏み込んだ対策が強く求められるようになっている。

その一方で、サイバー攻撃から企業の大切な資産である「情報」を守る役割を担う情報セキュリティ専門スタッフはどの業種においても圧倒的に不足しているのが現実だ。とりわけ中堅・中小企業となれば、ごく少数の情報システム担当者がセキュリティ対策以外にも膨大な業務を抱えながらかろうじて対応しているケースが多く、このようなリソース不足がさらなるセキュリティ・レベルの低下につながりかねない状況にある。

実際、2015年に発生した日本年金機構の情報漏えい事案に代表される公的機関や大企業へのサイバー攻撃の対象は、現在ではよりガードの薄い中堅・中小企業へと移りつつある。報道によれば、現在、世界中で感染が拡大中のWannaCryランサムウェアに感染した企業も多いようだ。いまや企業の規模や業種にかかわらず、大企業レベル(エンタープライズグレード)のセキュリティ対策が必須となっているのである。

とはいえ中堅・中小企業にとって大きな壁となるのが、先に挙げた人的リソース不足である。セキュリティ対策のための十分な時間とノウハウがないため、大企業レベルと同様のセキュリティ対策どころか、クライアントPC上のアンチウイルスソフトやファイアウォールだけで済ませてしまっている企業も意外と多く存在する。新しいウィルスが1秒間に5個も生まれているといわれているなか、対応までに時間を要するアンチウイルスソフトでは未知のマルウェアを防ぐことができず、このままではいつサイバー攻撃の被害にあってもおかしくはないだろう。特に拠点が複数存在する場合、情報システム担当者の目の届きにくい本社以外の拠点のセキュリティ・レベルはさらに低下してしまうことになる。

このような中堅・中小企業が抱えるセキュリティ対策の課題解決に大きな効果を発揮するのが、エンドポイントやネットワークなどを包括した多層防御を実施するとともにそれを数少ない人員で集中管理できる体制づくりである。そのためのアプローチを、多くの導入事例から、典型的な企業サンプルとして紹介しよう。

【CASE 01】多拠点展開の中堅企業が抱えるセキュリティ上の悩み

東京に本社を起き、国内に支社4拠点と計5拠点を展開する製造業のA社は、従業員700人弱を擁し、業界中堅の地位を確立している。情報システム担当者は本社に3人で、支社のセキュリティ対策だけでなくIT管理全般を担う。全拠点の全クラアントにアンチウイルスソフトとファイアウォールを導入しているものの、情報システム担当者の誰もが現状のセキュリティ対策では十分ではないことを重々承知していた。しかしながらIT予算が厳しく切り詰められ、新たなセキュリティ・コストは上層部からの承認を得づらい状況にあったのである。

そうしたなか、業界団体より標的型攻撃とランサムウェアの脅威についての通達があったことにより、経営者の態度が一変。最新かつ未知の脅威に対しても、自社のネットワーク/システムを守ることができる多層防御を、一元化されたセキュリティポリシーに基づいて運用する環境構築が最優先されることとなった。

オールインワンで課題を解決するアプローチを選択

複数のソリューションを比較検討した結果、A社が導入したのが、ウォッチガード・テクノロジー・ジャパン(以下、ウォッチガード)が提供するUTM(統合管理)/NGFW(次世代ファイアウォール)アプライアンス「Firebox」シリーズと、これと連携して稼働するWIPS(ワイヤレス不正侵入防止システム)を備えたクラウド対応Wi-Fiアクセスポイント「WatchGuard Access Point」ソリューションであった。選定理由はさまざまだが、A社が特に重視したのが以下の点である。

・運用管理性が高く、少ない人員でも容易に多拠点のセキュリティを管理できる

・一元的なセキュリティポリシーに基づいた、自動化も含めた効率的な運用が可能

・営業部門がオフィス外で業務を行うような、オフライン環境でもランサムウェア対策が有効

・無線LANアクセスポイントを含めたセキュリティの一元管理が可能

・すべてのセキュリティ機能を有効にした状況でも、想定以上にスループットへの影響が発生しないこと

・暗号化通信に潜んでいるマルウェアも検知でき、また暗号化通信の検知機能を有効にしてもスループットへの影響が小さい

・新たな攻撃手法に対する機能のアップデートや新規機能の拡張が柔軟に行えるプラットフォーム

「Firebox」は、ファイアウォール、IPS(不正侵入検知・防御)、ゲートウェイアンチウイルス、Webコンテンツフィルタリング、迷惑メール対策、アプリケーションコントロール、標的型攻撃対策、情報漏えい対策やランサムウェア対策など、多彩なセキュリティ機能が搭載された統合型セキュリティアプライアンスとなっている。ウォッチガード製品は、UTM/NGFWとしての機能のほかにも、標準で提供される可視化ツールやネットワーク上のエンドポイントを視覚化する管理ツールなど、運用管理を支援するための豊富な機能が提供されており、新たな機能やサービスの追加に関しても、柔軟に対応可能なプラットフォームを提供している。

すべての機能を包含する「Total Security Suite」ライセンスはエンドポイントでランサムウェア対策を行うホストセンサーも含めすべてのセキュリティ機能が利用可能となり、新たな機能追加のためのハードウェアやオプションライセンスの購入は必要ない。最新のセキュリティの脅威と戦うための、すべての機能やサービスがすぐに利用可能となる点が他社製品にはない大きな特徴だ。

セキュリティ運用管理の自動化を実現

A社では、本社には「Firebox」の1Uのミッドレンジ・モデルを設置し、各拠点には「Firebox」のテーブルトップ・モデルを設置。それぞれの拠点の間は「Firebox」が備える信頼性の高いVPN機能を利用することで、拠点間通信におけるセキュリティの確保と回線コスト削減の双方を実現した。

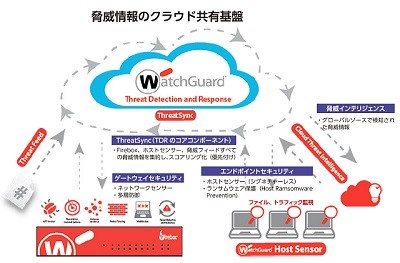

少ない人員で多拠点のITシステムを管理するA社にとって、運用管理の自動化と集中管理に大きく役立ったのが、クラウドベースのサービスである「Threat Detection and Response(TDR):脅威検知&レスポンス」だ。TDRは各拠点に置かれた「Firebox」と、企業内のすべてのエンドポイントに組み込まれたセンサー「Host Sensor」の双方からセキュリテイイベント情報を収集し、クラウド上の脅威情報共有基盤「ThreatSync」で相関分析を行い、インシデントレスポンスの自動化を実現するサービスである。TDRによりランサムウェアもリアルタイムに検知し、ランサムウェアによる暗号化が実施される前に、必要な対策をエンドポイントで実行することが可能となる。また、悪意のある振る舞いを検知し、リスクと重要度の面から脅威情報のスコアリングも行うことができる。

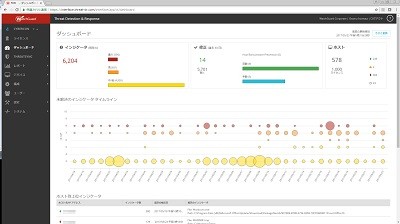

TDRは、脅威のスコアリングに応じてエンドポイントでの対応(レスポンス)を自動的に行うようポリシーを定義できるため、A社では情報システム担当者の負荷低減を図るべく、平常時には管理者の介在なしでもクリティカルなサイバー攻撃に備える事が可能な自動運用を採用。ポリシーには自動レスポンスのしきい値を設定できることから、「通常時」「警戒時」「緊急時」と、緊急度に応じたポリシーを設定した。自動レスポンスによるアクション以外の対応でも推奨されるアクションが提示されるので安心感が高い。

全社のネットワークセキュリティを可視化し、ダッシュボードで管理

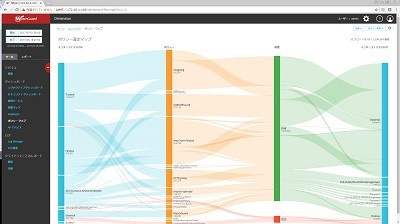

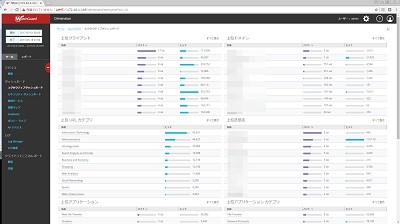

自動レスポンスでの運用を採用したとしても、日々のネットワークの管理・監視は必要となる。そこでA社では、脅威を可視化する「Firebox」シリーズで標準提供の「WatchGuard Dimension(以下、Dimension)」を大いに活用することとした。Dimensionは、ビジュアル化された監視機能により、ネットワークセキュリティの脅威や課題を即座に検知し、レポートを生成可能することができる、クラウド対応のネットワークセキュリティ可視化ソリューションだ。自社のネットワークのセキュリティ状況が直感的なUIでリアルタイムに可視化されるため、柔軟なセキュリティポリシーの運用を促す。クラウド対応のため管理する時間や場所を問わないことから、A社では本社からの全拠点の集中管理が可能となった。

A社の情報システム担当者は、Dimensionのダッシュボードから、ネットワークやクライアントごとの監視を行っており、通信量の多いデバイスやよく使われるネットワークアプリケーション、アクセス頻度の高いURLなどの把握も可能となった。デバイスごとにアプリケーションの利用を制御できるため、マルウェア感染のリスク削減とネットワーク帯域の最適化のために、A社では部署ごとに使用できるアプリケーションを制限したほか、昼休みにはSNSなどの業務外アプリケーションの利用を開放する運用にした。

また、役員からもセキュリティやネットワークの利用状況に関する包括的な情報把握が求められていたA社では、より視覚表現を多用したダッシュボードから定期的にPDFレポートを生成して報告している。

無線LANアクセスポイントのセキュリティ強化とクラウド管理による運用負荷の削減

A社では、今回のウォッチガード製品の活用を中心とした全社的なセキュリティレベル向上に伴い、各拠点共通して無線LANを導入。これに伴いフレキシブルな作業環境を実現し、生産性の向上も目指している。

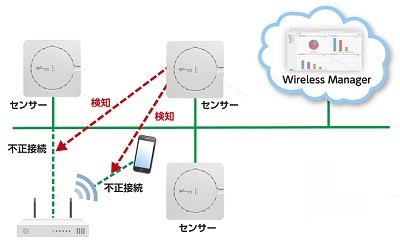

無線LANのアクセスポイントには、ウォッチガードのクラウド管理型アクセスポイント「WatchGuard Access Point」を採用。このソリューションには、WIPS(ワイヤレス不正侵入防止システム)機能が標準で搭載されており、エリア内のほかのすべてのアクセスポイントを継続的にスキャンし、「承認済み」「外部」「不正」のいずれかに分類することで、許可されていないアクセスポイントへの接続を阻止する。さらにこのWIPSは誤検知率がほぼゼロで、未承認デバイス、不正アクセスポイント、および悪意ある攻撃から無線LAN環境を24時間365日保護することが可能だ。

A社ではセキュアな無線LANを実現する「WatchGuard Access Point」のWIPSを活用することで、社内のデバイスから外部や不正なアクセスポイントにアクセスさせない環境を実現。さらに全拠点のユーザーの詳細な利用状況の把握と分析もクラウドベースの管理ツールからいつでもどこでも行えるようにした。

A社のアプローチはすべての企業に有効!

こうしてA社では、少ないスタッフによる多拠点でのセキュリティ運用という困難な課題を克服。大企業レベルのセキュリティを人的負荷、コストの両面から無理なく実現したのである。同様のアプローチは、より小規模で単一拠点の企業であっても有効だ。ぜひA社の事例を参考に、自社のセキュリティ・レベルを最適なコストでエンタープライズグレードに高めてはいかがだろうか?

[PR]提供: