フィンランドのサイバーセキュリティベンダーであるWithSecureは3月16日(現地時間)、「SILKLOADER:Journey of a Cobalt Strike beacon loader along the silk road|WithSecure Labs」において、Cobalt Strikeをロードするよう設計されたマルウェアを発見したことを伝えた。「SILKLOADER」と名付けられた新たな脅威の存在が明らかになった。

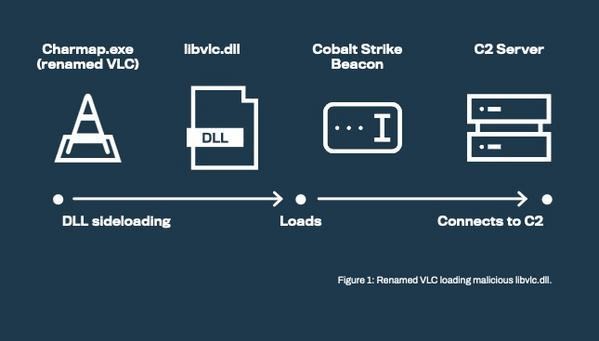

中国およびロシアのサイバー犯罪エコシステムに属する攻撃グループが、DLLサイドローディングを使って感染したマシンにCobalt Strikeをロードするマルウェアを活用していることが明らかとなった。発見されたSILKLOADERのサンプルは、名称が変更されているVLCメディアプレーヤーのバイナリファイル(Charmap.exe)と一緒にドロップされる、特別に細工された悪意のあるlibvlc.dllファイルによって配布されていることが特定されている。

悪意のあるVLCバイナリを実行するとDLLサイドローディングにより悪意のあるDLLがシステムに配置され、LithiumLoader4などのCobalt Strikeビーコンを起動してコマンド&コントロール(C2: Command and Control)サーバに接続することが確認されている。

WithSecureは、このマルウェアはもともと中国のサイバー犯罪のエコシステム内で作成されたものと評価している。その後、ロシアのサイバー犯罪エコシステム内で販売されたか、あるいは提供された可能性があるとみており、現在は既製のローダとして脅威者に提供されている可能性が高いと分析している。