2月の全体的な傾向

前回までは、全世界のスパムの減少傾向が観測されいたが、2月からは増加に転じるであろうとの予測であった。予想は的中し、2010年8月から続いていたスパムの日単位の平均スパム量が減少が増加へと転じつつある。

2月は前月比で8.7%増加し、メッセージ全体に対するスパムの量は、1月が79.55%であったのに対し、2月は80.65%。フィッシング攻撃については、総量が38.56%の増加となった。特に自動化ツールキットが50.33%、一意のドメインは33.73%の増加と、全体的な増加の要因となった。しかし、IPドメイン(http://255.255.255.255などのドメイン)を持つフィッシングWebサイトは約47.22%の減少が観測された。Webホスティングサービスはフィッシング全体の13%を占め、先月比で38.97%の増加となった。英語以外のフィッシングサイトの数は、76.51%増と大幅な変動となり、ポルトガル語、フランス語、スペイン語などが上位となった。

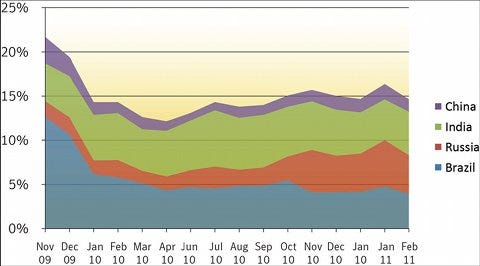

「BRICs」からのスパムの現況

「BRICs」は、ブラジル、ロシア、インド、中国の頭文字をとり、それらの国々を意味する略語である。著しい経済成長とともに、ブロードバンドインターネットなどを取り巻くインフラの普及も急激に進んでいる。当然のことながら、急激な進捗の一方で、セキュリティ面での問題も指摘される。具体的には、PCを悪用することを目的としたプログラム(ボットと呼ばれる)に感染したPCの増加である。ボットに感染したPC(ゾンビと呼ばれる)はボットネットというネットワーク構成し、悪意を持った攻撃者の指令によってさまざまな攻撃を行う。

たとえば、一斉攻撃などを行うこともあるが、スパムメールの送信元となることも多い。ボットネットによっては数十~数百万段のゾンビから構成される。たとえば、1台のゾンビPCが100通のスパムを送信したとすると、ボットネット全体では、10億ものスパムが送信されることになる。これが、上述したように、スパムが全メールに占める割合が、80%以上という事態を生みだしているのである。シマンテックは、世界全体のスパムにBRICsがどのくらいの割合かを調査している。その結果が図2である。

調査結果は、以下のようになった。

- スパム市場におけるBRICsのシェアは過去15カ月間、減少傾向にある

- ブラジルの改善率が最も高い

- 唯一、ロシアの割合は拡大している

世界全体でみると、スパム発信地域のトップは一貫してEMEA(ヨーロッパ、中東およびアフリカ)であった。特筆すべき事柄として、オランダの比率の上昇があった。2009年11月には、世界全体におけるスパム発信の割合は2.3%でしかなかった。ところが、2010年6月には、6.3%ともっとも高い割合となり、2011年2月も5.3%と高い水準が続いている。

3Dセキュア番号を入力させるフィッシング攻撃

シマンテックのスパム/フィッシングレポートでは、セキュリティに関する様々な話題を取り上げているが、今回は3Dセキュア番号を取り上げてみよう。フィッシング攻撃の基本は、いかにしてユーザーを本物のWebサイトと思わせるかにある。ページデザインやロゴなどを駆使し、いかにも本物のWebサイトと思わせる。さらには、ユーザーの欲求を巧みに利用することも少なくない(有名人の情報やアダルト情報など)。

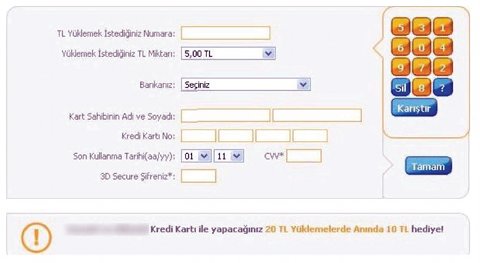

3Dセキュア番号であるが、銀行やカード発行会社とユーザーのみが知るパスワードである。オンライン取引では、クレジットカードやデビッドカードなどの番号とカードの裏に記載されている番号が使われる。この番号は、盗み見ることも不可能ではない。3Dセキュア番号はカードに記載されないので、盗まれる可能性が低く、本人証明にも有効な方法になる。しかし、オンライン取引でクレジットカードの詳細情報と3Dセキュア番号の入力をユーザーに求めるフィッシングサイトが確認された。

このフィッシングサイトはトルコ人をターゲットに、オンラインで購入できる携帯電話の通信時間のリチャージができると騙る。携帯電話番号やリチャージする携帯電話の通信時間などの個人情報が求められ、3Dセキュア番号も入力するように促される。さらに、ユーザーにお得感を出すため、指定された銀行を利用すると20ドル分購入するごとに10ドル相当のギフトが提供されると騙る。入力が完了すると、さらに詳細な情報入力となる(図4)。

母親の旧姓、カード所有者の誕生日、顧客番号または口座番号、およびパスワードなどが求められる。ページの下部にあるボタンをクリックすると、パスワードがSMSとしてユーザーの携帯電話に送信されると書かれている。その下には、オンライン取引では3Dセキュアカードによる購入が安全であり、高度な暗号化システムによって不正な利用が防止されるという内容のメッセージがある。

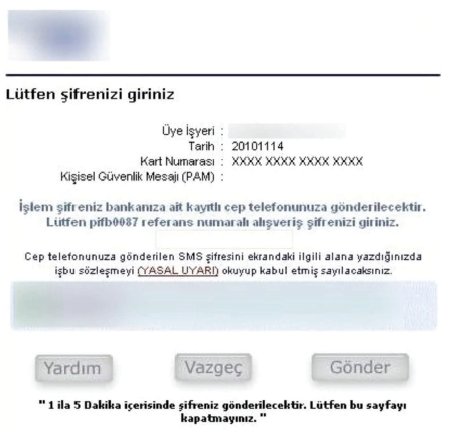

当然のことながら、これはユーザーを信用させるための騙しの手口であり、ささいな疑問もユーザーに抱かせないようにしているのだ。逆にいえば、ここまでの手順を踏まえると、疑念をいだくこと自体が難しくなる。3ページ目では、すでにSMSでユーザーに送信したとされるパスワードの入力が求められる(図5)。

SMSでは、ユーザーがパスワードを受信するまでに1~5分ほど時間がかり、その間にページを閉じないよう求められる。これもユーザーを欺くための手口で、パスワードを受信することはない。このフィッシングサイトのURLはIPドメインが使われ、実際には米国のオーランドにあるサーバーでホストされていた。最近のフィッシングサイトは、注意力だけで見破ることは難しい。セキュリティ対策ソフトの危険なWebサイトを事前に遮断する機能などを使い、まずはこのようなWebサイトを閲覧しないようにしたい。

また、メールなどのリンク先にも注意したい。本レポートは、2011年2月のもので、3月11日の東日本大震災については含まれていない。すでに大災害を悪用したスパム、義援金を騙るフィッシングサイトも検知されている。悪意を持った攻撃者は、このような機会を決して見逃さない。くれぐれも注意してほしい。