これからのクルマではセキュリティの確保が欠かせなくなる。クルマのさまざまな機能が電子化され、外部だけではなく内部でもつながるという状況が増えつつあるため、サイバー攻撃にさらされやすくなっている。

「つながる」ことは、クルマのトレンドでCASEやACESを意味する、Connectivity、Autonomous、Electricity、Sharingという言葉で表されることからもわかる。インターネットや外部と接続され始めており、車内でもすでにCANやLIN、FlexRay、Ethernetなどさまざまな規格に基づく接続のインタフェースが確立している。

たくさん接続されていると、さまざまな所からサイバー攻撃を受けやすいことに通じる。現実にジープ「チェロキー」を使った実験でクルマの機能を外部からハッキングされた事実も出ている。「クルマのコネクティビティをよく見ると、部品点数が増えているだけではなく、ECUはCANバスでつながり、BluetoothやWi-Fi、セルラーネットワークなどを介しても外部とつながっている。通信オペレータのネットワークを通じて攻撃される恐れもある。対策として、車両セキュリティモジュールが必要で、ここで外からの攻撃があれば機能を遮断できるかどうかをテストする機能も欠かせなくなる」とKeysightのATI(Application and Threat Intelligence)Research Center(注)のシニアディレクタであるSteve McGregory氏は言う(図1)。だからこそ、クルマにサイバーセキュリティ機能をテストする必要がある、とする。

著者注:ATI(Application and Threat Intelligence)Research Centerは、もともとBreaking Point社が保有していたが、それをixia社が買収、2年前にKeysightがixiaを買収した。伝統的にサイバー攻撃を見つけることが得意であり、ATI Research Centerには7000件以上の攻撃できるシステムを持っているという。これを使って攻撃のシミュレーション、防御へとつなげていく。

では、どうやってサイバー攻撃への脆弱性を評価するのか。そのテスト法を米測定器メーカーのKeysight Technologyが提案。2020年1月15日~17日にかけて開催された「第12回 オートモーティブテクノロジー展」で紹介を行っていた。

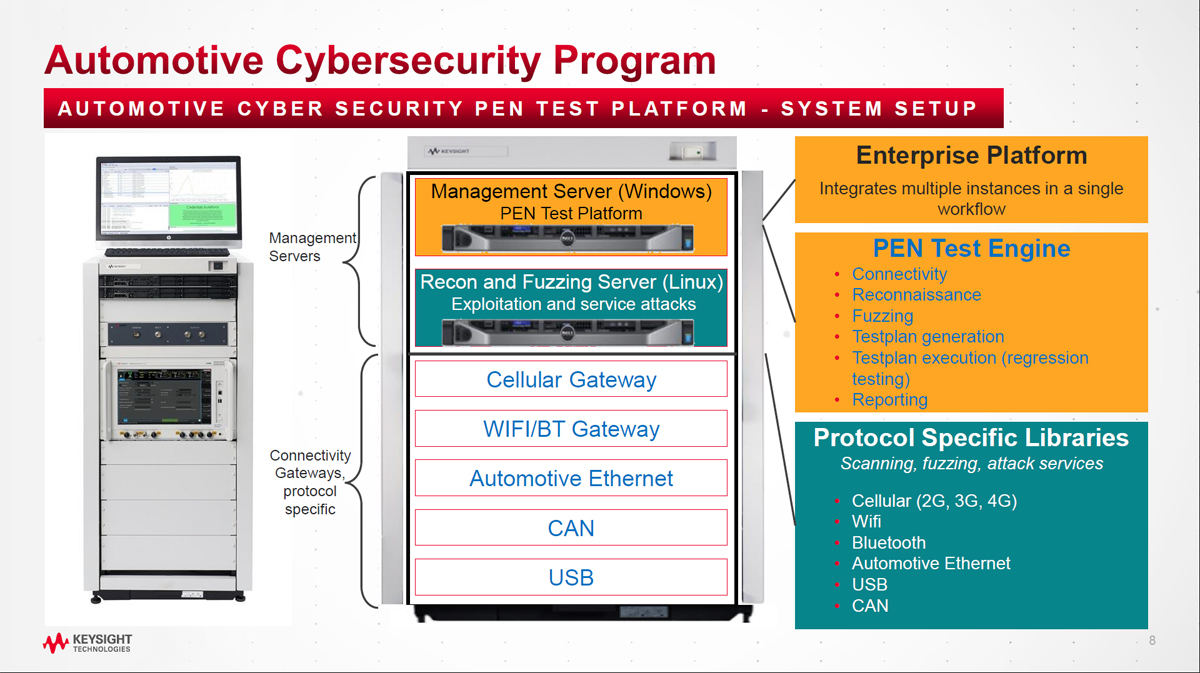

同社の自動テスト装置は、サイバー攻撃によって侵入されやすいかどうかをテストするペンテスト装置である(図2)。

クルマとの接続性では、USBやCANバス経由だけではなく、将来のコネクティビティカーを見据えてEthernetにも対応している。同社はAutomotive Ethernet Consortiumにも加入しており、車載Ethernetに関しても精通している。車外に対しても、セルラーネットワークやWi-Fi、Bluetooth、これらをつなぐゲートウェイも含めて、サイバーセキュリティ機能をテストする。

図2の一番上にある2つの薄い装置が管理サーバーで、テスト自動化プラットフォームである。テストの手順を管理・調整しており、簡単に繰り返したり性能を評価したりできる。左の大きな装置の写真が実際のハードウェアで、中にソフトウェアも入っている。ATI Research Centerでは、サブスクリプションベースのサービスを提供しており、新しいツールや新しい攻撃の能力などを利用者に知らせるという。

実際にコネクティビティをテストする場合は、図2の右下に示すように、テストしたいプロトコルライブラリを利用する。このライブラリをスキャンして、どのテストを行うのか、クルマ全体の接続性をテストするのか、あるECUをテストするのか、どのサービスをテストするのか、などを洗い出す。その答えをベースに新しいテストを導き出し、見つかるとレポートを出す。もし、このツールで攻撃されていることを見つけると、ファジイングという項目でプロトコルに準拠しているかどうかのテストをする。もしDUT(被テストデバイス)が否と答えると、バグがあると判断する。今のところ、この答えには再現性があるという。バグが脆弱性の要因かもしれないため、開発段階でバグを直しておくことができる。

脆弱性の評価では、クルマにはLinuxベースのシステムが多いため、ITと同様、クルマでも既知の脆弱性かどうかを判断し、これもレポート形式で結果を提供する。ソフトウエア開発者がコードを書く場合、通常はデバックを検出しやすいようにコードを書くため、攻撃者はその場所を狙いやすい傾向があるという。

毎日、新しいソフトウェアビルドが書かれるため、リグレッションテスト(ソフトウェア改変したことによる影響を確認するテスト)や機能テスト、サイバーセキュリティテストなどを通じて、新たな脆弱性を見つけることができる。このため、製品を開発する前に危ない点を解決しておける。

具体的なワイヤレスのテストでは、これまでの経験知によって、テストすべき個所をライブラリに入れているという。

Keysightは、サイバー攻撃をテストするさまざまな方法を、インターネットを通じて提供しており、英語での表記ではあるが次のような情報を提供している。

- Automotive Cybersecurity Program:コネクテッドカーに表面化してきた潜在的な攻撃を確かめ、利用する

- Automotive Gateway Security Test:車内ネットワークの中をゾーンに区分けし、セキュリティ状況を確認する

- Network Security Test:ネットワークインフラおよびその背後にあるデータセンターを確認し強調する

- Application & Threat Intelligence (ATI) Research Center:最新のアプリケーションとセキュリティ攻撃シミュレータを含むテストを確認する

- Visibility for Network Security:自動車ネットワーク上のすべての通信トラフィックを100%可視化するセキュリティアーキテクチャの性能を改善する

「サイバーセキュリティのテストエンジニアそのものもそのスキルも不足しており、彼らを雇うコストは高価だ。しかし、ある程度のテストはこのテスターを使えばできる」とMcGregory氏は言う。サイバーセキュリティのエンジニアが行うペネトレーション(侵入)テストの標準的なものは自動化している。