The Hacker Newsは11月29日(現地時間)、「200+ Malicious Android Apps Targeting Iranian Banks: Experts Warn」において、イランの銀行を標的とした200を超える悪意のあるAndroidアプリを発見したと伝えた。モバイルセキュリティ企業の「Zimperium」が研究報告「Iranian Mobile Banking Malware Campaign Threat Continues | Zimperium」において、その実態を紹介している。

Zimperiumの報告によると、2022年の年末ごろから2023年5月ごろまでバンキング型トロイの木馬を含むAndroidアプリによるサイバー攻撃がイランの大手銀行を標的にしていたという。この時点では、イランのMellat銀行、Saderat銀行、Resalat銀行、イラン中央銀行が標的となり、40の悪意のあるアプリが配布されたとみられている。

その後の調査で、このキャンペーンが継続していることが判明し、新たに245の悪意のあるアプリが発見されている。これらのうち、28個はVirusTotalで未検出のままとされる。

この一連の攻撃において、初期の頃に配布された悪意のあるアプリには次の機能があるとされる。

- 銀行の認証情報を窃取する

- クレジットカード情報を窃取する

- アプリのアイコンを非表示にする

- ショートメッセージサービス(SMS: Short Message Service)を傍受してワンタイムパスワード(OTP: One-time Password)を窃取する

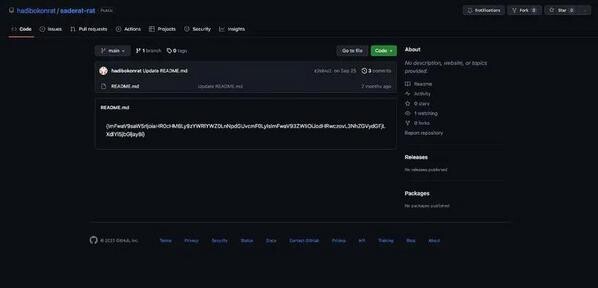

新しく確認された悪意のあるアプリでは、上記に加えて複数の仮想通貨ウォレットアプリに関する情報収集を行う機能と、GitHubを悪用してフィッシングサイトとコマンド&コントロール(C2: Command and Control)サーバのURLを動的に取得する機能が追加されているという。

これらの機能により、攻撃者はフィッシングサイトの移転を容易にし、常にアクティブなフィッシングサイトを被害者に提供可能とのこと。さらに、Sepah銀行、Hamrah Shahr銀行、Tejarat銀行、Bank Melli Iran、Pasargad銀行、Blu Bank Iranなども標的に加えられていると見られる。

Zimperiumは、iOSも今後標的となる可能性があると分析している。新しい悪意のあるアプリにはiOSで動作しているかど確認し、iOS向けのアプリを模倣したフィッシングサイトを表示する機能を開発している形跡があるとのこと。