Security Affairsは1月14日、「Threat actors can bypass malware detection due to Microsoft Defender weaknessSecurity Affairs」において、セキュリティ研究者が「Windows Defender」にマルウェアのスキャンを回避できる弱点を発見したと伝えた。

Windows DefenderはMicrosoftが公式に提供しているWindows向けのアンチウイルスソフトウェアだが、新たに発見されたこの弱点を悪用されると、攻撃者が悪意のあるファイルをウイルススキャンから隠蔽できるという。

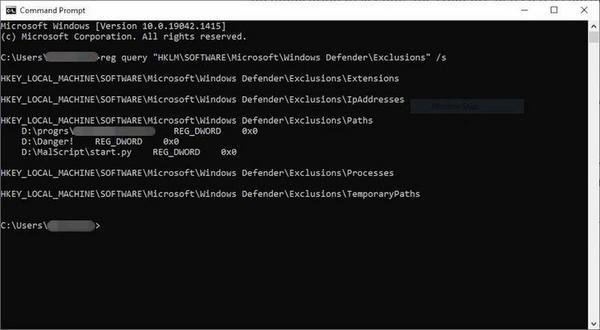

Microsoft Defenderでは、マルウェアスキャンにおける誤検出を防ぐために、スキャンから除外するフォルダやファイルをユーザーが任意に指定できるようになっている。このスキャン例外のリストを閲覧できたら、攻撃者はこのリストに掲載されたスキャン除外フォルダにマルウェアを配置するだけで、Microsoft Defenderによる検出を回避できてしまうことになる。

セキュリティ研究者は、このスキャン例外のリストが特定の権限によって保護されておらず、すべてのローカルユーザーが自由にアクセできる状態になっていることを発見したという。すなわち、ローカルユーザーは権限に関係なくレジストリにクエリを実行して例外リストを閲覧し、どのフォルダがマルウェアにとって安全なのかを知ることができるというわけだ。

この問題はWindows 10 バージョン21H1および21H2に存在することが確認されている一方で、Windows11には影響しないことも指摘されている。また、Microsoft Defenderがサーバにインストールされている場合は、特定のロールや機能がインストールされる際に自動で除外対象が追加されることがあるとも指摘されている。これは、ユーザーが明示的に意図していないフォルダが例外リストに追加されている可能性があることを意味している。

Microsoftはこの問題にまだ対処していないため、ネットワーク管理者はシステムのインストール時にグループポリシーを使用してサーバとローカルマシンのWindows Defenderの除外リストを適切に構成する必要があると、Security Affairsは指摘している。