IoTの活用が本格的に見えてきた2017年。その活用度合いの高まりに併せて、注目を集めるようになってきた話題が、IoT機器におけるセキュリティをどう担保するのか、という問題であろう。

IoTマルウェアとして知られる「Mirai」は、次々と亜種が生み出され、国内でも多くの感染が報告されているほか、ATMに感染するマルウェアや最近では仮想通貨の発掘マルウェアなども話題になっており、知らぬ間に感染しているということが起こるIoTでのセキュリティをどのように構築するかが今後、ますます重要になっている。そんなIoT機器を守る次世代のセキュリティを実現するのが、半導体デバイスを用いた手法である。

半導体によるセキュリティの確保は、すでに多くの分野で活用されている。例えば、多くの国のパスポートにはセキュリティICが搭載されていることはよく知られた話だ。また、インクジェットプリンタのインクカートリッジが正規品であるかの判別や医療用の輸液バッグの使用回数が規定回数以内であるのか、といった消耗品の認証といった分野でも活用されており、実はその対応範囲は意外と広い。

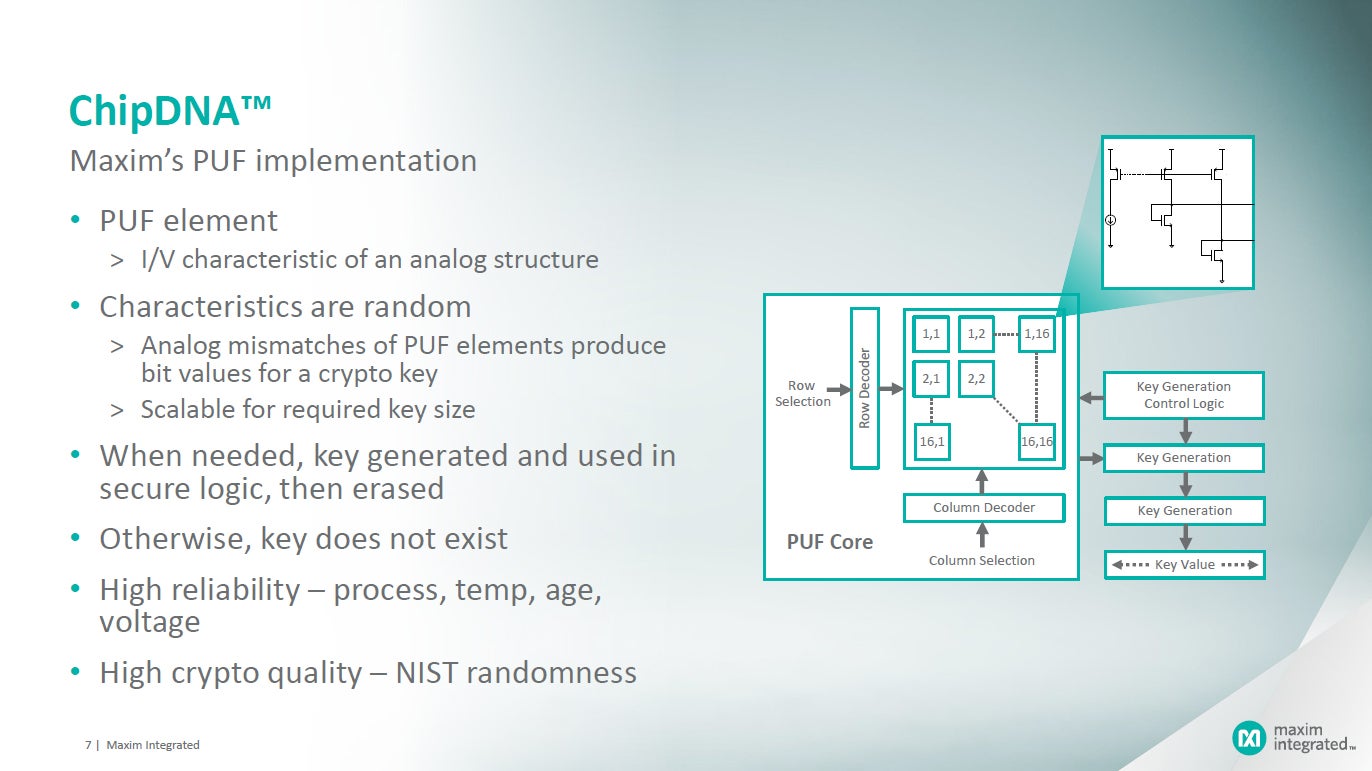

そうした半導体でセキュリティを実現する方法としては、色々とあるが、その中でもクローンの作製を事実上不可能としながら、比較的安価で機器の認証を可能とする「ChipDNA技術」を搭載したセキュリティIC「DS28E38」をMaxim Integratedが11月に発表した。

同製品の最大のポイントは、「物理的複製防止機能(Physically Unclonable Function:PUF)」を搭載したということ。PUFは、トランジスタの製造時のバラつき特性を利用した暗号化技術で、同じ型番の半導体チップであっても、まったく同じということがない点に着目し、そのランダム性を利用して、そこから暗号鍵を生成するというものとなっている。同じ特性を再現できない、ということから、クローンを複製して、成りすます、といったことは不可能であるし、マイクロプローブやイオンビームを用いて、シリコンに攻撃を加え、暗号鍵を読み取る「進入型攻撃」を受けた場合であっても、何らかの物理的な接触があることで、電気的特性が変化してしまうため、暗号鍵が盗まれる心配がないという特徴がある。

-

-

-

半導体デバイスに対する攻撃も年々高度化してきているが、その手法としては、「Fault Injection」、「Side Channel Attack(SCA)」、「Invasive Attack(侵入型攻撃)」の3種類が主流。前者2つは、従来ソリューションでも対応が可能であったが、侵入型攻撃まで含めて万全に保証できるソリューションは確立されていなかったという

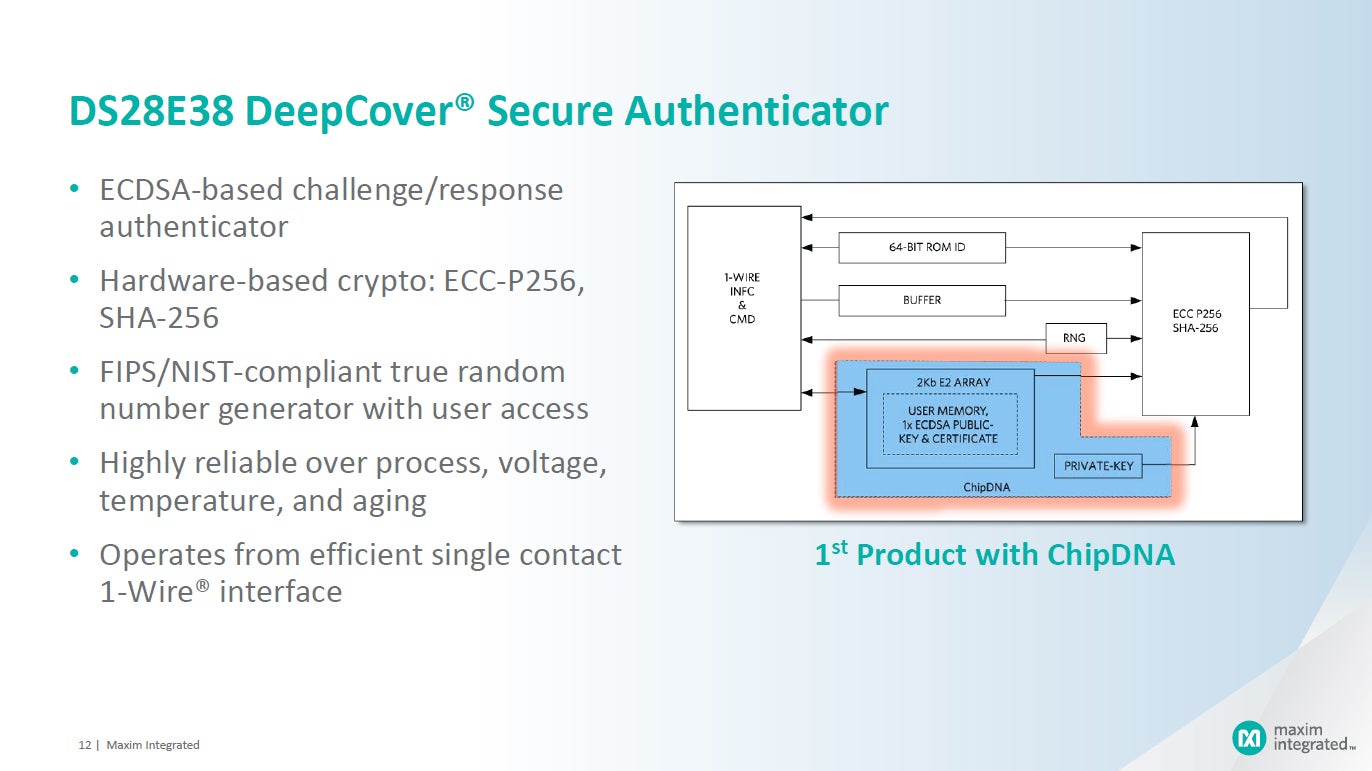

また、そもそも「暗号鍵」そのものがデータとしてチップの中に存在しない(都度、PUFにより生成)ため、暗号鍵の管理をシンプルにでき、セキュリティにかけるソリューションコストの低減を図ることを可能とする。具体的に述べると、データをチップ外(システム外)に送信する際には、マイコンからデータの暗号化命令が発行されるわけだが、その送信プロセスの1つとして、PUFを元に暗号化が施され、その後に外部へとデータが送信されるという流れとなる(チップ内部や外部のメモリに暗号化データとして保持する場合もある)。ここで注意しておくのは、DS28E38そのものはECDSA(楕円曲線DSA)のアルゴリズムを用いたチャレンジレスポンス方式の認証用ICであって、PUFはあくまで、内蔵されている技術の1つに過ぎないというところだ。同製品自体は、NIST(アメリカ国立標準技術研究所)ベースのランダム性テストスイートでのPUF出力評価にも適合済で、プロセスや温度、経年劣化による電圧変化などが生じても、高い信頼性が確保されることが確認済みだという。

-

-

-

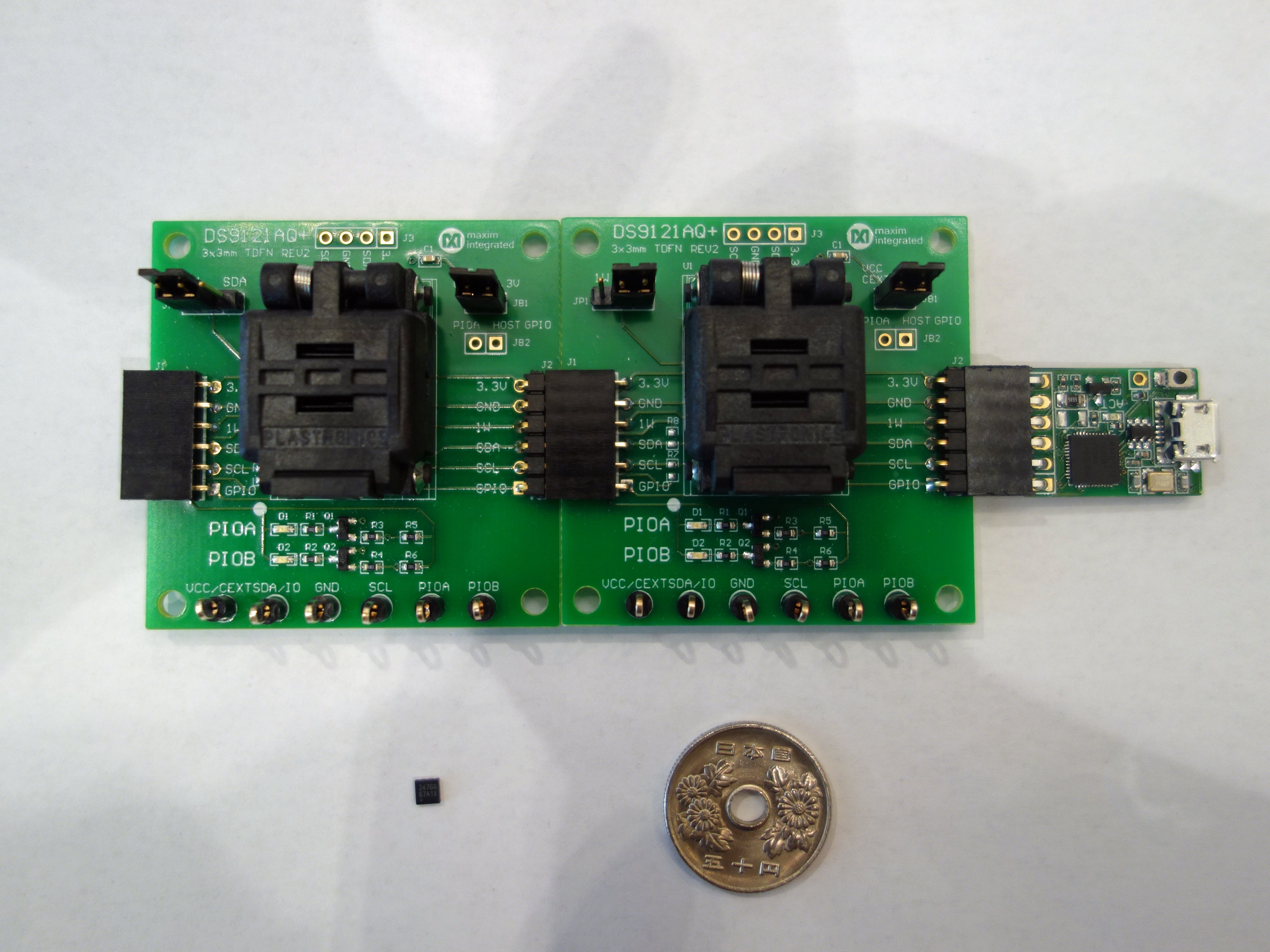

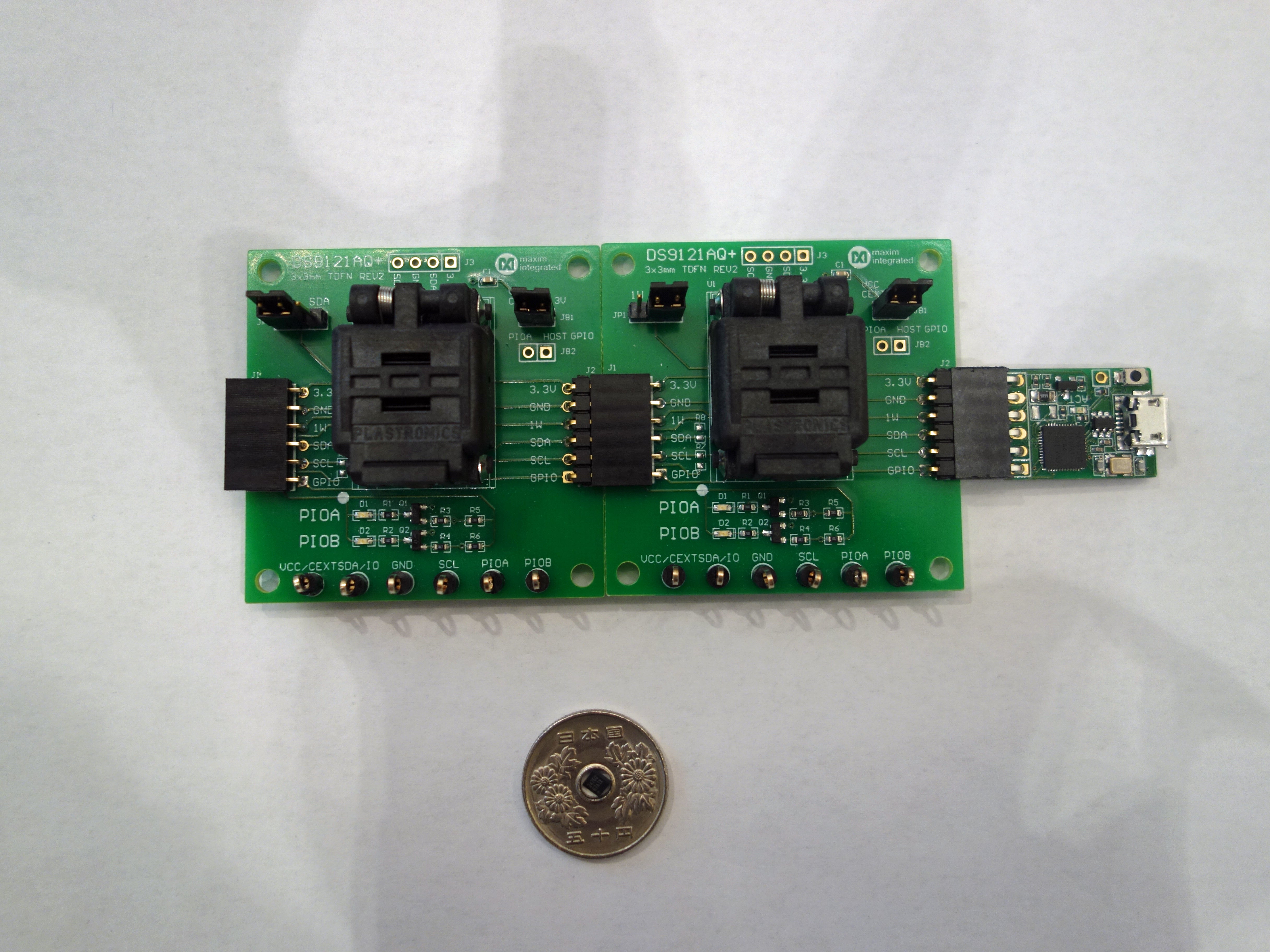

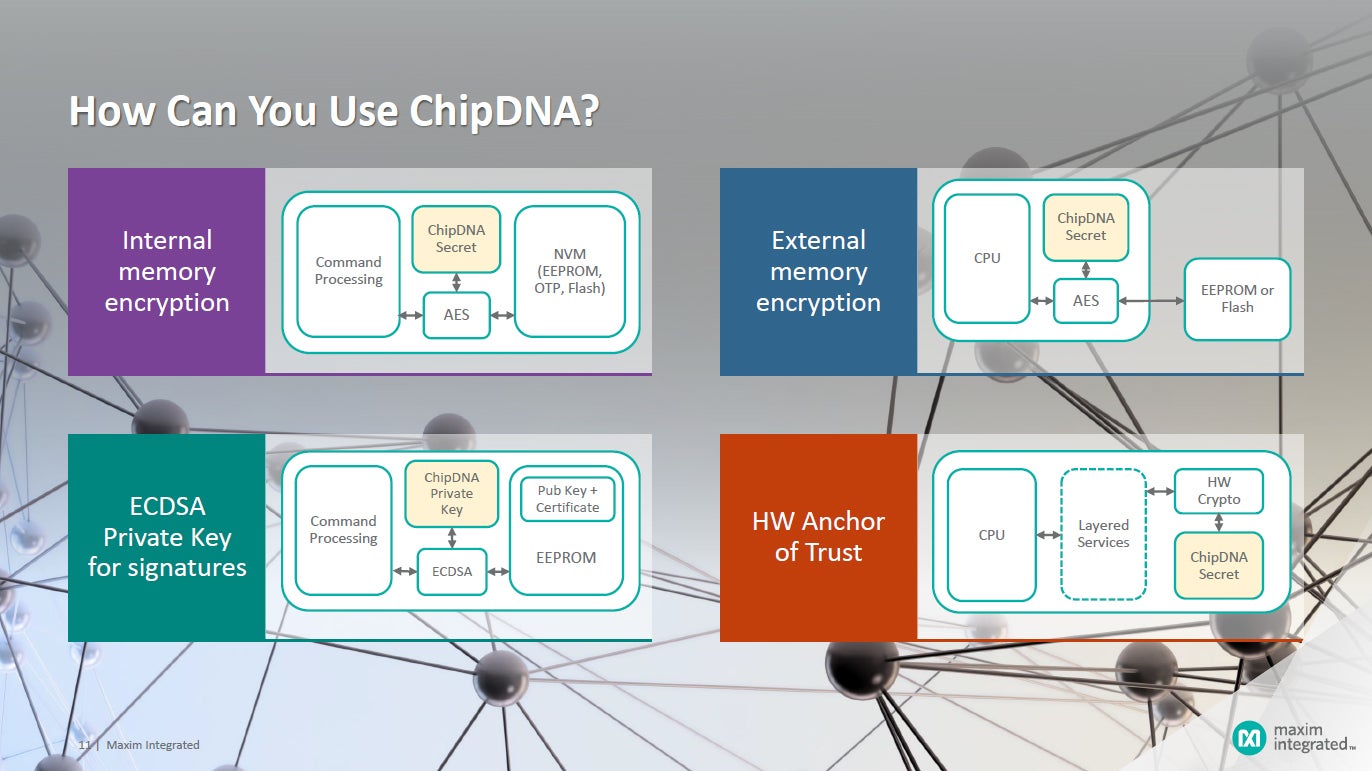

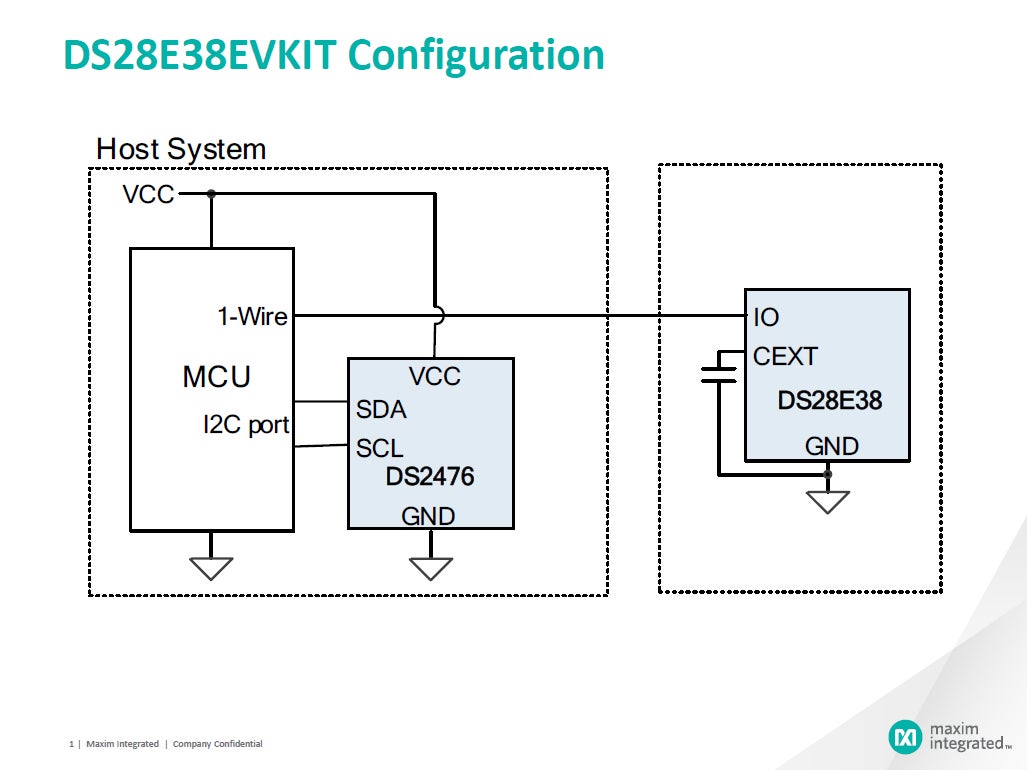

ChipDNAの適用可能領域(左)と、DS28E38の評価キット(EVK)「DS28E38EVKIT」のブロック図。マイコンから暗号化命令がDS28E38に送られると、それに基づいてPUFをもとに暗号鍵(プライベートキー)が作成され、それとROM IDなどと組み合わせる形でECDSAベースの公開鍵(パブリックキー)を生成。ホスト側に、その公開鍵を送信し、それに基づいてホストは、それが有効なものであるかを判定することで、最終的に送られてきたデータを読み取ることが可能となる。ちなみに「DS2476」は当社のDeepCoverセキュアコプロセッサで、このEVKでは、DS2476の機能実証も行うことが可能となっている

Maximのエンベデッドセキュリティ担当マネージングディレクタであるScott Jones氏は、「MaximのPUFは、自社で製造ファブを有し、トランジスタを理解したうえで半導体の製造ができるという知見があること、ならびにこれまでのセキュリティICのビジネスで培ってきた真の乱数性をネイティブに引き出す能力などが組み合わさることで、他社にはない特徴をだせるものとなっている」と、自社のPUF技術の強みを述べており、ほかのプロセスノードや、他社のファブにも応用展開が可能であるとする。この他のプロセスやファブへの転換については、11月の製品発表時に、Maximのマイクロ、セキュリティおよびソフトウェア製品事業部 バイスプレジデントであるDon Loomis氏も「ライセンス提供も考えていきたい」と発言していたことの裏づけとなるが、現状、まだそこまで本格的に検討できる段階には到達していないとのことで、まずはChipDNA製品の第1世代となるDS28E38のビジネスとしての立ち上げが最優先事項になるとのことであった。

ただし、次世代品もロードマップとしては検討が進んでおり、基本路線としては、すべてのセキュリティ製品にChipDNA技術を搭載していくことになるという。DS28E38はECDSAの認証、つまり公開鍵の非対称アルゴリズムがベースとなったものであり、「例えば現在は、対称型アルゴリズムをベースとしたいというニーズには応えられないわけで、そうしたセキュリティに対するニーズはまだまだ多く、それらに対応していく必要があると考えている」とJones氏も述べており、セキュアマイコンへの適用なども含めて、ラインアップの拡充を早急に進めていきたい考えだ。

ラインアップが拡充し、選べる暗号方式の種類が増えた場合、それらが混在して使えるのか、というと、そうしたスマートホームでの活用といったシーンは現状では想定しておらず、(例えばインクジェット用プリンタとインクタンクの認証のような)1つのプラットフォームソリューション上での活用を想定しているとのことであった。

また、日本地域では、これまでプリンタインクや医療関係で同社のセキュリティICが活用されてきたが、ChipDNAを武器に今後は、従来から強みのある領域に加え、産業機器、特にコントロール/オートメーション分野にもフォーカスしていくとする。

チップ単価も、0.83ドル(1000個以上、FOB USA)とかなり安めに設定されており、Jones氏も「この価格でセキュリティが確保できるのであれば、非常にお買い得だと思ってもらえるのでは」と自信を見せており、今後のIoTの普及拡大を追い風に、セキュリティICの市場も拡大していきたいとしている。