著者:カウンター・スレット・ユニット リサーチチーム

概要

Secureworks®のカウンター・スレット・ユニット(Counter Threat Unit™ (以下、CTU)) のリサーチャーは、2018年以降、日本の組織において標的型ランサムウェアインシデントが増加していることを確認しています。標的型ランサムウェアインシデントでは、攻撃者が標的型攻撃で用いられる攻撃手法を応用し、標的組織内の複数のシステムへと侵害範囲を拡大するため、従来のランサムウェアによるインシデントよりもはるかに大きな被害をもたらします。

標的型ランサムウェアインシデントでは、従来のランサムウェアインシデント対応とは異なる対応策が必要となります。しかしながら多くの組織では、標的型ランサムウェアインシデントに対する準備が不十分です。有効なバックアップ方法を実践していない組織が被害を受けた場合には、暗号化されたデータを復号するツールを得るために、攻撃者に身代金を支払うかどうか決断を迫られます。また、組織ネットワーク全体が暗号化されることで、一時的または長期的に事業活動が停止してしまいます。

攻撃者が各段階で使用していたツールと攻撃手法

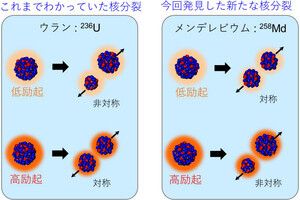

標的型ランサムウェアインシデントにおいて、攻撃者は通常、以下の流れで攻撃活動を実施します。 表1 は、CTUのリサーチャーが日本の標的型ランサムウェアインシデントで確認した、攻撃者が各段階で使用していたツールと攻撃手法の一覧です。

- 侵入: 公開サーバに対するブルートフォースによるスキャンや、フィッシングメールをばらまいて、侵入できる組織を探索する。

- 掌握: 権限昇格、情報収集、横展開を行い、可能な限り組織のネットワークを掌握する。

- 脅迫: ランサムウェアを用いて大規模にシステムとバックアップの暗号化を実施する。

- 痕跡削除: ランサムウェアの機能とコマンド、ツールを使用して痕跡を削除する。

表 1. 日本のインシデントで確認されたツールと攻撃手法の一覧

攻撃者は、侵入にリモートデスクトッププロトコル (RDP) を頻繁に使用しており、これはRDP経由でアクセス可能な脆弱な、または誤った設定のサーバが多数存在することを示唆しています。また、Emotetマルウェアを使用したフィッシングメール経由で侵入される事例も増加しています。

掌握と脅迫の段階では、様々なツールとランサムウェアの組み合わせを確認しています。同じランサムウェアを使用しているのに他の利用されたツールが異なる場合や、ツールが同じでもランサムウェアが異なる場合を確認しています。また、日本で発生した被害のほとんどは、攻撃者が被害組織に侵入してから2日以内に、Active Directory (AD) サーバ経由でランサムウェアを配布していました。攻撃者がADサーバにアクセスする前に、侵害した端末上で個別にランサムウェアを手動で実行していた事例も確認しています。

侵入

CTUのリサーチャーが分析した事例では、攻撃者は通常、インターネットに接続されているRDPとVPNサーバを攻撃します。攻撃されたシステムの多くは脆弱なパスワードを使用しており、攻撃者はNLBrute (図1参照) などのブルートフォースツールを使用して総当たり攻撃を行っていました。また、攻撃者は日本国内の製品に含まれるデフォルトアカウントに対してもブルートフォース攻撃を行います。例として、富士通株式会社製品のデフォルトアカウント 「cladmin」 と 「svuser」 に脆弱なパスワードを設定していたため攻撃者に悪用された事例を確認しています。

図 1.ブルートフォース攻撃で利用されるNLBrute1.2 (出典:Secureworks)

2019年12月、攻撃者は、これまで日本国外でしか観測されていなかったRyukランサムウェアを日本を拠点とする組織に配信し始めました。Ryukは、EmotetからダウンロードされたTrickBotやEmpireからダウンロードされます。

また、日本ではモバイルデータ通信端末が関係したインシデントを確認しています。モバイルデータ通信端末は日本国内でよく使用されており、モバイルデータ通信端末のうちいくつかのデバイスはユーザのノートPCにグローバルIPアドレスを直接割り当てます。グローバルIPアドレスが割り当てられ且つセキュリティ更新プログラムが適用されていない場合、攻撃者がETERNALBLUE (CVE-2017-0144)の脆弱性を悪用して、ノートPCに侵入することを許してしまいます。

掌握

侵入が成功した後、攻撃者は被害組織の管理者権限を取得しようとします。ただし、多くの事例では、ブルートフォース攻撃に成功したRDPおよびVPNアカウント自体が管理者権限を持っており、権限昇格が不要となっていました。一般ユーザ権限しか得られなかった攻撃者は、パスワードダンプツール Mimikatzや、既知の脆弱性を悪用し特権昇格を行うツールを利用します。CTUのリサーチャーは、攻撃者がTrickBotとEmpireに組み込まれたMimikatzモジュールや、ポータブル版のMimikatzを使用していたことを確認しています。また、公開されている Windowsの特権昇格ツールも使用されていました。(図2参照) 。

図 2.GitHub上のWindowsローカル権限昇格ツール。(出典:Secureworks)

権限を昇格した後、攻撃者はネットワーク内のエンドポイントを探索して、被害組織のADサーバを目指します。情報収集や横展開の際、日本国外でのインシデントにおいては、攻撃者はCobaltStrikeやBloodHoundなどのペネトレーションテストツールを使用しますが、日本のインシデントにおいては、攻撃者はポートスキャンやプロセス一覧表示のための無料ツールAdvanced IP ScannerやPC Hunterを活用するなど、よりシンプルなアプローチを用いています。

ネットワークを調査した後、攻撃者は被害組織のネットワーク全体を侵害しようとします。その際にはRDPとPsExecが使用されることが多いですが、mRemoteNGやAmmyy AdminのようなGUIリモート接続ツールも使用します。日本の標的型ランサムウェアインシデントにおける攻撃者は、コマンドラインツールよりも簡単に使うことができるGUIツールを好むようです。

脅迫

脅迫の段階で使用される攻撃手法は、他の段階よりも多様であり、攻撃者の技術的スキルに依存します。日本のインシデントでは、攻撃者は以下の方法でランサムウェアを配信していました。

- Windowsツール (例: PsExec、RDP、Windows Management Instrumentation (WMI))

- マルウェア (例: RATマルウェア、Post-Exploitationフレームワーク)

- カスタムスクリプト (バッチファイル、PowerShellスクリプトなど)

- AD機能 (ソフトウェアインストールとログオンスクリプト(図3参照)などのグループポリシー)

図 3.ランサムウェアを配布するために登録されたログオンスクリプトの内容(出典:Secureworks)

もしセキュリティ製品が原因でランサムウェアの配信が失敗した場合、攻撃者は次のPowerShellコマンドを使用してセキュリティ製品を削除しようとします。

- (Get-WmiObject -Class Win32_Product -Filter “Name='Symantec Endpoint Protection'” -ComputerName . ).Uninstall()

- (Get-WmiObject -Class Win32_Product -Filter “Name='Endpoint Protection'” -ComputerName . ).Uninstall()

表2は、日本で発生したインシデントで使用されたランサムウェアの一覧です。

表 2. 日本の標的型ランサムウェアインシデントで使用されたランサムウェア

ほとんどのランサムウェアは、以下の基本的な機能を備えています。中には、他のランサムウェアよりも多機能なものもあります。また、ランサムウェアに十分な機能が備わっていない場合には、攻撃者は不足している機能を補うための追加のツールを利用します。

- ファイルの暗号化

- バックアップの削除 (図4参照)

- 暗号化範囲拡大のための、ネットワークスキャンおよびランサムウェア配信

- 脅迫文の表示

図 4.MedusaLockerランサムウェアにハードコードされたバックアップ削除コマンド (出典:Secureworks)

図5は、日本のインシデントで確認された、コマンドラインから実行可能なシンプルなランサムウェアを示しています。

図 5. コマンドラインランサムウェア(出典:Secureworks)

このランサムウェアは、一つの被害組織内で2つの異なるバージョンが確認されました (図6参照) 。コマンドラインオプションを指定せずに実行すると、一方のバージョンは ヘルプメッセージを表示し、もう一方のバージョンでは暗号化プロセスが開始するようになっていました。

図 6. コマンドラインランサムウェアのコード差分 (出典:Secureworks)

痕跡削除

いくつかの日本でのインシデントでは、以下のコマンドとツールが実行されていました。

- exe -p 5 <ファイル名> (指定したファイル名を5回削除する

- exe -c security (セキュリティイベントログを削除する)

- xDedicLogCleanerツール (対象のシステムの履歴を消去する (図7参照) )

図 7. xDedicLogCleanerのGUIウィンドウ画面 (出典:Secureworks)

結論

CTUのリサーチャーは、標的型ランサムウェア攻撃による被害を軽減するために、組織が次のベストプラクティスを実施することを推奨しています。

- ソフトウェアの脆弱性に対処するために、必要に応じてセキュリティアップデートを評価し、適用する。

- RDPサーバやVPNゲートウェイなどのインターネットに接続するシステムのアクセス許可を確認し、必要に応じてアクセスを制限する。

- クラウドベースのデバイスのユーザ権限とファイアウォール設定を確認し、必要に応じてアクセスを制限する。

- ランサムウェア配布時に他のマルウェアのインストールも行われ継続して攻撃される可能性があるため、ランサムウェアだけの対策でなく他の標的型攻撃などの対策も合わせて行う

被害組織から金銭を奪う手段は、ランサムウェアだけに限りません。SQLサーバ上のデータベース全体を暗号化したり、機微な情報を公開したり、重要なファイルを窃取後に削除したりすることもできます。したがって、セキュリティ対策を行う際には、マルウェア感染対策だけでなくそれ以外の攻撃手法への対策も検討する必要があります。

インディケータ情報

CTUのリサーチャーは、一連の攻撃の影響を軽減するために、表3に示すインディケータを使用して、組織内におけるファイルアクセスを確認および制限することを推奨しています。

表 3. インディケータ情報.