DCUで行う活動は3つ

Boscovich氏は、DCUが「マルウェアとの戦い」と「ネット上の弱者の保護」という2つの役割を持つと語り、今後も増加するサイバー犯罪の抑止力となることをアピールする。

そもそもMicrosoftは、2002年から「Trustworthy Computing(信頼できるコンピューティング環境)」を掲げ、OSはもとよりサービスや開発環境などあらゆる面において、セキュリティを意識したソフトウェア開発を行ってきたのだ。

その上でBoscovich氏によれば、「我々は自身を守ることには長けていたが、プロアクティブな姿勢を強化する」ため、日本サテライトを設立するという。日本が5カ所めとなる理由として、「サイバー犯罪者は拡大する市場や新興市場を注視し、我々は(サイバー犯罪率の増加を追いかけながら)サテライトを作り上げた」と説明した。

DCUで行う活動は3つある。

1つめはビッグデータを分析し、大量のデータからサイバー犯罪者の意図を読み取る。2つめはマルウェアの調査。アンチウイルスベンダーも実行していることだが、リバースエンジニアリングを行いながら、その結果を顧客や政府機関、ISPなどに対して情報提供を行う。そして3つめが法的対応だ。サイバー犯罪者が活動する国々においてアクションは異なるものの、Boscovich氏は「(Microsoftが)ビジネスを展開する各国で実行したい」と語った。

|

|

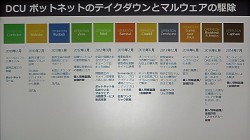

DCUが行ったマルウェアやボットネットのテイクダウンの成功例。ネットバンキングを狙うボットネット駆除「Game over Zeus」は有名だ |

Cybercrime Centerに設置した情報解析システム「CTIP」の構造。SQLサーバーに蓄積したデータをPowerMapやPowerBIで分析し、Microsoft AzureやOfficeアプリケーションを使って情報提供を行う |

過去にDCUは、MicrosoftのMalware Protection CenterやBingチームなどの連携し、サイバー犯罪者をテイクダウン(駆除)してきたが、その実例とDCU内部のCTIP(Cyber Threat Intelligence Program)の説明も行った。収集した情報をクラスター構成のSQLサーバーで蓄積し、その情報を可視化。洞察した結果を各国のCERT(CERT Coordination Center:セキュリティを専門に扱う研究機関)や、ISP(インターネットサービスプロバイダー)などに提供するという。

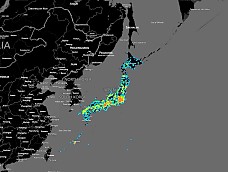

この可視化については、今回の発表会場でもデモンストレーションが行われた。ExcelのPower BIを用いて、各国のボットネット(マルウェアを利用して強奪したネットワークおよびシステム)による被害を可視化したものだが、そのインパクトは大きい。例えば欧州では"西側"に集中し、ウクライナ以東は攻撃が少ないことが見て取れる。Boscovich氏は「Excelのワークシートだけでは分からない情報だ」と、可視化のメリットをアピールした。