フロリダ大学、テキサス工科大学、CertiKのセキュリティ研究者たちはこのほど、「GAZEploit」において、VR( Virtual Reality)空間の仮想キーボード入力に情報漏えいの脆弱性が存在すると発表した。研究者たちは発見した攻撃手法を「GAZEploit」と名付け、詳細を論文として公開しており「[2409.08122] GAZEploit: Remote Keystroke Inference Attack by Gaze Estimation from Avatar Views in VR/MR Devices」から閲覧することができる。

脆弱性の概要

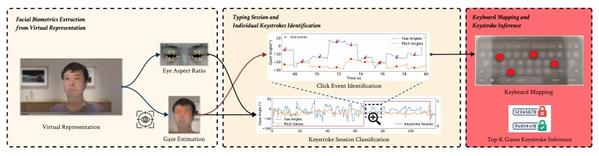

GAZEploitは、文字入力に使用する「仮想キーボード」のサイドチャネル攻撃とされる。VRゴーグルなどを装着したユーザーは現実世界の視界を失うため、通常のキーボードによる文字入力ができない場合がある。この問題の解決策として、一部の製品では画面上に仮想キーボードを表示し、視線制御による文字入力をサポートする。

研究者たちはこの仮想キーボードの入力時にアバターの視線が動くことに着目した。ユーザーは仮想キーボード入力時に必ずキーボードのボタンを注視することになる。攻撃者はアバターの視線を分析することで、注視しているボタンを検出してキー入力を窃取する。

影響と対策

研究者たちは、Apple Vision ProのPersona表示を使用してキー入力を窃取する実験を実施。30人の参加者のうち18人を回帰型ニューラルネットワーク(RNN: Recurrent Neural Network)の学習に使用し、残りを検証に使用した結果、90%以上の再現率を達成している。現在、視線制御による文字入力をサポートしているデバイスはApple Vision Proのみとされ、他のデバイスへの影響は低いとみられている。

発見された脆弱性は「CVE-2024-40865」として追跡されている。研究者たちから責任ある情報開示を受けたAppleは、仮想キーボード表示中にPersonaを一時停止することで解決した。修正パッチは2024年7月29日(米国時間)にリリースしたvisionOS 1.3に含まれている(参考:「About the security content of visionOS 1.3 - Apple Support」)。