生産性を下げないために

新型コロナウイルス感染症がもたらした未曽有の事態のなかで、世界規模でリモートワークの実験が行われているといえます。その結果、ITに関わるチームは、これまでにないほどのストレスを抱えています。感染拡大を防ぐための措置として、4月7日に日本政府が「緊急事態宣言」を発出してから、1カ月以上が経過した5月25日に解除されました。

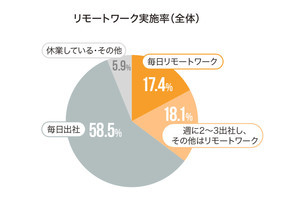

調査(非常事態宣言後に実施)によると、現在、東京都内に居住する従業員を雇用する企業の57.9%がテレワークやリモートワークを導入しています。従業員同士が離れた場所で仕事を行い、それぞれの家庭環境の中での勤務が強いられています。

昨今では、IT管理者、ユーザーにアクセス権を付与するためのルールを設定し、組織を脅威から守りながらワークフローを改善しています。しかし、モバイルデバイスやクラウドベースのアプリケーションの普及により、これらの制御を確立することが困難になっており、セキュリティおよびコンプライアンスのなかでも、特にアイデンティティとアクセス管理(IAM)に関連した課題が浮上しています。

また、モバイルデバイスやクラウドサービスの利用増加に伴い、ITに関わるチームはネットワークアクティビティを把握することにも苦労しています。

さらには、多様なアプリケーションが利用される状況で、社内で認可されていない、いわゆる「シャドウIT」アプリが利用されていることもあり、セキュリティ上の障害を回避するために、従業員からアクセス権を要求されることもよく起こります。これらが偶発的または意図的なインサイダーの脅威を増加させ、データ損失に対して重大なリスクをもたらす一因となり得ます。

こうした状況下で、IT管理者はアイデンティティとアクセス管理(IAM)を確実に制御する必要があります。昨今、「ゼロトラストネットワーク」という概念が注目されているように、IT管理者はネットワークの内部・外部ともに脅威が潜んでいることを前提に、常に行動しなければなりません。

「性悪説」の観点から「何を、どこで、保護するか」を特定し、ネットワークの境界におけるアクセスを制御したうえで、セキュリティ対策を行う必要があります。

適切に管理制御するための3つのステップ

ここでは、IT管理者が、従業員のワークフローを阻害せずに、セキュリティ体制をより適切に管理制御するための3つのステップをご紹介します。

1. 誰がアクセスしているのか、何にアクセスしているのかを精査する

このような確認を手動で行うことは事実上不可能であり、限られたリソースでは考慮すべき内容が多すぎます。自動化された監視ツールは、どのアプリケーションが使用されているのか、誰が利用しているのかをチームで把握する場合に役立ちます。

管理者は、Active Directoryとファイルサーバをスキャンして、システム、ファイル、データへのユーザーアクセスを分析することから始められます。このプロセスは、身元不詳のユーザーや、権限範囲外のデータへのアクセス権を誤って付与されたユーザーを特定する場合に役立ちます。また、すでに組織で働いていないにもかかわらず、ネットワークへのアクセス権をもつユーザーを特定することもできます。

2. セキュリティポリシーに沿った役割別のテンプレートを設定し、最小特権のポリシーを適用する

ユーザーの昇進や別の部署への異動により、必然的にその責任の範囲が変わります。こうした事態を想定して、IT管理者は状況に応じて強制力を伴うような最小特権のポリシーを全体的に組み込む必要があります。従業員が特定のアプリケーションにアクセスする必要はあるのか、IT管理者が本当に組織のすべてのサーバにアクセスする必要があるのかを見極める必要があります。

必要な人材にのみ、必要なアクセス権を付与することは管理上非常に有効です。このプロセスを管理するには、組織のセキュリティポリシーに沿った役割別テンプレートを設定することが有効です。例えば、CIOはさまざまなアプリケーションやツールのアクセス権を広く持っているかもしれませんが、一管理者のアクセス権は相対的に少ないかもしれません。従業員の役割が変わるたびに、新しい責任の範囲を反映してアクセス権を変更する必要があります。

3. シャドウITに目を向ける

IT管理者は、ユーザーだけではなく、ユーザーが利用しているアプリケーションにも留意する必要があります。監視ツールを使うことで、ユーザーがIT管理者の知らないところでアクセスしている可能性のあるアプリケーションを認識することができます。リスクのあるアプリケーションは使用を許可しないようにし、安全と判断されたアプリケーションは、使用を継続させると同時に常に安全性を注意深く監視します。

使用されているすべてのアプリケーションに目を向けることで、何が起きているかを明確に把握することができるため、ネットワークの安全性を高めることができます。これは、データ損失のリスクを高める可能性のあるファイル共有サービスにおいては特に重要です。

不要な摩擦を避け、生産性を維持する

SolarWindsのITトレンド レポート2020:ITの世界共通言語(英語)によると、日本のIT管理者の64%のうち、少なくとも10%は日常業務の中でITセキュリティ管理をしていると、回答しています。

管理者が幅広くアプリケーションやユーザー、デバイスをブロックしたいと考えるのは無理もないことですが、それは現実的なアプローチではありません。というのは、従業員とITプロフェショナルの間に不要な摩擦が生じ、組織がクラウドベースのアプリケーションから得られる多くのメリットを損なう可能性があるからです。

堅実なIAMプログラムを作成することの方が、はるかに良い選択肢でしょう。これにより、セキュリティを妥協することなく、適切なユーザーが、適切なアプリケーションに、適切にアクセスできることが保証されます。それが、IT管理者にとってもユーザーにとってもWin-Winとなります。

著者プロフィール

ソーラーウインズ・ジャパン株式会社 日本担当カントリーマネジャー

河村浩明(かわむら・ひろあき)

東京大学工学部物理学科卒業。IT業界での長年にわたるキャリアの中で、営業やビジネス開発などで管理職を歴任。日製産業株式会社(現、株式会社日立ハイテク)、EMCジャパン株式会社、日本オラクル株式会社を経て、サン・マイクロシステムズ株式会社、株式会社シマンテック、DropBox Japan株式会社では代表取締役社長を務める。2019年5月から現職。