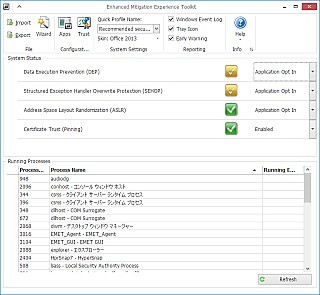

Microsoftが無償で提供している「Enhanced Mitigation Experience Toolkit」(EMET)は、マルウェアの攻撃からPCを守る有用なソフトウェアだ。一般的なセキュリティソフトとともに、使い方を覚えておきたいところ。全4回の予定で、EMET 5.0の導入や設定を解説していく。

【ハウツー】今からはじめるMicrosoftの脆弱性緩和ツール「EMET 5.0」

■第1回 - みんな狙われている! より高まるセキュリティの重要性

■第2回 - Windows 8.1にEMET 5.0をインストールする

■第3回 - EMET 5.0の基本的な使い方

■第4回 - EMET 5.0の証明書信頼設定とトラブルシューティング

ピン設定ルールで暗号化通信の安全を強化

「EMET(Enhanced Mitigation Experience Tool) 5.0」が備える機能の1つ、証明書信頼設定について述べるが、その前に「証明書」について簡単に述べておこう。

インターネット上のセキュリティ通信は、TLS(SSL)というプロトコルを用いている。TLSによる通信は、ルート認証局(CA)や中間認証局が発行した証明書をサーバーから受信し、その上でサーバーとクライアントが暗号化データを送受信する仕組みだ。ここでは「ネットバンキングなど、安全なデータ送受信を行うために必要」と考えていただきたい。

|

|

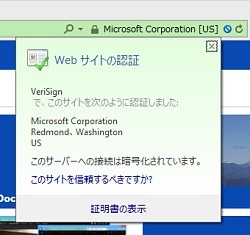

Internet ExplorerでOneDriveにアクセスした状態。アドレスバーの南京錠アイコンをクリックすると、Webサイトの認証が行われていることを確認できる |

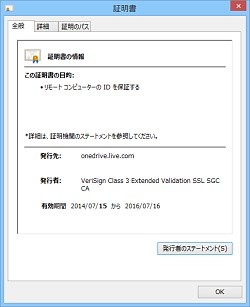

こちらは証明書の詳細情報。「onedrive.live.com」は、VeriSignによるEV証明書が発行されている |

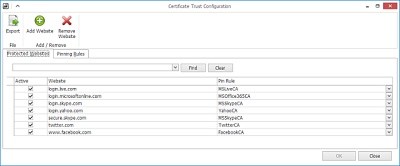

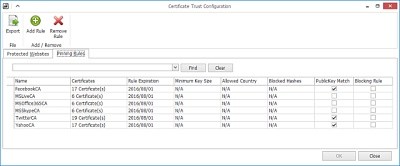

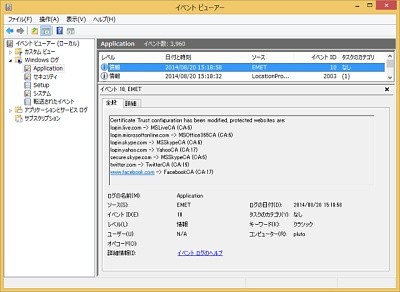

この証明書は絶対に安心とは言い切れず、サーバー証明書が偽装されるケースもある。過去には、大手の証明書発行企業が攻撃を受け、不正取得した証明書を悪用する中間者(Man in the Middle)攻撃の報告も少なくない。そこでEMET 5.0では、事前に設定したサイトとルートCAの証明書を組み合わせ、CA証明書を確認。異なる場合にエラーを通知する仕組みだ。

もっとも、ユーザーが何らかの設定を行う必要はない。インストール時に定義ファイル「CertTrust.xml」を読み込んでいるため、仮に興味本位で設定を変更したとしても、元の状態に戻すことは可能だ。また、設定が異なる場合にはエージェント通知が行われるのだが、ルールの作成には一定以上の知識と理解が必要なため、通常はそのまま使うことをおすすめする。

ただし過去にMicrosoftは、EMETのバージョン4.0/4.1向けにピン設定ルールを更新し、最新セットをMicrosoftサポートで公開した経緯がある。今後もそのようなケースが発生する可能性はあるため、EMET 5.0導入後はMicrosoftのアナウンスに注意すべきだ。