韓国の銀行や放送局などが20日に受けたサイバー攻撃について、シマンテックやマカフィー、カスペルスキーなどセキュリティ関連各社から分析レポートの第一弾が届きはじめた。

シマンテックによると、改ざんされたWebサイトには凝ったアニメーションが表示された後、効果音が流れて3体のどくろの絵とともに「Whois」と名乗る集団からのメッセージが現れたという。同社ではこの攻撃に使われたマルウェアを「Trojan Horse/Trojan.Jokra」「WS.Reputation.1」として検出している。

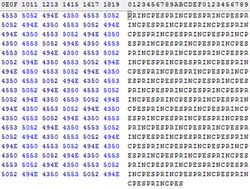

セキュリティ各社では、次のような処理を実行することを確認している。まず、韓国のセキュリティ製品に関連する2つのプロセス「pasvc.exe」「clisvc.exe」を停止させること。MBR(マスターブートレコード)を「PRINCPES」または「HASTATI.」という文字列で上書きし、HDDの内容を消去すること。そして、「shutdown -r -t 0」というコマンドによってシステム強制的に再起動させるのだが、先の上書き処理によって起動不能に陥るという流れだ。

また、WindowsだけでなくLinuxなどに対して動作するプログラムが含まれており、マカフィーでは、Linux、HP-UX、SunOSにおいてパーティションにダメージを与えようとするスクリプトを確認している。