ゼロトラスト・セグメンテーションの特徴

こうしたマルウェアの脅威に対応する効果的な対策の一つが、ゼロトラストの考え方によるマイクロセグメンテーションである。これは「ゼロトラスト・セグメンテーション」と呼ばれている。ゼロトラストの考え方とは、「すべてを信頼せず、都度検証する」ことだ。すべてのアクセスに対して、ユーザー、デバイス、アプリケーション、ネットワークをそれぞれ検証する。

検証の結果、問題のないアクセスは許可されるが、その際は最小権限が付与される。これによりマルウェアの水平移動を阻止できるし、そもそもマルウェアの実行をも阻止できる。

マイクロセグメンテーションというセキュリティ対策は以前からあった。しかし、過去のマイクロセグメンテーションは、ファイアウォールやサブネット、VLAN(仮想LAN)などによりセグメント化を試みていたため、管理面や性能面で課題があった。

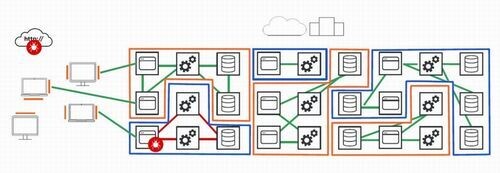

ゼロトラスト・セグメンテーションは、ネットワークとその間の通信を可視化できる。その適用範囲は企業ネットワークにとどまらず、クラウドまでも可視化することが可能だ。また、セグメントを細分化することで、例えばリモートワークのPCを1台単位で可視化、保護できる。

ゼロトラスト・セグメンテーションと呼ばれる所以は、セグメント間の通信をゼロトラストの考え方で制御できるためだ。セグメントを越えようとする通信はポリシーによってユーザー、デバイス、アプリケーション、ネットワークの各要素で制御できる。また、許可された通信には最小権限が付与される。これにより、マルウェアの水平移動を自動的に遮断することができる。

さらに、監査向けに簡素化されたオンデマンドレポートの出力が可能だ。ISO 2700xやPCI DSSといった規制や、GDPRなどの地域的なデータ規制、あるいはガイドラインなどが増加しており、これらに準拠するためのレポートを出力できることはコンプライアンス態勢を最大化する意味でも有効なソリューションとなる。

ランサムウェア対策としての有効性

前述したように、ランサムウェアの脅威は拡大しており、特に製造業や医療業界は業務の停止が大きな損失となり、病院では人命に関わる事態になってしまう。

そこで効果的な対策となるのが、ゼロトラスト・セグメンテーションだ。クラウドを含むネットワークをセグメント化するとともに可視化し、セグメントを越えようとする通信はゼロトラストの考え方によるポリシーで不審な通信を遮断できる。

たとえセグメントの一つが不正侵入やマルウェア感染などの侵害を受けても、ゼロトラスト・セグメンテーションは侵害がラテラルムーブメントによって別のセグメンテーションに影響が波及することを阻止できる。これにより、組織への影響を劇的に最小化し、組織の重要なデータやアプリケーションを安全に保ち、オンライン環境を含む組織のビジネスを阻害することがない。

刻々と変化するサイバー脅威に対し、「見つけて直す」から「制限して封じ込める」セキュリティ対策へと変革でき、サイバーレジリエンス能力も高められる。マルウェアの水平移動を阻止し、導入や運用も容易なゼロトラスト・セグメンテーションは、検討に値するソリューションといえるだろう。

著者プロフィール

槌屋 砂幾 (つちや さき) イルミオ ジャパン シニアシステムズエンジニア

セキュリティエンジニア、コンサルタントを経て、プリセールスエンジニアとして15年以上複数の外資スタートアップ企業に従事。主にIDS/IPS・SIEM・脅威インテリジェンスなどの分野のソリューションのプリセールス活動を行い、国内に新しい分野のセキュリティソリューション市場開拓を行ってきた。