ReliaQuestはこのほど、「Ransomware and Cyber-extortion Trends in Q3 2023 - ReliaQuest」において、2023年第3四半期のランサムウェア攻撃とデータ漏洩サイトの分析結果ついて伝えた。2023年第3四半期は前四半期と同様にランサムウェア攻撃により、多くの国と企業が攻撃されたという。

ReliaQuestの分析によると、ランサムウェア・アズ・ア・サービス(RaaS: Ransomware-as-a-Service)を提供するランサムウェア「Rhysida」により、2023年5月以降、教育分野が集中的に標的になったとのこと。その後、2023年第3四半期にRhysidaは範囲を拡大、全米の病院や診療所などの医療機関を攻撃。Rhysidaは患者の機密データを窃取しただけではなく、ダークWebサイトでこれらを販売したとされる。

ランサムウェア「Cl0p」は、2023年5月下旬から開始したProgress MOVEitキャンペーンを継続。侵害した企業に対し、身代金交渉の内容や窃取したデータを故意に漏洩するなど脅迫行為がエスカレートした。このキャンペーンの活動は2023年7月にピークを迎え、2023年9月中旬に終了したものとみられている。

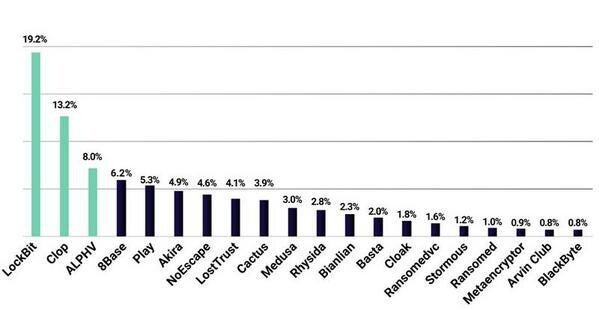

ランサムウェアを使用した脅威グループがデータ漏洩サイトに公開した組織名は前四半期に対し、2023年第3四半期では6.9%減少している。しかしながら、前年同期との比較では約2倍であり、依然として脅威であることに変わりはない。2023年のランサムウェアの活動は前年と比較して、全体的に活発となっている。2023年第3四半期で最も活発なランサムウェアグループは「LockBit」で、続いて「Cl0p」、「ALPHV」の順となっている。

2023年第3四半期に最も標的とされた国は米国で、他国を大きく引き離している。続いて英国、ドイツの順となっている。データ漏洩サイトに挙がった組織のうち約半数が米国の組織とされる。業界別の統計では前四半期とほぼ変わりはなく、専門・科学・技術的サービス、製造業、建設業の順で標的となっている。

ReliaQuestは次の四半期に、一部のランサムウェアグループが活動を停止したり、混乱が生じたりする可能性があると分析している。その背景として、すでにランサムウェア「Ragnar Locker」のダークWebサイトが法執行機関により押収され、ランサムウェア「Trigona」のサーバがウクライナのハクティビストにより消去された可能性が指摘されている。

ReliaQuestはより詳しい2023年第3四半期のランサムウェア総合レポートを「Ransomware Report: Q3 2023 - ReliaQuest」にて提供している。このレポートからランサムウェア活動の詳細な分析や分類、活発なランサムウェアグループの戦術、技術、手順(TTPs: Tactics, Techniques, and Procedures)、被害軽減や保護に役立つ推奨事項などの洞察が得られるとしている。