今回から10回ほどの予定で、インターネットVPN(Virtual Private Network)に関する連載を始めることになった。最後までお付き合いいただければ幸いである。

VPNとは何か

VPNは一般に、「仮想プライベートネットワーク」あるいは「仮想閉域網」と訳される。「仮想」と頭に付くくらいだから、実際にプライベートな形で占有できるネットワークがあるわけではなく、何らかの手段でそれと同等の機能を実現しているわけだ。

そのVPNは、さらに2種類に大別できる。ひとつは、大手の通信事業者がMPLS(Multi-Protocol Label Switching)による交換網を利用して提供している「IP-VPN」サービスで、これは通信事業者のネットワークを利用する。もうひとつがインターネットVPNで、これはインターネットを利用する。IP-VPNサービスと比べると、高速なインターネット接続回線があれば利用できるインターネットVPNの方が安価に導入できるが、インターネットを介して通信する関係から、安定性やセキュリティの面ではIP-VPNに見劣りする部分があるのは致し方ない。

とはいえ、現在では(ベストエフォートとはいえ)、規格上で100Mbpsの伝送速度を実現しているFTTH(Fiber to the Home)サービスが広く用いられていることから、これを利用して安価にVPNを実現することには、十分にメリットがある。しかし、インターネットを介してプライベートな通信をやりとりすることについて、セキュリティ上の問題はないのだろうか?

トンネリングと暗号化

そこで、インターネットVPNでは安全性を確保するため、「トンネリング」と「暗号化」という手法を用いている。それに付随する機能として、通信相手が正しい相手かどうかを確認する認証機能や、データの改ざんが行われていないかどうかを検出する機能も用意している。

トンネリングについては一般的に、インターネットを意味する「雲」の中にプライベートネットワークの「トンネル」をぶち抜いた、以下のようなイメージイラストを用いて説明することが多い。

双方の当事者間でやりとりする通信をそのままインターネットに流したのでは、安全性を保てない。また、インターネットとの間で行き来するトラフィックと、プライベートネットワークで行き来するトラフィックの区別もできない。そこでまず、トンネリングが登場する。

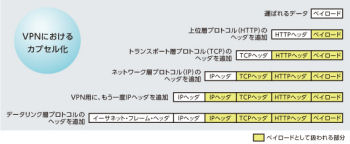

インターネットVPNにおけるトンネリングとは、インターネットで行き来するIPパケットのペイロード部(ヘッダを除いたデータ本体)に、プライベートネットワークで行き来するIPパケットをまるごと格納してしまう手法(カプセル化)を指す。つまり、プライベートネットワークを行き来するIPパケットは、インターネットを行き来するIPパケットから見ると、ただのデータ部でしかない。

これは宅配便や郵便になぞらえて考えると理解しやすい。個別の小荷物、あるいは郵便物が、プライベートネットワークを通じて行き来するIPパケットに相当する。それらを集配局(集配センター)の間でやりとりする際には、方面別にまとめてトラックに積んで送り出している。これがインターネット上でのやりとりに対応する。

これを外から見ると、単に集配局(集配センター)の間をトラックが行き来しているだけのように見えるが、その中には個別の荷物や郵便物が「カプセル化」されているわけだ。目的地の集配局(集配センター)に着いたらトラックから荷物を降ろして、個別の目的地に配送すればよい。

ただし、カプセル化するだけではペイロード部が丸見えになってしまうので、安全性を保てない。そこで、そのカプセル化したペイロード部のIPパケットに対して、暗号化と改竄検出の仕組みを適用することで安全性を確保するのが、インターネットVPNにおける基本的な考え方だ(ちなみに、インターネットを介さないで、特定少数のユーザーしか利用しない信頼できるネットワークを介するのであれば、暗号化を用いないで単にIPパケット同士のカプセル化でトンネリングすることもできる。これをIP-IPカプセル化という)。

インターネットVPNの実現に必要な機材

つまり、インターネットVPNを利用するには、LANとインターネットの境界でIPパケットのカプセル化、それと暗号化や改竄検出の機能を実現するメカニズムが必要、という話になる。一般的に、LANとインターネットの境界にはファイアウォール機能を備えたルータ(ブロードバンドルータ)を設置するが、そのルータがVPNの機能を併せ持っていれば、インターネット接続もVPNもまとめて実現できて経済的だ。

実は、Windows Server 2008のようなサーバOSが動作していて、かつネットワーク用のインタフェースを2枚(LAN用とインターネット用)備えたサーバを設置する方法でも同様の機能を実現できる。しかし、導入コストも運用コストも高くなるので、プロキシサーバを設置する等の事情がなければ、VPN機能を備えたルータを利用する方が経済的だ。

そして、そのVPN機能を備えたルータとして多くのユーザーから熱烈な支持を得ている製品が、ヤマハの「NetVolanteシリーズ」や「RTXシリーズ」である。個人ユーザーでも手を出せるぐらいの安価な製品から、それなりの規模を持つ企業ユーザーの利用に耐えられる高機能・高性能な製品まで、幅広いラインナップを揃えている。

次回は、その「NetVolanteシリーズ」や「RTXシリーズ」を用いてインターネットVPNを実現することで、どういった機能を利用できるのかを取り上げていくことにしよう。

ヤマハルータでつくるインターネットVPN [第3版]

4月下旬発売予定

著者:井上孝司 協力:ヤマハ 価格:4,515円

本書は、ヤマハ株式会社のVPNルータ NetVolante/RT/RTXシリーズを対象に、セキュリティの高いVPN環境を構築する手法を解説。VPN、IPsec利用環境の基礎知識から実構築・有効活用まで、「ヤマハルータ」の機能を活用した、さまざまなVPNの有効活用がこの1冊でできるようになる。また、QoS、バックアップ機能からルータの管理・メンテナンスもわかりやすく解説する。