パロアルトネットワークスは12月4日、日本の民間企業・公共機関におけるサイバーセキュリティへの投資意向やセキュリティソリューションの導入意欲に関する調査「Beyond 2025 - 国内民間企業・公共機関のサイバーセキュリティ施策と投資動向」の結果を公表した。

調査対象は、サイバーセキュリティに関する決裁権者・意思決定権者527名。回答者の従業員規模内訳は10,000名~(195名)、5,000〜9,999名(93名)、1,000〜4,999名(239名)となっている。

以下、調査結果のハイライトを紹介する。

セキュリティインシデントによる被害が最も大きいのは製造業

調査対象の69%が何らかのセキュリティインシデントによる被害を経験したと回答したことがわかった(民間企業の72%、公共機関の47%)。その被害の内訳は、サイバー攻撃が60%、内部不正が34%となっている。

チーフサイバーセキュリティストラテジストの染谷征良氏はこの回答において注目すべき点として、システム障害が第1位になったことを挙げた。この結果から、「これまでは個人情報漏洩が多かった。ランサムウェアの被害が把握している以上に広がっているのかもしれない」との見解を示した。

業種でみると、製造業の被害が突出しており、内部不正の被害内容としては機密情報漏洩が最多だという。

染谷氏は、「サイバー攻撃に比べると内部不正は低く見えるが、起きていないわけではない。SaaSの通信を可視化できてきない企業も多い。そのため、SaaSを介して情報が漏れているのでは」と説明した。

ランサムウェアの身代金、払うべきか?

続いて、染谷氏はランサムウェアの身代金に関する調査結果を紹介した。今年発生したKADOKAWAグループでのランサムウェア被害等を契機に、90%が自組織の経営層・意思決定層の「ランサムウェアによる被害への危機意識が高まった」と回答したという。

ランサムウェアといえば、被害に遭った際にデータの復号を条件に身代金を支払うべきかどうか賛否両論あり、明確な答えは出ていない。調査では、身代金について78%は支払うべきではないと考えていながらも、約半数(49%)は「支払うべきではないが実際その状況にならないと判らない」と回答した。

染谷氏は「身代金を支払った後に約束を守った犯罪者は68%。身代金を払ったからといって、100%約束が守られる保証はない」と述べた。また、同氏は「ランサムウェアへの備えとしてバックアップがよく挙がるが、バックアップはセキュリティ対策ではない。データを復旧するためのものであることに留意する必要がある」と指摘した。

こうした状況では、犯行を未遂に終わらせる対策、インシデント対応の準備が求められるという。

2025年以降のサイバーセキュリティの予算を増やす企業が8割超

今回、2025年以降のサイバーセキュリティの予算について、83%が「増加する」と回答した。インシデントを経験した組織にいたっては「予算増」の回答が88%に上るという。

染谷氏は増やした予算の行先として、運用監視体制の強化を挙げた。これまで、運用や監視を外注している企業が多かったが、最近は内製化が増えているほか、ペネトレーションテストの希望も増えているという。

その一方で、55%が「現状の製品・サービスの数を削減する方向」と回答している。2025年以降のセキュリティ施策の優先項目を聞いたところ、上からネットワークセキュリティ刷新 (65%)、セキュリティ運用の強化 (47%)、脅威検出力の強化 (46%)、エンドポイントセキュリティ(44%)、SaaSセキュリティ(39%))となった。

染谷氏は、「製造業では2位だが、まだまだエンドポイントセキュリティのニーズがある。SaaSセキュリティにおいては、生成AIの利用状況の可視化が求められている」と語った。

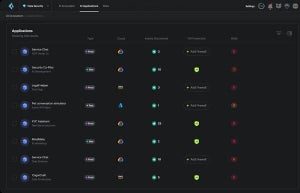

導入しているセキュリティ製品・サービス、他社へ移行を検討中の製品・サービスとしては、SASE/SSEがトップになっている。また、新規導入を検討している製品・サービスは、XDR (58%)、EDR (55%)、ITDR/UEBA (54%)がトップ3となっている。

染谷氏は今回の調査結果も踏まえ、2025年への提言として、「説明責任が果たせるようなセキュリティ対策を導入することが求められる一方で、セキュリティとビジネス要件のバランスをとることが大事。セキュリティの運用がうまくいっている企業は インフラチームとセキュリティチームが連携できている。ヒトを中心としたセキュリティから脱却する必要がある」と語っていた。