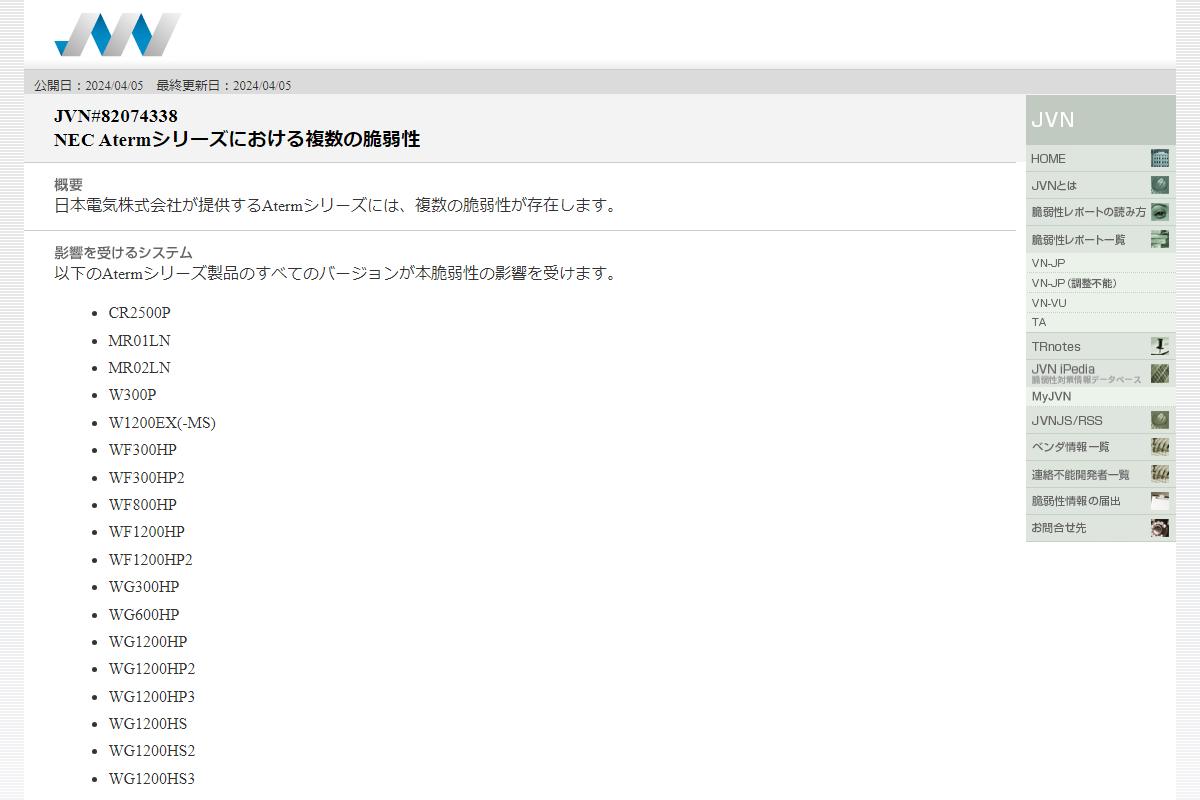

JPCERTコーディネーションセンター(JPCERT/CC: Japan Computer Emergency Response Team Coordination Center)は4月5日、「JVN#82074338: NEC Atermシリーズにおける複数の脆弱性」において、NECの無線LANルータAtermシリーズに複数の脆弱性が存在するとして、注意を呼びかけた。これら脆弱性を悪用されると、遠隔から攻撃者に任意のコマンドを実行される可能性があり注意が必要。

脆弱性に関する情報

脆弱性に関する情報は次のページにまとまっている。

公開された脆弱性(CVE)の情報は次のとおり。

- CVE-2024-28005 - 攻撃者がTelnetでログインした場合、機器の設定を変更してroot権限で任意のスクリプトを実行する可能性がある

- CVE-2024-28006 - 攻撃者がデバイスの情報を窃取する可能性がある

- CVE-2024-28007 - 不適切な認証の脆弱性により攻撃者はリモートからroot権限で任意のコマンドを実行する可能性がある

- CVE-2024-28008 - 攻撃者がTelnetでログインした場合、デバッグ機能を有効化してリモートから任意のOSコマンドを実行する可能性がある

- CVE-2024-28009 - 不適切な認証の脆弱性により攻撃者はリモートからroot権限で任意のコマンドを実行する可能性がある

- CVE-2024-28010 - 機器のデフォルトパスワードを使用してリモートから任意のOSコマンドを実行する可能性がある

- CVE-2024-28011 - 隠し機能の脆弱性により攻撃者はリモートからroot権限で任意のOSコマンドを実行する可能性がある

- CVE-2024-28012 - 不適切な認証の脆弱性により攻撃者はリモートからroot権限で任意のコマンドを実行する可能性がある

- CVE-2024-28013 - 不適切な乱数の使用の脆弱性により攻撃者はリモートから設定を変更できる可能性がある

- CVE-2024-28014 - スタックにおけるバッファオーバーフローの脆弱性。この脆弱性を悪用されると攻撃者によりリモートから任意のコマンドを実行される可能性がある

- CVE-2024-28015 - Web管理画面にログイン可能な攻撃者により、リモートからroot権限でOSコマンドを実行される可能性がある

- CVE-2024-28016 - 不適切なアクセス制御の脆弱性により、攻撃者はリモートからデバイス情報を窃取する可能性がある

脆弱性の影響を受ける製品

脆弱性が存在するプロダクトは次のとおり。

- CR2500P

- MR01LN

- MR02LN

- W1200EX(-MS)

- W300P

- WF1200HP

- WF1200HP2

- WF300HP

- WF300HP2

- WF800HP

- WG1200HP

- WG1200HP2

- WG1200HP3

- WG1200HS

- WG1200HS2

- WG1200HS3

- WG1400HP

- WG1800HP

- WG1800HP2

- WG1800HP3

- WG1800HP4

- WG1810HP(JE)

- WG1810HP(MF)

- WG1900HP

- WG1900HP2

- WG2200HP

- WG300HP

- WG600HP

- WM3400RN

- WM3450RN

- WM3500R

- WM3600R

- WM3800R

- WR1200H

- WR4100N

- WR4500N

- WR6600H

- WR6650S

- WR6670S

- WR7800H

- WR7850S

- WR7870S

- WR8100N

- WR8150N

- WR8160N

- WR8165N

- WR8166N

- WR8170N

- WR8175N

- WR8200N

- WR8300N

- WR8370N

- WR8400N

- WR8500N

- WR8600N

- WR8700N

- WR8750N

- WR9300N

- WR9500N

対策

次の製品は開発者の指示に従い回避策を実施することが推奨されている(参考:「Aterm製品におけるLAN側からの不正アクセスの脆弱性への対処方法について[2024年4月5日更新]|サポート技術情報|目的別で探す|Aterm(エーターム) サポートデスク」)。

- CR2500P

- W1200EX(-MS)

- W300P

- WF1200HP

- WF1200HP2

- WF300HP

- WF300HP2

- WF800HP

- WG1200HP

- WG1200HP2

- WG1200HP3

- WG1200HS

- WG1200HS2

- WG1200HS3

- WG1400HP

- WG1800HP

- WG1800HP2

- WG1800HP3

- WG1800HP4

- WG1900HP

- WG1900HP2

- WG2200HP

- WG300HP

- WG600HP

- WR1200H

- WR4100N

- WR4500N

- WR6600H

- WR6650S

- WR6670S

- WR7800H

- WR7850S

- WR7870S

- WR8100N

- WR8150N

- WR8160N

- WR8165N

- WR8170N

- WR8175N

- WR8200N

- WR8300N

- WR8370N

- WR8400N

- WR8500N

- WR8600N

- WR8700N

- WR8750N

- WR9300N

- WR9500N

次の製品はサポート終了(EOL: End-of-Life)となっており、回避策も提示されていない。これら製品を使用している場合は、新しい製品へのリプレースが望まれている。

- MR01LN

- MR02LN

- WM3400RN

- WM3450RN

- WM3500R

- WM3600R

- WM3800R

- WR8166N

次の製品は開発者の指示に従い、上記とは異なる回避策を実施することが推奨されている(参考:「Aterm製品におけるLAN側からの不正アクセスの脆弱性への対処方法について」)。

- WG1810HP(JE)

- WG1810HP(MF)

JPCERT/CCはこれら脆弱性のうち、最も深刻度の高いものを重要(Important)と評価しており注意が必要。対象の機器を使用している場合は、開発者の提供する情報にもとづいて対策を実施することが推奨されている。