日本マイクロソフトは11月24日、サイバーセキュリティに関するメディア向けのオンライン説明会を開催した。

説明会の前半では、米マイクロソフトが2022年11月4日(現地時間)に公開した「Microsoft Digital Defense Report」における5つの主要なトピックが解説された。

後半にはMicrosoft 365 E5の活用事例として、セキュリティベンダーのラックの情報システム部門におけるセキュリティ対策の取り組みが紹介された。

YouTubeを利用した偽情報・デジタル工作に注意

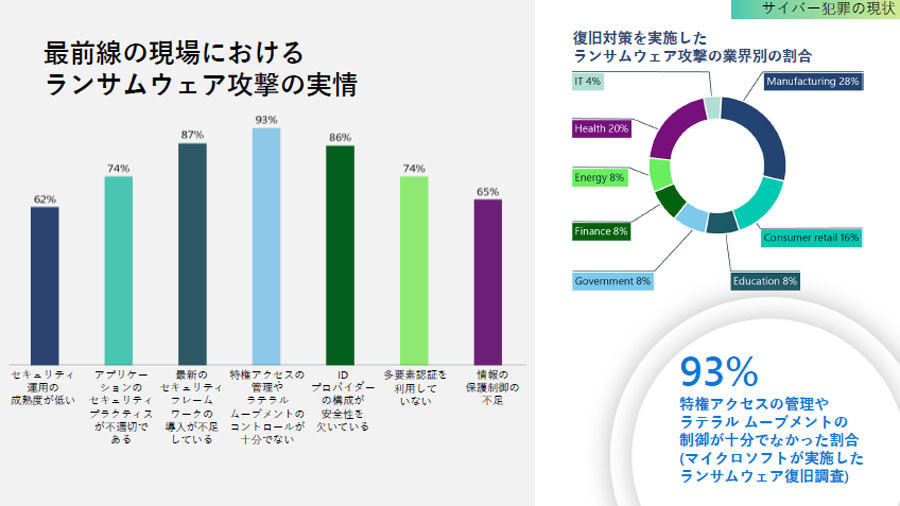

1つ目のトピックは「サイバー犯罪の現状」で、主にランサムウェアの動向が紹介された。

Microsoft Defender for Endpointのデータ(2022年1月~6月)を基に、ランサムウェア攻撃を成功させた攻撃者のモデルを分析したところ、まず、ダークマーケットなどから情報を収集して攻撃の候補となる2500の組織を調査していた。そのうえで、60の団体に攻撃を実施し、20の組織に侵害が成功。そして、最も利益を得られる1社にランサム(身代金)を要求していたという。

そうした動向を踏まえて、米マイクロソフト Security Solution Area Chief Security Advisorの花村実氏は、「準備段階の攻撃の後に、データを暗号化する本格的な攻撃が行われるわけだが、いかに準備段階のうちに検知して防ぐかが重要になる」と指摘した。

また、ランサムウェアから復旧した組織を調査したところ、攻撃を受けた組織の93%は特権アクセスの管理やラテラルムーブメント(水平移動)の制御に十分に取り組めていなかったという。

2つ目のトピックは「国家主導の攻撃」だ。米マイクロソフトはロシアがウクライナに侵攻した2022年2月24日の1週間前に、ウクライナの政府系システムを国外のパブリッククラウドへの移行を支援した。「ウクライナへの支援は、『物理的な管理場所が国内にあれば安全』ということを考えさせられる一件となった」と花村氏は振り返った。

3つ目のトピックは「デバイスとインフラストラクチャ」だ。特にIoTおよびOTデバイスへの攻撃については、リモート管理デバイスに対する攻撃が増加傾向にあるという。

4つ目のトピックが「デジタル影響工作」で、花村氏は「ディスインフォメーション(虚偽情報)とソーシャルエンジニアリングを組み合わせた攻撃が、今後は活発になってくると考えられる」と警鐘を鳴らした。

5つ目のトピックである「サイバーレジリエンス」ではID(アイデンティティ)に注目している。引き続き、脆弱で盗まれやすいパスワードの取り扱いがセキュリティ対策上の論点になる。また、2022年はSSO(シングルサインオン)で利用されるトークンのリプレイ攻撃が増加傾向にあり、今後も注意が必要だという。

同レポートではサイバーレジリエンスを高めるためには、サイロ化しているビジネス、セキュリティ、ITの3つの部門が連帯してサイバーセキュリティに取り組むことが重要だと指摘している。

ラックが明かしたゼロトラストの想定外

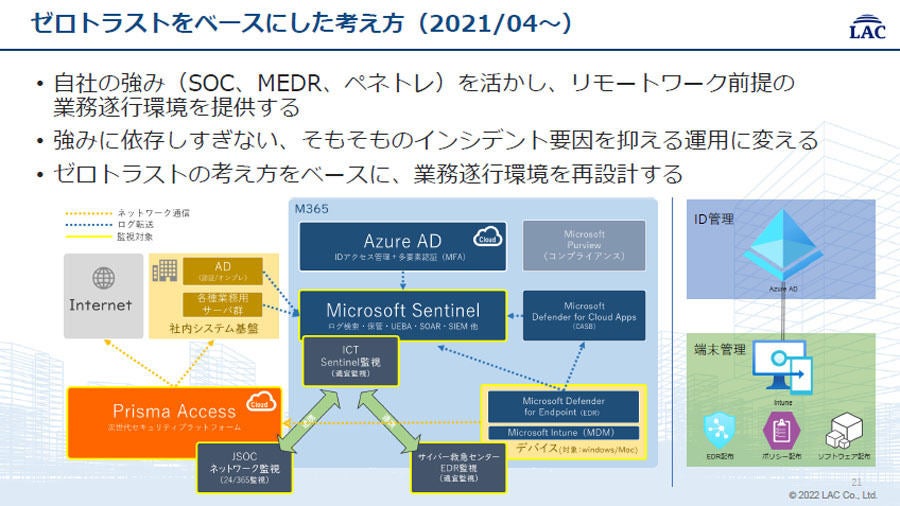

ラックの情報システム部門は、クラウドサービスの利活用とテレワークの導入が進んだことを契機に、2021年4月からMicrosoft 365 E5を中核にしたゼロトラストセキュリティ環境の構築を進めている。

同社ではMicrosoft Sentialにログなどの情報を集約し、Azure ADでIDアクセスを管理。また、Microsoft Intuneで端末を管理するだけでなく、セキュリティポリシーを適用させたり、業務に必要なツールやEDR(Endpoint Detection and Response)を配布したりしているという。

ラック ICTイノベーション推進室 アドバンストグループ グループマネージャーの谷口隼祐氏は、「コロナ禍でテレワークが当たり前になってきたが、どこからでも働けるとなると、攻撃者と従業員の区別がつきにくくなる。従来利用していた製品だけでは見えない領域も増えてきたこともあり、社内環境の見える化とセキュリティ侵害の未然防止を実現するためにゼロトラストに本格的に取り込むことにした」と明かした。

ラックがゼロトラスト環境の構築を進める中では、3つの想定外が出てきたという。

1つ目が、想定以上にMicrosoft 365の更新が早く、情報量が多かったことだ。併せて、手作業による管理が減った一方で、自動化の仕組み作りとメンテナンスの作業が増えるため、そのための知識・経験のある人員が必要になり、組織の少数精鋭化に取り組まざるを得なくなったそうだ。

2つ目が、攻撃者と利用者だけでなく、クラウドサービスの監視も必要になったことだ。理由としては、クラウドサービスで正常時のモニタリングが細かくできるようになった半面、変化に気づく範囲が増えたことが挙げられる。

「クラウドサービスは意外と止まるうえ、細かく状況が見えるゆえに、『いつもと異なる挙動になっている』ことも把握できるので、そのあたりを監視できる運用体制が必要だ。現在は標的型攻撃の検知やコンプライアンス遵守のチェックにCASB(Cloud Access Security Broker)も活用している」と谷口氏。

3つ目が、従来は別運用をしていた「高セキュリティ区分」と呼ばれる領域との間に部分的な逆転が生じたことだ。ゼロトラスト環境を導入したのは、「標準セキュリティ区分」と呼ばれる領域で、同領域のセキュリティレベルが上がったことでギャップが生じたため、現在は解消に取り組んでいるという。

ラックは今後、自社でのゼロトラストセキュリティの運用ノウハウを「Microsoft Sentinel活用支援サービス(仮称)」としてサービス化し、2022年度内に外部提供していく予定だという。

Microsoft Digital Defense Reportの内容やラックの事例を受けて、日本マイクロソフト 技術統括室 チーフセキュリティオフィサーの河野省二氏は、米マイクロソフトが「シンプルなセキュリティソリューションの提供」を開始する方向性で動いていることを発表した。同社は今後5年間で200億ドルを投資する予定で、そのための準備を進めている。

河野氏は、「これまで、複数の製品を組み合わせるベスト・オブ・リードが主流だったが、特定分野のスぺシャリストがいることで使いこなせていた。マイクロソフトは、1つのソリューションを詳しく知っておけばセキュリティ対策が完結できるような世界の実現を考えており、シンプルなソリューションを提供することで、従来のコストの最大60%削減を目指す方針だ」と語った。