米マイクロソフトは8月2日(現地時間)、同社のセキュリティツール「Microsoft Defender」から、「Microsoft Defender Threat Intelligence」と「Microsoft Defender External Attack Surface Management」という新しいセキュリティ新製品を提供すると発表した。

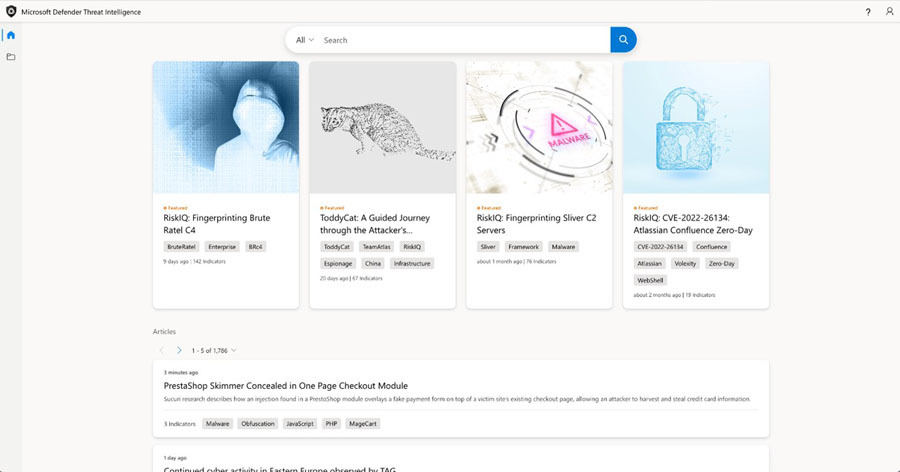

Microsoft Defender Threat Intelligenceでは、脅威アクターの活動やパターンを追跡することでコンテキスト、洞察、分析といった脅威インテリジェンスを得られる。企業などのそうした脅威インテリジェンスを活用することでサイバー攻撃者のインフラを発見し、セキュリティ侵害の調査や修復を行える。

脅威インテリジェンスの機能は、同社のプラットフォームのリアルタイム検知機能や既存のセキュリティ製品にすでに組み込まれているが、今回の新製品では、同社のクラウド上で日次に43兆件以上処理・解析しているセキュリティシグナルに基づくリアルタイムデータに直接アクセスできる。リアルタイムデータを活用することで、ユーザーは自社環境内の脅威をより広範に探索し、カスタム脅威インテリジェンスのプロセスと調査を強化できるという。

また、同製品は日々インターネットをマッピングし、サイバー攻撃者とその攻撃手法を理解するために必要な情報を提供する。ユーザーは、攻撃者の名称とツール・戦術・手順を関連付けた脅威情報ライブラリにアクセスし、同社のセキュリティシグナルと専門家から生成された情報のリアルタイム更新をポータル内で確認できる。

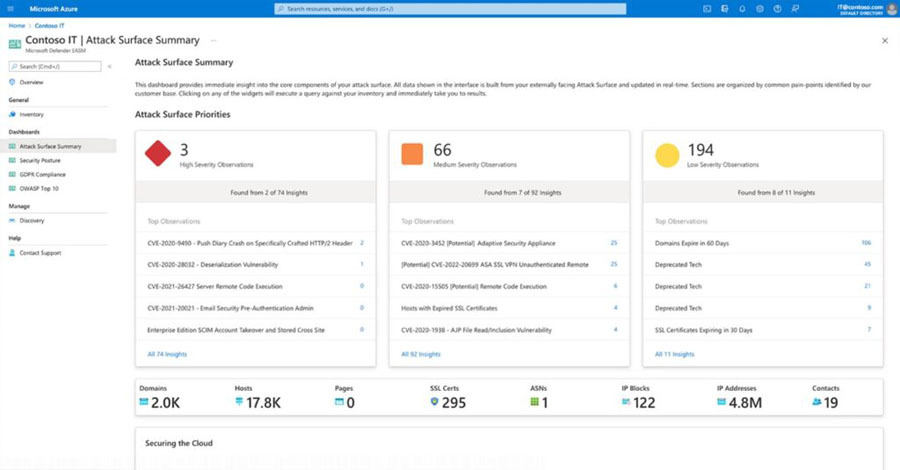

Microsoft Defender External Attack Surface Managementは、インターネット上で公開されている一方で管理されていないITリソースなど、サイバー攻撃者の潜在的な侵入口となり得る領域を可視化する製品だ。

同製品ではIT資産とインターネットとの接続を常時スキャンし、ユーザーのIT環境を把握するためのカタログを構築することで、エージェントレスで管理されていないものも含めてインターネットに接続したリソースを発見する。同製品でエージェントや認証情報を必要としない継続的モニタリングを行うことにより、新たな脆弱性を発見し、対応の優先順位付けも行える。

このほか、同社はSIEM(Security Information and Event Management)とSOAR(Security Orchestration, Automation and Response)のためのソリューション「Microsoft Sentinel」から、SAP内のビジネスクリティカルな情報を保護する「Microsoft Sentinel solution for SAP」を提供すると発表した。

同製品を利用することで、SAP内で発生した特権昇格や不審なダウンロードなどのアラートの監視、検出、対応をクラウドネイティブのSIEMから行える。