- 回

Windows Server 2008 R2のDCを立てたところで、さっそく新機能のAppLockerを設定してみた。AppLockerはアプリケーションプログラムの実行を制限するものだ。業務に有害と思われるファイル交換ソフトやゲームソフトの実行禁止、不要なプログラムやライセンス違反となるプログラムの新規インストールの禁止など、モラルハザード対策やコンプライアンスの遵守に役立つ機能だ。

AppLockerは従来からあるソフトウェアの制限ポリシーと異なり、ユーザーやグループ、コンピュータごとに設定できるため、効率的に設定できる。また、プログラム識別に電子署名を活用すれば、識別精度とパフォーマンスを向上させ、利用を許可するバージョンや開発元を指定することもできる。

ただ、対応するクライアントはWindows 7 EnterpriseかWindows 7 Ultimate、Windows Server 2008 R2のみとなる(※Windows 7 Professionalでは、AppLockerのポリシー設定を作成することはできるが、AppLockerを実施することはできない)。

各Windows 7コンピュータのローカルセキュリティポリシーを使って AppLocker を設定することもできるが、当記事ではグループポリシーを使用して、ドメイン全体を制御する方法を試してみた。この場合、Active Directory ドメイン内の Windows Server 2008 R2 または RSAT(リモートサーバー管理ツール)が インストールされた Windows 7 のグループポリシーの管理ツールで操作する必要がある。

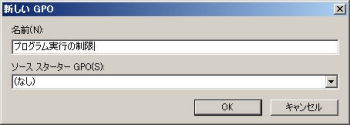

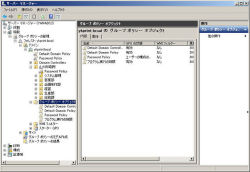

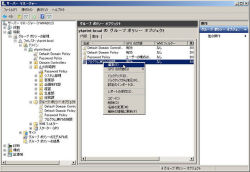

GPOの作成

まず、GPO(グループポリシーオブジェクト)を作成する。Windows Server 2008 R2のDCにログオンし、サーバーマネージャーから「グループポリシーオブジェクト」を展開する。

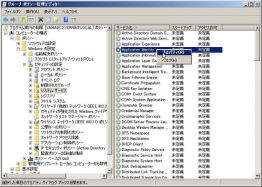

Application Identity サービスの設定

- 回

なお、AppLockerを実施するPCでは、あらかじめApplication Identityサービスを開始しておかなければならない。強制的に各クライアントPCで自動開始するようにグループポリシーを使って設定しておくとよいだろう。