大企業に限らず、多くの中堅中小企業が狡猾なサイバー攻撃にさらされる時代。一般企業は、セキュリティ対策のためにどのような視点を持つべきなのだろうか。自社を守るヒントに満ちた、ヴイエムウェアのセキュリティバリューパートナー*1であるウィザース、NTTビジネスソリューションズ、オプテージの3社による鼎談をお届けする。

*1 2022年10月より、ヴイエムウェアはバリューパートナープログラムを実施。セキュリティ、ワークプレイス、オペレーション、アプリケーションの4つのカテゴリに分けて対象のヴイエムウェア製品を実装したサービスを提供している企業とパートナーシップを組みエンドユーザーに価値あるサービスを提供している。

日本のサイバーセキュリティの実情

──クラウドの利用が当たり前の時代となり、サイバー攻撃の動向にも変化が現れています。まずは皆さんが日々の業務から感じる、日本のサイバーセキュリティの実情をお聞かせいただけますか。(モデレーター:重野氏)

岩波氏:最近、SNSにキーロガーが仕込まれたり、gif画像をコミュニケーションツールで開くとアカウントが乗っ取られたりといった事件が起きたそうです。これまでは高い安全性が確保されていると言われてきたOSでも、これからは被害を受けるかもしれない。従来型のセキュリティ対策を行っていても、それだけでは不十分で守りきれない。そんな現実を強く感じました。

正田氏:NTT西日本グループは情報管理にとても厳しく、既に10年ほど前から社内で仮想デスクトップを使っていました。その後はお客様にもご利用いただき、コロナ前後からはクラウドサービス化してDaaS*2を提供しています。当初はDaaSを入れれば大丈夫、という雰囲気があったのですが、今は標的型攻撃メールの巧妙さが凄まじくなっています。もっと踏み込んだ対策を施すとともに、「被害を受けた時、いかにダメージを軽減するか」という視点が必要だと感じています。

*2 DaaS(Desktop as a Service):自社内のサーバーではなく、クラウド上に仮想的なデスクトップ環境を構築するサービス

平松氏:我々は従業員300~1,000名くらいのお客様を中心に営業活動をおこなっているのですが、特に製造系から「取引先からセキュリティ強化の要求があったが、どうすればいいか分からない」というご相談を受けています。また、既に被害に遭われてしまっていて、再発防止のためにサービスを導入したいというお客様も現れています。

──大企業だけでなく、中堅中小企業にとっても、サイバー攻撃が現実的な脅威となっているわけですね。(重野氏)

平松氏:おっしゃる通りです。2022年3月に、ある大手企業の取引先がサイバー攻撃を受け、国内の全工場が停止するという事件が起きました。この事件をきっかけに、サプライチェーン全体を対策しなければならないという動きが急速に広まっています。

正田氏:製造業だけでなく、個人情報を多く扱うサービスを展開されているお客様は、規模を問わずセキュリティ意識を高く持たれていらっしゃいますね。

自社のセキュリティリスクに気付く

──「サイバー攻撃は脅威」という認識は事業規模を問わず、あらゆる企業で広まっているようですね。しかし、日本企業でCISO*3が機能している会社はまだ少ないように感じています。皆さんのもとには、どれだけの具体性を持った問い合わせが来ていますか。(重野氏)

*3 CISO(Chief Information Security Officer):最高情報セキュリティ責任者

平松氏:総務省が新たな情報セキュリティ対策モデルを提示したこともあり、近頃は自治体からよく相談をいただいているのですが、この場合、「EDR*4の導入」が指針として明示されているので、そこから検討に入るケースが一般的ですね。

*4 EDR(Endpoint Detection and Response) :防御機能に加えて、侵入検知・隔離・攻撃経路の解析・復旧など、「被害の拡大を防ぐ」ことを目的としたセキュリティソリューション

正田氏:私たちNTTビジネスソリューションズは、会社の情報セキュリティポリシーがしっかりと決まっているお客様と接することが多いです。仮想デスクトップの場合、私たちがDaaSで繋いだ先の作業スペースを保護しています。そこに何を載せていくかを、お客様と検証しながら段階的に使っていく、という流れになっています。

岩波氏:我々の場合、セキュリティ目的というよりは、「在宅ワークのトラフィックが重くてTeams会議ができない」といった課題に対して、業務効率化のためにお問い合わせいただくケースの方が多いです。「ローカルブレイクアウト*5を実現したいが、どうすればいいのか?」というお問い合わせが非常に増えました。

利便性とセキュリティの両立を考えた場合、本社やデータセンターに通信を集約してしまうと、キャパシティがいくらあっても足りなくなります。"SASE*6"に注目が集まっているのはそのためです。

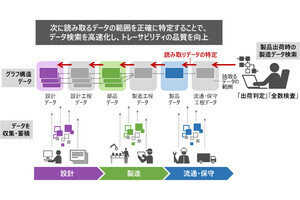

そして、ネットワークを見直した結果として、"セキュリティへの気づき"が得られるケースが多くあるのです。社内のITインフラが可視化されることによって、「シャドーITがこんなに使われている」「なんでこんなトラフィックが通っているんだ?」といったリスクの数々が判明するからです。

*5 ローカルブレイクアウト:特定のアプリケーションの通信について、本社やデータセンターを経由せず、各拠点から直接インターネットに接続できるようにすること

*6 SASE(Secure Access Service Edge):ネットワークとセキュリティの機能を、クラウド上で包含的に提供するフレームワーク

正田氏:在宅ワークといえば、思わぬセキュリティリスクも生んでいるようですね。特に「上司の名前で届く標的型攻撃メール」が大きな脅威になっています。となりの席にいれば、「課長、何かあったんですか?」と気軽に確認することができましたが、在宅環境ではそうもいきません。このタイプのサイバー攻撃は、どれだけ社員教育を重ねても防ぎきることはできないと思います。

平松氏:攻撃者がネットワーク内に展開を始めるのは、2021年の情報では初動から平均で1時間半といわれています。その間に対処しなければならないのですが、サイバー攻撃を受けた当事者は普通のメールだと思ってファイルを開いていますから、そもそも攻撃を受けていることにすら気づいていません。手遅れにならないためには、人が動く前に、システム的に動けるような体制を築く必要があるでしょう。

EDRの選択に必要なこと

──日本におけるサイバー攻撃の実情や、企業の抱えるリスクについてお話しいただきました。こうしたなかで、一般企業のセキュリティ対策はEPP*7から発展していっているのでしょうか。(重野氏)

*7 EPP(Endpoint Protection Platform):ネットワークに接続されたデバイスを、マルウェアの感染から保護するツール。代表例はアンチウイルスソフト

平松氏:「より高度なセキュリティ対策が必要」という意識は根付いてきていると思います。実際、EPPの更新タイミングで、EDRに置き換えるケースが増えてきました。もちろん、セキュリティインシデントはいつ発生するかわかりませんから、なるべく早く導入して欲しいとは思っていますが……。個人的には、いたずらに安価なEDRを導入して「なんだこの程度か」と思われてしまうことを非常に懸念しています。

正田氏:EDRはツールを入れておしまい、と思っている方が非常に多いですね。本当は、SOC*8を立てて、適切に運用していくことが必要です。

*8 SOC(Security Operation Center):ネットワークやデバイスを常に監視し、サイバー攻撃の検知・分析・対策をおこなう組織

平松氏:中堅企業の情シスは2~3人で回しているところがほとんどですし、セキュリティのプロではありませんから、社内でSOCをまかなうことは難しいでしょう。

正田氏:自社の人的リソースに限りがあるなかで、社外へ運用を依頼する場合はどこまで任せるか。任せた場合、委託先は何をどこまでやってくれるのか。ユーザー企業には、SOCサービスの良し悪しを見抜ける「SOCの目利き」となって欲しいですね。

平松氏:SOCといっても千差万別ですからね。アドバイスだけで終わるのか、それとも修復までやってくれるのか。サービス内容が大きく違います。たとえば私たちオプテージであれば、インシデント発生通知後60分以内に「一次レポート」を提出するようにしています。さらにマルウェアの駆除まで実施することが可能です。EDR製品を比較する場合、SOCのあり/なしだけでなく、その中身にまで分け入って検討して頂ければと思います。

──より高度なセキュリティ対策にはEDRが必要不可欠ですね。議論にもありましたが、EDRはツールであり、導入して終わりではなく”EDRを用いて何をするか“が最も重要となってきます。具体的には、セキュリティ専門家によるトリアージや対策、デジタルフォレンジックスです。これらを実現するためにも、SOCサービスを活用していただきたいですね。(重野氏)

セキュリティを一歩進めるために

──セキュリティソリューションは「費用対効果」での検討がなかなか難しいものですが、投資をどのように判断していくべきだと思われますか。(重野氏)

正田氏:標的型攻撃による企業情報の流出と、それにともなう株価の下落や名誉回復に必要なコストの総額が実例として挙がれば、より判断しやすくなると思います。

平松氏:ただ、そういった「怖さ」ばかりを言い過ぎるのも、脅しているように聞こえてしまうので、難しいですね。

岩波氏:自社の現状をどれだけ把握するかが、一つのポイントになると思います。SASEによって実際のトラフィックが可視化され、「ここが危ないんだ」と理解されたお客様は、さらなる対策に進まれました。棚卸しをすることで、ライセンスはあるけどサービスを使っていないとか、アップデートせずに放置してしまっているとか、パートナー企業にadmin権限を渡してしまっていたとか、びっくりするような事実が出てくるものです。そうした現状認識が、一歩を踏み出すきっかけになります。

──ありがとうございます。最後に、読者の方に向けたメッセージをお願いします。(重野氏)

岩波氏:新しいネットワーク・セキュリティソリューションを導入したけれど、使いこなせていない、アップデートできていないというケースはあると思います。我々ウィザースは、導入前後のコンサルティングはもちろん、他社サービスの運用支援もおこなっていますから、お困りごとがあれば相談していただければと思います。

平松氏:「セキュリティと利便性の両立」というテーマには、情シスの負荷軽減も大いに含まれていると思っています。これまで、SOCの"運用"が大切というお話しをさせていただきましたが、オプテージはマネージドセキュリティサービスの提供者として、寄り添った支援をさせていただきます。

正田氏:NTTビジネスソリューションズは、セキュリティに非常に厳格な会社だと自負しています。そして実際に自社で使っている経験を活かして、商材を提案しております。それも導入しておしまいではなく、サポートサービスまでの提供にこだわっています。我々は情報セキュリティのプロとして、お客様が社内業務に専念し、本業を盛り上げることに貢献していきます。

株式会社ウィザース、NTTビジネスソリューションズ株式会社、株式会社オプテージの提供するソリューションの詳細は、VMware Cloudナレッジ内バリューパートナー紹介ページをご確認ください。

[PR]提供:ヴイエムウェア