D-Linkは6月26日(現地時間)、「D-Link Technical Support」において、同社のルータに複数の脆弱性が存在すると発表した。

これら脆弱性を悪用されると、遠隔から認証されていないユーザーにサービス運用妨害(DoS: Denial of Service)または任意のコマンドを実行される恐れがある。

脆弱性に関する情報

脆弱性の情報は次のページにまとまっている。

- my_vuln/D-Link5/vuln_50/50.md at main · wudipjq/my_vuln · GitHub

- my_vuln/D-Link5/vuln_51/51.md at main · wudipjq/my_vuln · GitHub

- my_vuln/D-Link5/vuln_53/53.md at main · wudipjq/my_vuln · GitHub

- my_vuln/D-Link5/vuln_54/54.md at main · wudipjq/my_vuln · GitHub

- my_vuln/D-Link5/vuln_48/48.md at main · wudipjq/my_vuln · GitHub

- my_vuln/D-Link5/vuln_49/49.md at main · wudipjq/my_vuln · GitHub

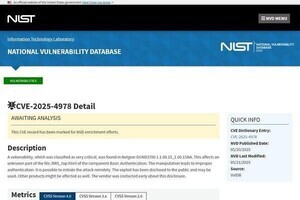

脆弱性の情報(CVE)は次のとおり。

- CVE-2025-5622、CVE-2025-5623、CVE-2025-5624、CVE-2025-5630 - スタックベースのバッファーオーバーフローの脆弱性。認証されていないユーザーが遠隔から細工したリクエストを送信することでサービス運用妨害または任意のコードを実行できる可能性がある(CVSSv4スコア: 9.3)

- CVE-2025-5620 - コマンドインジェクションの脆弱性。認証されていないユーザーが、細工したリクエストを送信することで任意のコマンドを実行できる可能性がある(CVSSv4スコア: 6.9)

- CVE-2025-5621 - スタックベースのバッファーオーバーフローの脆弱性。認証されていないユーザーが、細工したリクエストを送信することでサービス運用妨害または任意のコードを実行できる可能性がある(CVSSv4スコア: 6.9)

脆弱性が存在する製品

脆弱性が存在する製品およびファームウェアバージョンは次のとおり。

- DIR-816 すべてのファームウェアバージョン

なお、全地域のすべての同一モデル、すべての派生モデル、すべてのハードウェアリビジョンも対象となる。

影響と対策

これら脆弱性は研究者により概念実証(PoC: Proof of Concept)コードが公開されている。「CVE-2025-5620」についてはリモートシェルを取得する方法が公開されており注意が必要。

当該製品はサポート終了(EOL: End-of-Life)に達していることから、今後これら脆弱性が修正される見込みはない。製品を運用している管理者には、速やかな製品の使用中止または新製品への交換が推奨されている。