Fortinetは4月16日(米国時間)、「Botnets Continue Exploiting CVE-2023-1389 for Wide-Scale Spread|FortiGuard Labs」において、TP-Linkの無線LANルータ「Archer AX21(AX1800)」を標的とするサイバー攻撃のキャンペーンを検知したとして注意を喚起した。このキャンペーンでは脆弱性「CVE-2023-1389」を悪用するという。

脆弱性「CVE-2023-1389」の概要

悪用されている脆弱性「CVE-2023-1389」は、TP-Link Archer AX21(AX1800)のWeb管理インタフェースに存在するコマンドインジェクションの脆弱性。この脆弱性を悪用されると、認証されていない攻撃者に管理者権限で任意のコマンドを実行される可能性がある。

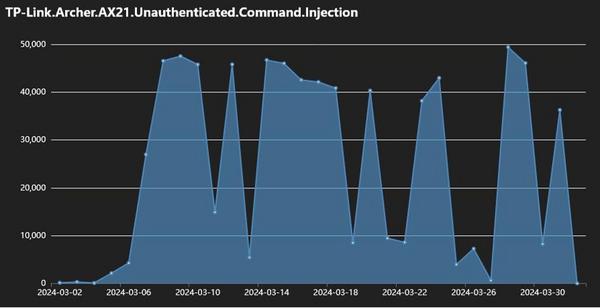

この脆弱性は2023年3月に詳細が公開されており、2023年10月にもボットネット「IZ1H9」の拡大キャンペーンにおいて悪用が確認されている(参考:「D-Linkルータなど複数デバイスの脆弱性を狙うマルウェアに警告、確認と更新を | TECH+(テックプラス)」)。

配布されるボットネットの詳細

Fortinetの調査によると、このキャンペーンでは複数のボットネットの配布が確認されている。確認された主なボットネットは次のとおり。

- AGoent

- Condi

- Gafgyt(別名: BASHLITE)の亜種

- Moobot

- Miraiの亜種

- Miori(Miraiの別の亜種)

対策

この脆弱性はファームウェアバージョン「1.1.4 Build 20230219」およびこれ以降のバージョンで修正されている。当該製品を使用しているユーザーには開発者の提供する情報を確認し、最新のファームウェアに更新することが推奨されている(参考:「Download for Archer AX21 | TP-Link」)。

なお、TP-Link製品のモデルおよびハードウェアバージョンは地域ごとに異なるため、同じ製品名でも中身が異なることがある。当該製品は主に米国を中心としたユーザー向けの製品とされ、国内ユーザーには影響しないとみられる。