AnyDesk Softwareはこのほど、「AnyDesk Incident Response 2-2-2024」において、本番システムが侵害された証拠を発見したと報じた。同社はすでに修復は完了したと報告している。

侵害の詳細

AnyDesk Softwareは同事案における侵害の詳細を明らかにしていないため、ユーザーへの影響はわかっていない。AnyDesk Softwareは侵害への処置として、次のような対策を講じたことを公表している。

- すべてのセキュリティ関連の証明書を取り消し、必要に応じてシステムを修復または交換した

- バイナリに含まれる古いコード証明書を取り消し、新しい証明書へ更新する作業を開始している。ユーザーは新しいコード署名証明書を備えた最新バージョンを使用しているか確認する必要がある

- AnyDeskはエンドユーザーデバイスの接続に悪用される可能性のある秘密鍵、セキュリティトークン、パスワードを保存しない設計となっているが、予防処置としてWebポータルサイト「my.anydesk.com」のすべてのパスワードを取り消した

ユーザーはAnyDeskのWebポータルサイトと同じ資格情報を他のWebサイトと共有している場合、速やかにすべての資格情報を変更することが推奨されている。AnyDesk Softwareはこれまでのところ、エンドユーザーのデバイスが影響を受けたとする証拠はないとし、AnyDeskは安全に使用できるとしている。

影響と対策

サイバーセキュリティ企業のResecurityは2月4日(米国時間)、「Resecurity | Following the AnyDesk Incident: Customer Credentials Leaked and Published for Sale on the Dark Web」において、このインシデントにより窃取されたとみられるAnyDeskの認証情報を販売している複数の攻撃者を特定したと報じた。

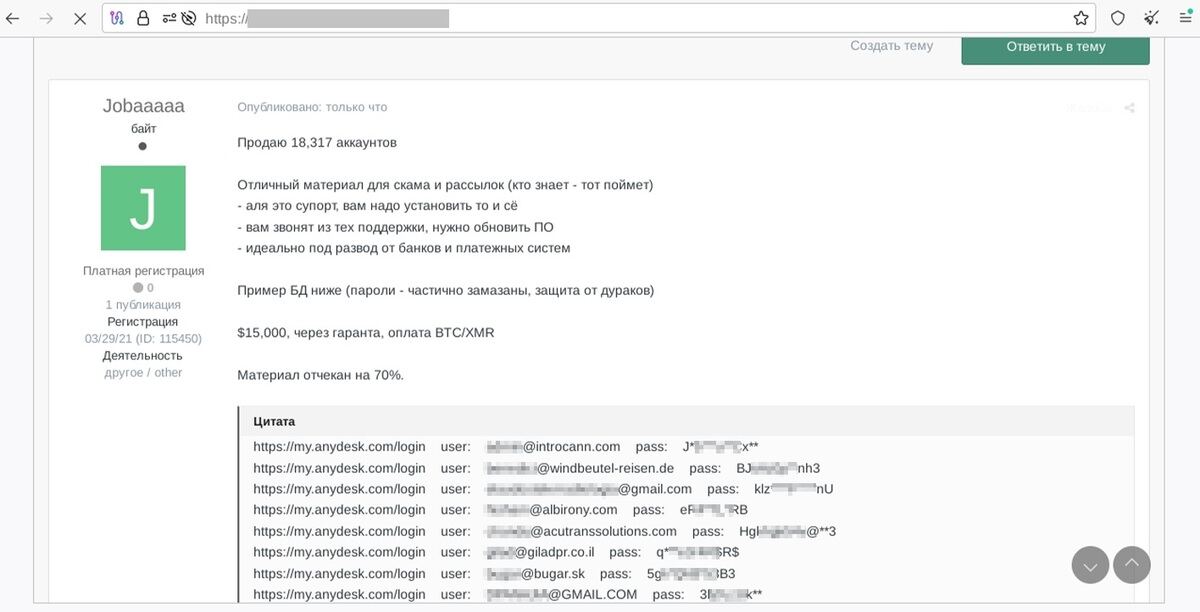

攻撃者の1人とみられる「Jabaaaaa」は、ダークWebサイトにて18,000件を超えるAnyDesk認証情報を販売しているという。Resecurityのサイバー脅威インテリジェンス研究者は、攻撃者と連絡を取りこの活動について詳細を確認している。研究者によると、この攻撃者は販売している認証情報を「テクニカルサポート詐欺やメール送信(フィッシング)に最適」と述べたという。

Resecurityは窃取された認証情報からAnyDeskのWebポータルサイトにアクセスされた場合、ライセンスキー、アクティブな接続数、セッション時間、顧客IDと連絡先、電子メールアドレス、ホストの総数、ホストのオンラインステータスとIDなども窃取される可能性があると指摘している。

また、攻撃者は2024年2月3日の不正アクセス成功を示すスクリーンショットを研究者に提示したとされ、これが事実の場合、AnyDesk Softwareの対策後に侵害に成功したことを意味するほか、AnyDesk Softwareのパスワードの取り消し処置が不完全であったか、または侵害可能な状態が継続している可能性を示唆している。

すべてのAnyDeskユーザーにはパスワードの変更が推奨されている。また、AnyDeskをシステム管理に使用している管理者は、この攻撃者により管理下にあるシステムが影響を受けていないか確認することも推奨されている。Resecurityは攻撃者により販売されている大部分のアカウントが二要素認証(2FA: Two-Factor Authentication)を有効にしていないことを確認している。本事案に限らず認証情報が窃取された場合に侵害を回避する有効な対策として、すべてのユーザーに二要素認証を有効化することが望まれている。