クラウド型の業務支援ソフトなどを手がけるサイボウズは11月18~19日の2日間、神奈川県湯河原町にある旅館にて、社外のセキュリティ技術者や研究者(バグハンター)に同社製品の脆弱性を発見・報告してもらう「サイボウズ バグハンター合宿 2023」を開催した。

-

「サイボウズ バグハンター合宿 2023」の様子(19日、神奈川県湯河原町)

同合宿では、2日間で集中的に脆弱性を報告してもらい、サイボウズ製品のセキュリティ品質向上を担当しているチーム「Cy-PSIRT(Cybozu Product Security Incident Response Team)」が脆弱性認定を行った。コロナ禍を経て4年ぶりの開催となった。

サイボウズが支払った脆弱性報奨金は累計約6350万円

サイボウズは2014年に「脆弱性報奨金制度」を開始。同制度はサイボウズが提供するクラウド型業務支援ソフト「kintone(キントーン)」や、情報共有支援ソフト「Garoon(ガルーン)」、グループウェア「サイボウズ Office」などの製品に存在する脆弱性の発見・報告を行ったバグハンターに謝礼として報奨金を支払う制度だ。

脆弱性の早期発見・改修やセキュリティ品質の向上につなげるための取り組みで、一般的には「バグバウンティ」と呼ばれる。サイボウズに届いたこれまでの脆弱性の報告は累計1715件で、認定数は711件、報奨金は約6350万円に上る。

バグハンター合宿は、第1回を2014年、第2回を2017年、第3回を2019年に開催し、今回で4回目の開催となる。前回(2019年)は12名のバグハンターが参加し、2日間で198件の脆弱性を発見・報告し、サイボウズは約500万円の報奨金を支払った。

4年ぶりの開催となる今回の合宿に潜入してみると、そこでは、静かに白熱したバグハンティングが展開されていた。彼らが発見した脆弱性は何件あったのだろうか。

「バグハンター合宿」に潜入

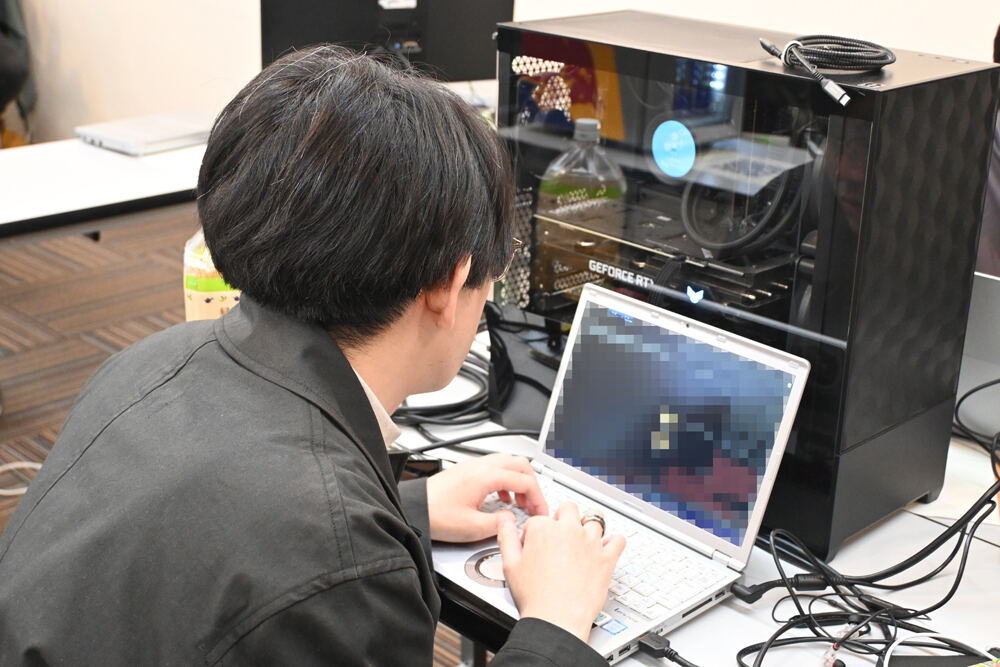

18日の正午過ぎ、神奈川県湯河原町にある旅館『おんやど恵』に9人のバグハンターが集まった。『サイボウズ株式会社 バグハン合宿』と記された会場に入ってみると、全員が真剣な表情でPCとにらめっこをしていた。

-

「サイボウズ バグハンター合宿 2023」の様子

バグハンティングを生業としている人や、普段はセキュリティ企業に勤めながら副業として参加している人などさまざまな人が集った。交通費は自腹なので、報奨金を得られなければ、ただの小旅行になってしまう。はるばる北海道からやってきた人もいた。

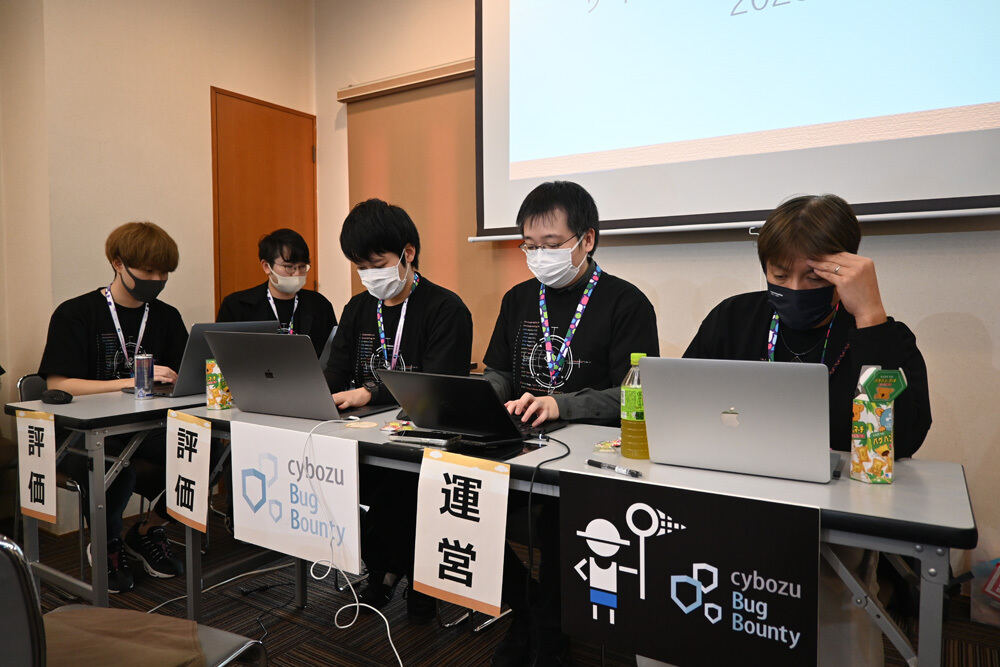

脆弱性認定までの流れはこうだ。まずバグハンターがシステムの脆弱性や不具合(バグ)を発見すると、Cy-PSIRTチームの担当者を呼び出し報告を行う。担当者はその場でバグを確認し、評価できるものなのか否かを判断する。

評価できると判断すれば、評価チーム全体でバグの評価を行ったうえで脆弱性認定を行う。そして、合宿後に再評価を行った後に認定が確定する。ちなみに脆弱性1件あたりの報奨金額は1万円~200万円だ。

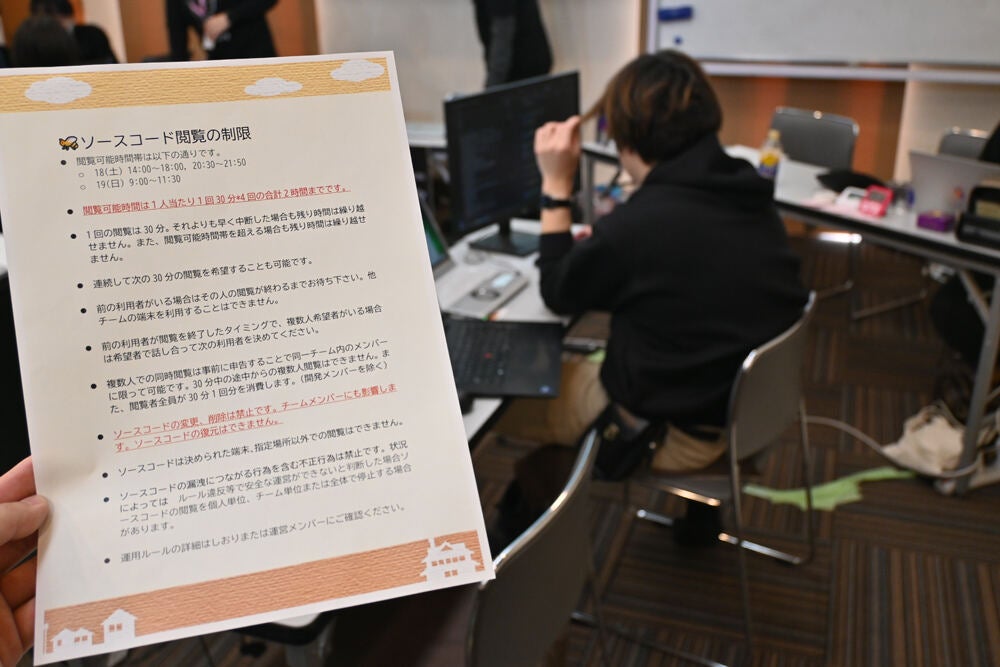

また今回の合宿では、新たな取り組みとして、該当するシステムのソースコードを閲覧可能とした。1回の閲覧は30分までで、合計4回計2時間の閲覧まで可能。バグハンターたちは発見した脆弱性の裏付けとしてソースコードを活用していた。バグハンティングは18日14時~19日11時半まで行われ、エナジードリンク片手に深夜3時までバグを探す猛者もいた。

最終的な脆弱性報告数は……?

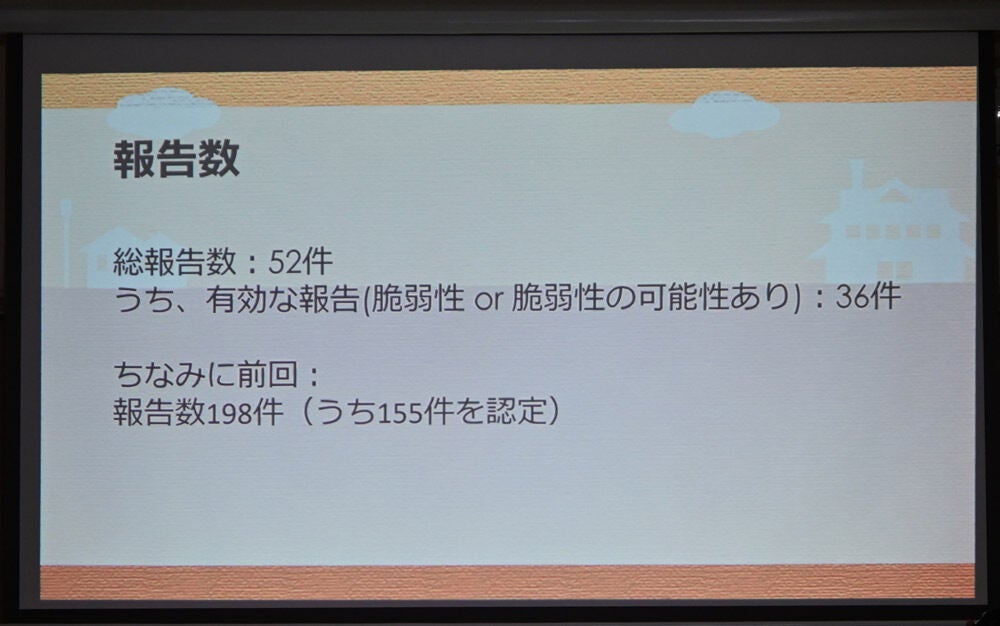

最終的な結果は、脆弱性報告数が52件で、そのうち脆弱性認定数が36件だった。前回の198件の報告数と155件の認定数と比較すると4分の1程度の数となった。

参加者からは「(システムが)硬かった……」「バグが掘りつくされていてサイボウズ製品の安全性がかなり高まっていると感じた」「正直(バグを)探す立場からすると、少しだけ面白さに欠ける」といった、さまざまな声が上がった。また、バグハンティング終了後、自分が発見した脆弱性をデモを通じて披露する人もいた。

バグハンター合宿の運営担当者は、「脆弱性の発見につながるだけでなく、目から鱗が落ちるようなプロのバグハンティングを間近で見ることで、サイボウズの開発者にとってもいい刺激になった。まだまだできることが残っていることを再認識した」と話した。

また「バグハンターとの交流もこの合宿の目的。普段は匿名のメールで脆弱性報告を行うバグハンターと実際に会うことは貴重な機会。対面で会うことの重要性を認識した。今後も対面でバグハンターと交流できる企画を模索していきたい」と意気込みを述べていた。