DMARCとは「Domain-based Message Authentication Reporting and Conformance」の略称です。横行するスパムメールやフィッシングメールを撲滅することを目的に、GoogleやFacebook、Microsoft、そしてプルーフポイントの事業体であるReturnPathなど約20社が集まって2012年に策定しました。

メールという技術は今から40年程前に策定された、古くからある技術です。到達性を意識して作られており、From欄の書き換えなどを許す仕様になっていることが、攻撃者やサイバー犯罪者に悪用される実情がありました。

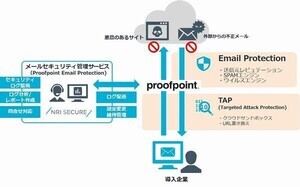

これに対しDMARCは、SPFやDKIMといった送信ドメイン認証技術を活用しながら、なりすましメールを見破り、適切に扱う手段を提供します。

SPFは送信元のIPアドレスをもとに、また、DKIMはメールに付与される電子署名をもとに検証を行い、ユーザーの目に見える送信元情報と、その裏側にあるヘッダーに記録された本当の送信元情報が合致しているかどうかをチェックする技術です。

その結果、もし「なりすましされている」と判断すれば、本来のドメイン所有者がDMARCで指定しておいたポリシーに沿って、受信側でそのメールを扱います。DMARCのポリシーは、監視だけ行う「none」、隔離フォルダに入れる「quarantine」、削除する「reject」という3つの中から指定でき、自社をかたったなりすましメールの扱いをコントロールできるようになります。

DMARCを活用することで、これまでなりすましを受けた側には手出ししようがなかった部分を制御できるため、非常にプロアクティブな防衛手段と言えるでしょう。また、自社のドメイン、自社のブランドを守るだけでなく、取引先や顧客、サプライチェーン全体を守ることができるため、サプライチェーンリスク対策の基本です。

現に、ある弁護士事務所では、自社をかたったメールが顧客や取引先に1日当たり約10万通もばらまかれていた状況でDMARCを導入したところ、一気になりすましメールが減少しました。自社の名前を悪用される事態を防ぐのはもちろん、受け取った側がだまされてフィッシングサイトにアクセスしたり、マルウェアに感染してしまったりするケースも未然に防げたことになります。

また、特にコンシューマー向けサービスを提供している企業の場合、自社になりすましたメールがばらまかれると「御社からこんなメールが届いたのですが、これは開いても本当に大丈夫なんですか?」といった問い合わせがコールセンターに寄せられるのが常でした。

しかしDMARCに対応することで、そもそもなりすましメールを受け取るケースが減り、問い合わせ件数も大幅に削減するといった効果が得られます。その分、本当に重要な問い合わせ対応に注力できるでしょう。

何よりサイバー攻撃者側も、DMARC対応の有無を気にしているようです。例えば、「Cosmic Lynx」と呼ばれるBECを働くロシアの犯罪集団は、DMARCが設定されていないドメインを狙うことで知られています。自分たちの活動が補足され、足が付くことを恐れていることが一因でしょう。このようにDMARCに対応することで自社がサプライチェーン攻撃に、悪用されにくくなるという効果も得られます。