日本IBMは4月25日、「X-Force脅威インテリジェンス・インデックス2023」の日本語版を公開した。調査によると、2021年から2022年にかけてインシデントに占めるランサムウェアの減少割合はわずか4ポイントだった一方で、防御側はランサムウェアの検出および防御に上手く対処していることが判明した。その半面、攻撃者も進化を続けており、ランサムウェア攻撃を完了するまでの平均時間は、2カ月から4日未満に減少したことが報告されている。

バックドアの設置が攻撃手法のトップ

同レポートはIBM X-Forceが2022年1月~12月の期間でグローバルにおいて調査し、分析対象はットワークやエンドポイントの検知デバイス、インシデント対応など、数十億のデータポイントなどから抽出された新規・既存の傾向、攻撃パターンを追跡したものとなる。

まずは攻撃の影響からとなり、脅迫が行われた攻撃は27%となり、窃取したデータの公表、DDoS攻撃、これらを組み合わせた二重、三重の脅迫を行う傾向となっており、2023年は手段の洗練化や新たな手口の使用により法的リスク、レピュテーションリスクが高まる恐れがあるという。脅迫が行われた攻撃における製造業の割合は30%となり、特にランサムウェアを用いた攻撃と二重の脅迫が多くなった。

攻撃者が用いた手法はバックドアの設置に伴うインシデントの割合が21%、バックドアの設置に伴うインシデントにおけるEmotetの割合が47%となった。攻撃者はバックドアを通じて情報窃取や横展開、ランサムウェアを含む別のマルウェアへの感染名d、さらなる攻撃を実施し、特に2022年2月~3月にかけて日本では被害数が突出して多くなった。また、ランサムウェアの感染割合は17%と、これまではWindowsが主な対象だったものの、Linuxシステムやハイパーバイザーも暗号化対象になるなど、被害範囲も拡大している。

ランサムウェアの動向としては、対応を行ったランサムウェアの種類は2021年の16種類から19種類に増加し、Lockbitが17%でトップ、続いてPhobosとWannaCryが11%となり、現在でもアップデートされていない古いシステムに対して被害をもたらしている。侵入後にランサムウェアが実行されるまでにかかる期間は2019年は2カ月以上だったが、近年では数日以内となっている。

初期侵入経路はフィッシングの割合が41%最も多く用いられ、多くが不正な添付ファイル(25%)、悪意のあるリンク(14%)を用いるメールを送付している。公開サービスの脆弱性を悪用する攻撃の割合は2021年の34%から25%に減少したが、第2位の侵入経路となっており、VPNや公開サーバの脆弱性が悪用され、ランサムウェア感染やバックドアの設置に直結しているという。正規アカウントを悪用した攻撃は16%と第3位となり、窃取されたローカルドメインアカウント、デフォルトアカウントが悪用されている。

地域別ではアジア・太平洋が最多、業種別では2021年に続き製造業

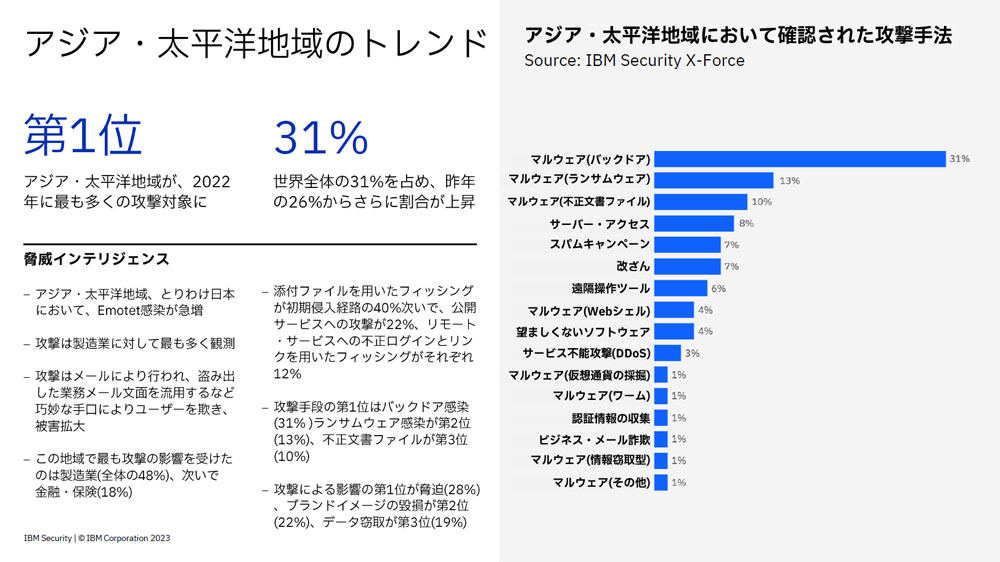

地域別のトレンドは、アジア・太平洋地域が2021年の26%から31%に増加し、2021年と同じく最も攻撃を受けた地域となった。多数のEmotet感染が一因となったことに加え、日本企業が持つアジア拠点でもマルウェアやランサムウェアの感染が発生している。

第2位のヨーロッパは全体の28%を占め、攻撃手段はバックドア感染が21%と最も多く、次いでランサムウェアが11%となった。特に英国が43%と多くの割合を占めた。第3位の北米は25%となり、国別では米国が80%で業種別ではエネルギー業が最も多くの攻撃を受け、初期導入経路は公開サービスの脆弱性に対する攻撃が35%でトップ、攻撃手段はランサムウェア感染が23%となった。

業種別トレンドは、製造業が24.8%と2021年に続き全業種で最も攻撃を受けた業種となり、攻撃のうち32%で脅迫が行われ、製造業におけるダウンタイムへの耐性の弱さが狙われた。第2位は金融・保険が18.9%となり、2021年の22.4%から減少し、そのほかの業種と比べて、DX(デジタルトランスフォーメーション)やクラウドへの移行が進んでいることが攻撃割合の減少に寄与しているという。

第3位の医療・ヘルス家は5.8%と少ないものの攻撃が行われた際の影響は大きいため、医療機関におけるランサムウェア感染事例では人名にも関わる影響を及ぼす場合もあり、そのほかの業界とは一線を画しているとの見立てだ。

企業への推奨事項と取るべきアクション

こうした状況をふまえ、日本IBM IBMコンサルティング事業本部 Cybersecurity Services X-Forceインシデント・レスポンス日本責任者の窪田豪史氏は「推奨事項としては『資産管理の実施』『敵を知る』『視認性の管理』『仮説に挑む』『インテリジェンスにもとづく』『備える』の6項目をもってして、組織を脅威から保護すべきだ」と強調する。

資産管理では何を所有・保護し、ビジネスにとって最重要であるかを把握して守るべき資産を洗い出し、優先順位をつける。攻撃者の用いる手口や洗練度、先述、技術、手順を理解し、敵を知ることも重要だ。また、組織横断的に攻撃者に対する視認性を維持し、アラートが生成された後に適宜対応が行われることを確認して、視認性の管理に取り組む必要もある。

さらに、すでに侵害を受けているという仮説を持ち、どのようにシステムに侵入できるか、検知・対応能力の有効性、侵害するためのハードルはどの程度かなどを定期的に検証するほか、あらゆる分野に脅威インテリジェンスを適用すべきだという。

攻撃に備えてインシデント対応計画をIT部門も含めて策定するとともに、策定した計画に沿った形で演習を定期的に行い、必要に応じて計画を更新し、外部のIRベンダーを活用することで対応計画の一部に組み込むことも有用だと提言している。

また、日本IBM 理事 パートナー IBMコンサルティング事業本部 Cybersecurity Servicesの藏本雄一氏は今すぐ組織が取るべきアクションについて「脅威に対する包括的なアプローチ」と「インシデントレスポンスへの優先度の向上がポイントになる。こうした考え方を日本のエンドユーザーに周知し、日本企業がサイバーセキュリティの脅威に対して業務を守り、利益の確保をできるようにしてらもらいたい」と強調した。

包括的なアプローチは、セキュリティインシデントの発生確率を低下し、発生しても即座に業務復旧できるように準備が必要だとしている。

加えて、優先度の向上に関してはインシデントの発生確率を是悪露にすることは困難なため、任務保証型でのレジリエントなシステム運用が必要なほか、万が一インシデントが発生しても即座に業務復旧が可能な体制であることが重要とのことだ。