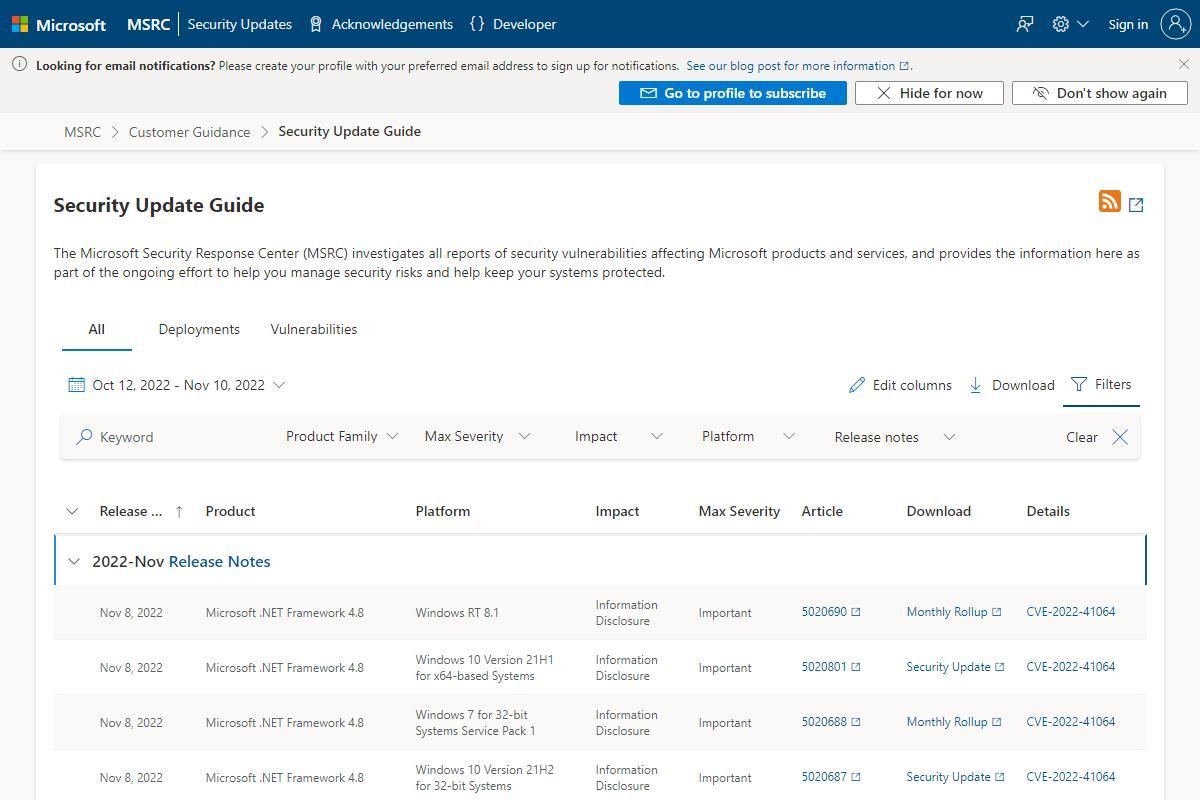

米国土安全保障省サイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA: Cybersecurity and Infrastructure Security Agency)は11月9日(米国時間)、「Microsoft Releases November 2022 Security Updates|CISA」において、Windowsなど複数のMicrosoft製品に複数の脆弱性が存在すると伝えた。

これら脆弱性を悪用されると、遠隔から攻撃者によって影響を受けたシステムの制御権が乗っ取られる危険性がある。脆弱性に関する情報は次のページにまとまっている。

脆弱性が存在するとされるプロダクトは次のとおり。

- .NET Framework

- AMD CPU Branch

- Azure

- Azure Real Time Operating System

- Linux Kernel

- Microsoft Dynamics

- Microsoft Exchange Server

- Microsoft Graphics Component

- Microsoft Office

- Microsoft Office Excel

- Microsoft Office SharePoint

- Microsoft Office Word

- Network Policy Server (NPS)

- Open Source Software

- Role: Windows Hyper-V

- SysInternals

- Visual Studio

- Windows Advanced Local Procedure Call

- Windows ALPC

- Windows Bind Filter Driver

- Windows BitLocker

- Windows CNG Key Isolation Service

- Windows Devices Human Interface

- Windows Digital Media

- Windows DWM Core Library

- Windows Extensible File Allocation

- Windows Group Policy Preference Client

- Windows HTTP.sys

- Windows Kerberos

- Windows Mark of the Web (MOTW)

- Windows Netlogon

- Windows Network Address Translation (NAT)

- Windows ODBC Driver

- Windows Overlay Filter

- Windows Point-to-Point Tunneling Protocol

- Windows Print Spooler Components

- Windows Resilient File System (ReFS)

- Windows Scripting

- Windows Win32K

セキュリティアップデートの対象となる製品は多岐にわたる上、脆弱性の一部は深刻度が緊急(Critical)に分類されており注意が必要。脆弱性のうち、CVE-2022-41091、CVE-2022-41073、CVE-2022-41125、CVE-2022-41128、CVE-2022-41040、CVE-2022-41082は、Microsoftが悪用を確認していることから注意が必要。

MicrosoftはすでにWindows Updateなどを通じて修正プログラムの配信を行っている。該当する製品を使用している場合には内容を確認するとともに迅速にアップデートを適用することが望まれる。