最近、インターネットの接続が遅いと感じているようなら、もしかして、ルータがマルウェアに感染しているかもしれない。カスペルスキーの公式ブログが、ルータをマルウェアから保護する方法を紹介しているので、そのポイントをお伝えしよう。

ルータを狙う脅威(1)ボットネット

ルータを狙う脅威の一つに、ボットネットがある。ボットネットに組み込まれたルータは、DDoS攻撃の一環として、特定のWeb サイトやオンラインサービスに無数のリクエストを送信するデバイスのネットワークに参加させられてしまう。

攻撃者の目的は、標的とするサービスに過剰な負荷をかけ、そのスピードを遅くし、最終的には障害を発生させることだという。ルータは、悪意のあるリクエストを大量に送る合間にその他のトラフィックを処理することになるため、インターネットのスピードは遅くなるというわけだ。

同社のデータによると、2021年に最も活発にルータを攻撃したマルウェアファミリーはMiraiとMērisの2つだという。前者が後者を大幅に上回り、ルーターに対するすべての攻撃のほぼ半数を占めているそうだ。

ルータを狙う脅威(2)データ窃取

ルーターを感染させるマルウェアの中には、データを盗むものもある。オンラインストアでの決済データ、ソーシャルネットワークでの認証情報、メールでやり取りされる業務文書など、オンラインでは重要な情報を数多く送受信する。

このような情報は、他のネットワークトラフィックと一緒に、必然的にルータを通過します。ルータが攻撃を受けた場合、データはマルウェアによって傍受され、サイバー犯罪者の手に渡ってしまうリスクがある。

このようにデータを盗むマルウェアにVPNFilterがある。これは、ルータや NASサーバを感染させることで、情報を収集したり、ルーターを制御または無効化したりする能力を得る。

ルータを狙う脅威(3)偽のWebサイトに誘導

ルータに仕込まれたマルウェアは、ユーザーがアクセスしたいWebサイトではなく、広告や悪意のあるサイトを含むページにリダイレクトさせる恐れがあるという。

その場合、ユーザー(と使っているWebブラウザ)は正規のWeb サイトにアクセスしているつもりでも、実際にはサイバー犯罪者の手中に落ちていることになる。

偽のWebサイトに誘導される仕組みは次の通りだ。まず、ユーザーがサイトのURLをアドレスバーに入力すると、パソコンやスマートフォンはすべての登録されたIPアドレスおよびそれらに対応するURLが保存されている特別な DNSサーバにリクエストを送る。

この時、ルータがマルウェアに感染している場合は、正規のDNSサーバの代わりに偽のDNS サーバへリクエストを送信し、アドレスバーに入力してURLに対してまったく異なるサイト(フィッシングサイトなど)のIPアドレスが応答される。

例えば、トロイの木馬「Switcher」は、ルータに侵入し設定を変更して悪意のある DNS サーバーをデフォルトとして指定するという動きをしていた。当然ながら、偽のページで入力されたすべてのデータは、攻撃者に流出したという。

マルウェアがルータに侵入する方法

ブログでは、マルウェアがルータに侵入する方法として、「パスワードの推測」と「脆弱性の悪用」を紹介している。

パスワードの推測

これまで、同一機種のルータは工場出荷時に同じ管理者パスワードが設定されていることが多かった。なお、管理者パスワードはネットワークセキュリティキー(Wi-Fi に接続するために入力する文字列)とは異なる。管理者パスワードは、ルータの設定メニューに入るために使われるもの。

ユーザーが工場出荷時の設定を変更していなかった場合、攻撃者はパスワードを容易に推測して、ルータにマルウェアを侵入させることができてしまう。

ただし、最近はルータメーカーもこうしたリスクに気づいて、特定の各デバイスに固有のランダムなパスワードを割り当てるようになったため、この手法の効果は薄れている。しかし、古い機種のルータにおいては、正しいパスワードを推測するのは、依然として簡単だという。

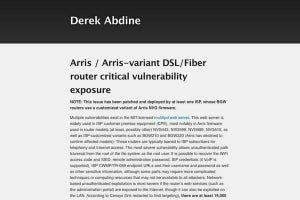

脆弱性の悪用

アプリケーションと同様、ルータも脆弱性を悪用したサイバー攻撃が後を絶たない。ルータの脆弱性は、インターネットへのゲートウェイに存在する抜け穴であり、そこから脅威はネットワークに入り込めてしまう。

同社の調査では、過去2年間だけでも、ルータに数百もの新しい脆弱性が発見されているという。脆弱性に対応するために、ルータの製造業者はパッチや新しいファームウェアのバージョンをリリースしているが、ルータのソフトウェアは更新されないという現実がある。

ルータを保護するための対策

上記の攻撃手法を踏まえ、ルータを保護するための対策としては、以下が紹介されている。

- 少なくとも月に1度はルータのメーカーのWebサイトで最新のファームウェアを確認する

- ルータの管理者パスワードは、長くて強力なものにする

- ルータの管理者設定へのリモートアクセスを無効にする

- 独自のパスワード設定や強力なワイヤレス暗号化規格を使用したり、ゲスト用ネットワーク を設定したりする