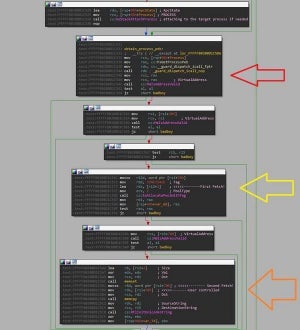

Avast Softwareは2022年6月13日(米国時間)、「Linux Threat Hunting: 'Syslogk' a kernel rootkit found under development in the wild - Avast Threat Labs」において、新しいLinuxルートキット「Syslogk」が登場したと伝えた。このルートキットには、リモートからコマンドを実行できるトロイの木馬型マルウェアが仕込まれているという。

-

Linux Threat Hunting: 'Syslogk' a kernel rootkit found under development in the wild - Avast Threat Labs

「Syslogk」は古くから開発されているオープンソースのLinuxカーネルルートキット「Adore-Ng」のコードがベースとなっている。ただしユーザモードのアプリケーションとカーネルルートキットの検出を困難にする新たな機能が組み込まれたと解説されている。

Avast Softwareが解析したSyslogkが持つ悪意のある機能は次のとおり。

- 悪意のあるファイルを含むディレクトリをオペレーティング・システムから効果的に隠す

- 悪意のあるプロセスを隠蔽するAdore-Ng関数との混合機能

- 悪意のあるペイロードをNetstatのようなツールから秘匿

- サイバー犯罪者が悪意のあるペイロードを任意に実行および停止させることが可能

さらに、Syslogkには「PgSD93ql」という名前のペイロードファイルが含まれる。このファイルの実態は「Rekoobe」と呼ばれるトロイの木馬型マルウェアで、特別に細工されたコマンドを受信するとシェルを起動して任意のコマンドを実行できるとされている。

Avast Softwareは「Syslogk」を含むあらゆるルートキットは危険なマルウェアであると指摘。低い特権レベルで動作するマルウェアは高い特権レベルで動作するプロセスに干渉することができないため対応が容易だが、高特権レベルで動作するルートキットは検知や駆除が困難とされる。システム管理者へのアドバイスとしては、このようなマルウェアには特に注意し、すみやかに保護策を実施することが挙げられている。