オーストラリアサイバーセキュリティセンター(ACSC: Australian Cyber Security Centre)は5月9日、「Multiple vulnerabilities present in F5 products|Cyber.gov.au」において、F5ネットワークスのロードバランサー「F5 BIG-IP」の脆弱性の悪用を確認したと伝えた。

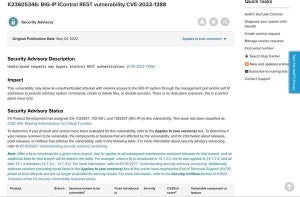

F5は5月4日(米国時間)、BIG-IPに脆弱性が存在するとしてセキュリティアドバイザリ「BIG-IP iControl REST vulnerability CVE-2022-1388」を発行した。このセキュリティ脆弱性はCVSSv3スコア値9.8で深刻度は「緊急(Critical)」と分析されている(参考「F5 BIG-IPに緊急の脆弱性、ただちにアップデートを | TECH+」)。

BIG-IPシリーズには、直接インターネットに接続されて使われているプロダクトが含まれていることから、インターネットからのリモートアクセスで直接制御権が奪取される危険性がある。また、BIG-IPは社内で利用されているケースが多く、社内システムに侵入したのちの ラテラルムーブメント(横方向への移動)で悪用される危険性が指摘されており、高い深刻度に分析されている。

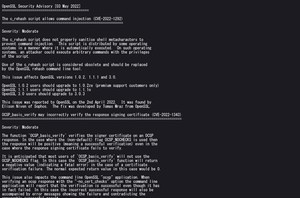

ACSCは、BIG-IPのこの脆弱性を悪用するための概念実証((PoC: Proof of Concept))の存在を確認していること、すでにこの脆弱性を悪用したサイバー攻撃を確認していることを伝えた。オーストラリアの組織がこ脆弱性を悪用したサイバーセキュリティ攻撃を受けるリスクがあるとして確認を呼びかけている。

脆弱性を修正するにはパッチといったアップデートを適用する必要がある。脆弱性の詳細そのものはサイバー攻撃で悪用されることを懸念して一定期間伏せられることが多いが、サイバー犯罪者は公開されたアップデートから脆弱性の詳細を読み解き、これを悪用する方法を見つけてくる。このため、セキュリティアップデートが公開された場合には基本的にただちに適用を行うことが推奨されている。

今回のBIG-IPの脆弱性に関しては緩和策も提供されている。ただちにアップデートを適用することが難しい場合には、緩和策を適用して影響を低減することが望まれている。