ロシアによるウクライナへの侵攻が開始されて以来、ウクライナの政府や軍用機関を標的としたサイバー攻撃が絶え間なく続いている。このサイバー攻撃に、中国の脅威アクターの関与が公的に確認されたとして、サイバーセキュリティ企業のSentinelOneが分析結果を公表した。この脅威アクターは「Scarab」と呼ばれており、「HeaderTip」と呼ばれるカスタムバックドアを使用した攻撃キャンペーンをウクライナに対して実施したという。

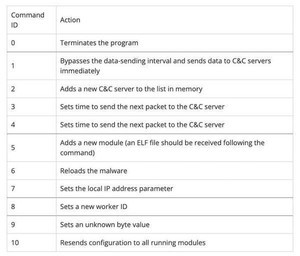

SentinelOneの分析は、ウクライナのCERT-UA(Ukraine Computer Emergency Response Team)が2022年3月22日に公開したセキュリティアドバイザリ「UAC-0026」に関するもの。このアドバイザリでは、悪意のあるRARアーカイブファイルを配信するスピアフィッシングキャンペーンについて報告されている。SentinelOneの分析によれば、このアーカイブに含まれる実行可能ファイルは、バックグラウンドでHeaderTipと呼ばれる悪意のあるDLLファイルをダウンロードするという。

SentinelOneはScarabについて、HeaderTipおよびその前身であるScieronと呼ばれるマルウェアを用いて、長年にわたって多くのサイバー攻撃キャンペーンを実施してきた脅威アクターだと説明している。

UAC-0026の活動は、ウクライナへの侵攻が始まって以来、中国の脅威アクターによるウクライナへのサイバー攻撃が公的に確認された初めての事例になるという。UAC-0026以前のすべての攻撃は、ロシアが支援する脅威アクターから発生している可能性が高い。ただし、現時点ではScarabの目的や動機は不明なままである。

SentinelOneのレポートには、HeaderTipを利用した攻撃手法の詳細や、侵入の痕跡(IoC)などの詳しい情報がまとめられている。