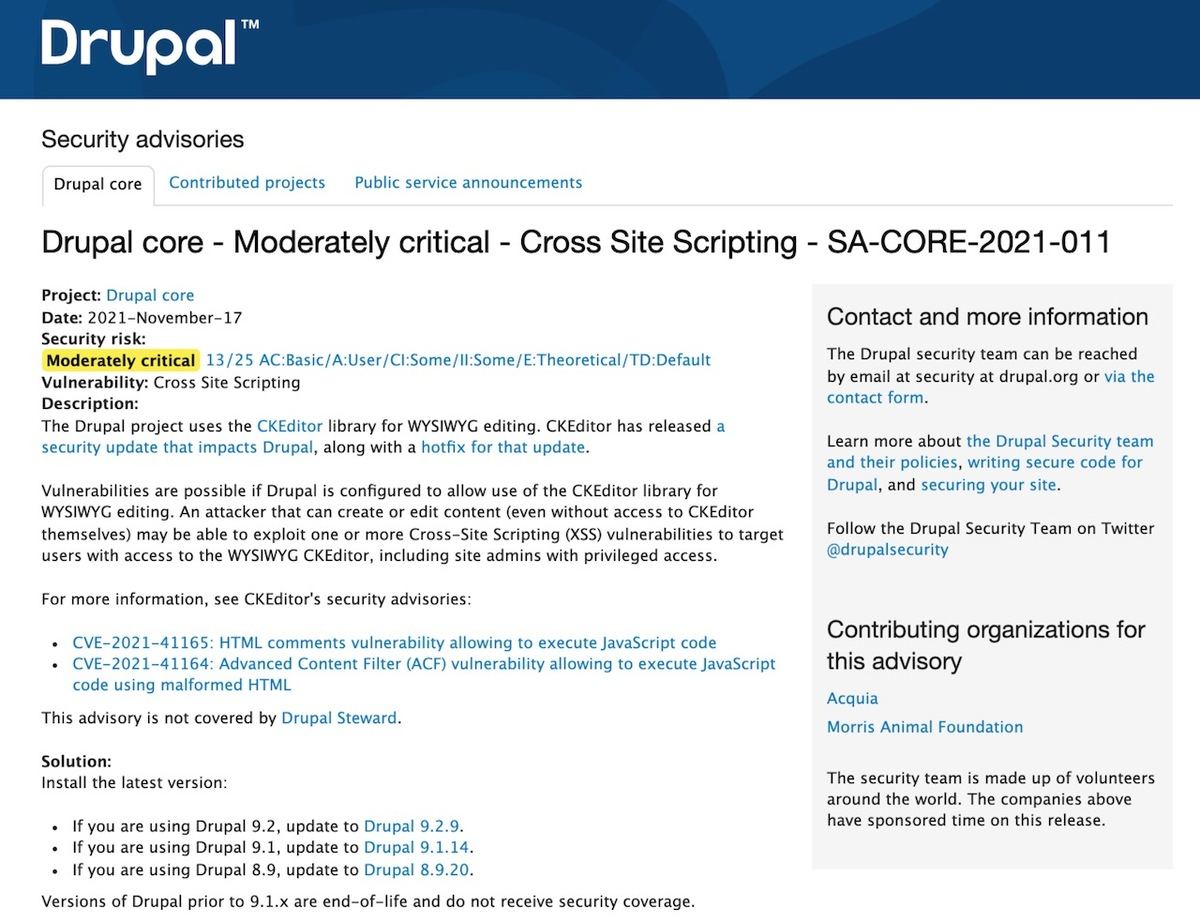

米コンピュータ緊急事態対策チーム(US-CERT: United States Computer Emergency Readiness Team)は11月18日(米国時間)、「Drupal Releases Security Updates|CISA」において、Drupal向けのWYSIWYGライブラリ「CKEditor」に脆弱性が報告されており、開発チームがセキュリティアップデートをリリースしたと伝えた。

この脆弱性を悪用されると、クロスサイトスクリプティング(XSS)攻撃によって対象のシステムが制御されるおそれがあるという。該当する脆弱性に関する情報は次のセキュリティアドバイザリにまとめられている。

報告されている脆弱性は次の2件。

- CVE-2021-41165: 不正な形式のコメントHTMLを挿入することで任意のJavaScriptコード実行できる

- CVE-2021-41164: Advanced Content Filter(ACF)モジュールにおいて、不正な形式のHTMLを挿入することで任意のJavaScripコード実行できる

DrupalがWYSIWYG編集としてCKEditorライブラリを使用するように構成されている場合、コンテンツを作成または編集できる攻撃者がこれらの脆弱性を悪用する可能性がある。開発元からは対策を施した修正版がリリースされており、次のバージョンにアップデートすることでこれらの脆弱性の影響を回避することができるという。

- Drupal 9.2を使用している場合は、Drupal 9.2.9に更新する

- Drupal 9.1を使用している場合は、Drupal 9.1.14に更新する

- Drupal 8.9を使用している場合は、Drupal 8.9.20に更新する

なお、9.1.xより前のバージョンのDrupalは、すでにサポートが終了しているためセキュリティアップデートは提供されないとのことだ。脆弱性の重要度は「Moderately Critical(中程度に重要)」とされている。