United States Computer Emergency Readiness Team (US-CERT)は2月2日(米国時間)、「Zero-Day Vulnerability in SonicWall SMA 100 Series Version 10.x Products|CISA」において、SonicWallのゲートウェイアプライアンス「SMA 100シリーズ」にゼロデイ脆弱性が確認されたと伝えた。

SMA 100シリーズは社内のリソースに対するリモートアクセスを可能にするためのセキュリティアプライアンス。同社によると、2021年1月下旬頃より未知の脆弱性を突いた攻撃が確認されて調査を進めていたところ、同1月31日にサードパーティの調査チームによって同シリーズ「10.X」のファームウェアに存在する脆弱性が報告されたという。

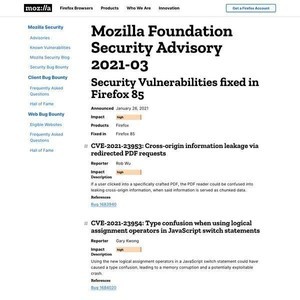

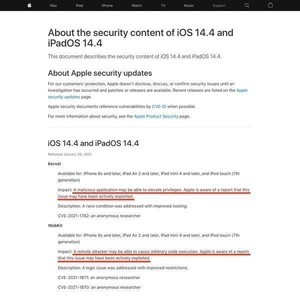

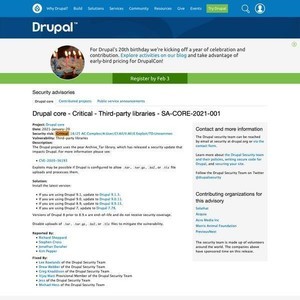

確認された脆弱性およびこの脆弱性を利用した攻撃に関する情報はSonicWallによる次のページにまとまっている。

この脆弱性は「SMA 100 シリーズ 10.x」のファームウェアに存在するもので、同じバージョンのファームウェアを利用する物理アプライアンス製品の「SMA 200」「SMA 210」「SMA 400」「SMA 410」と、仮想アプライアンス製品の「SMA 500v」も影響を受けるという。一方で、10.xより前のSMA 100シリーズ製品は影響を受けないとのことだ。

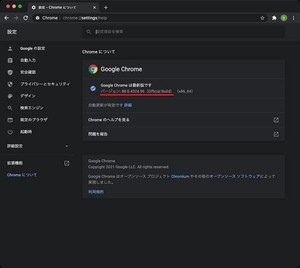

SonicWallでは米国時間で2月3日に修正パッチをリリースできるよう準備を進めており、パッチが利用可能になるまでの間は、次のいずれかの軽減策を実施することを推奨している。

- 多要素認証を有効にし、SMA 100シリーズ10.xで利用したアカウントのパスワードをリセットする。

- SMA 100をファイアウォールの内側に配置し、ファイアウォール上のSMA 100へのアクセスをブロックする

- SMA 100の利用を停止するか、工場出荷時のデフォルト設定に戻して再起動した上でファームウェアをバージョン9.xにダウングレードする。

脆弱性の重要度は最も高い「緊急(Critical)」に分類されている。Cybersecurity and Infrastructure Security Agency (CISA)では、ユーザーおよび管理者に対し、てSonicWallが提供するセキュリティアドバイザリを確認してした上で必要な軽減策を実施し、修正パッチが利用可能になった段階で速やかに適用することを推奨している。