マイクロソフトは、2024年1月9日(米国時間)、2024年1月のセキュリティ更新プログラム(月例パッチ)を公開した。該当するソフトウェアはCVEベースで48件である。()内は対応するCVEである。

- SQL Server(CVE-2024-0056)

- .NETとVisual Studio(CVE-2024-0057)

- Windowsスクリプト(CVE-2024-20652)

- Windows共通ログファイルシステムドライバー(CVE-2024-20653)

- Windows ODBCドライバー(CVE-2024-20654)

- Windowsオンライン証明書状態プロトコル(OCSP)スナップイン(CVE-2024-20655)

- Visual Studio(CVE-2024-20656)

- Windowsグループポリシー(CVE-2024-20657)

- Microsoft仮想ハードドライブ(CVE-2024-20658)

- Windowsメッセージキュー(CVE-2024-20660)

- Windowsメッセージキュー(CVE-2024-20661)

- Windowsオンライン証明書状態プロトコル(OCSP)スナップイン(CVE-2024-20662)

- Windowsメッセージキュー(CVE-2024-20663)

- Windowsメッセージキュー(CVE-2024-20664)

- Windows BitLocker(CVE-2024-20666)

- .NET CoreとVisual Studio(CVE-2024-20672)

- Windows認証方法(CVE-2024-20674)

- Azure Storage Mover(CVE-2024-20676)

- Microsoft Office(CVE-2024-20677)

- Windowsメッセージキュー(CVE-2024-20680)

- Linux用Windowsサブシステム(CVE-2024-20681)

- Windows Cryptographicサービス(CVE-2024-20682)

- Windows Win32K(CVE-2024-20683)

- Windows Win32カーネルサブシステム(CVE-2024-20686)

- Windows AllJoyn API(CVE-2024-20687)

- Windows近距離共有(CVE-2024-20690)

- Windows Themes(CVE-2024-20691)

- Windowsローカルセキュリティ機関サブシステムサービス(LSASS)(CVE-2024-20692)

- Windows Collaborative Translation Framework(CVE-2024-20694)

- Windows Libarchive(CVE-2024-20696)

- Windows Libarchive(CVE-2024-20697)

- Windowsカーネル(CVE-2024-20698)

- Windows Hyper-V(CVE-2024-20699)

- Windows Hyper-V(CVE-2024-20700)

- Unified Extensible Firmware Interface(CVE-2024-21305)

- Microsoft Bluetoothドライバー(CVE-2024-21306)

- リモートデスクトップクライアント(CVE-2024-21307)

- Windowsカーネルモードドライバー(CVE-2024-21309)

- Windows Cloud Files Mini Filter Driver(CVE-2024-21310)

- Windows Cryptographicサービス(CVE-2024-21311)

- .NET Framework(CVE-2024-21312)

- Windows TCP/IP(CVE-2024-21313)

- Windowsメッセージキュー(CVE-2024-21314)

- Windows Serverキー分離サービス(CVE-2024-21316)

- Microsoft Office SharePoint(CVE-2024-21318)

- Microsoft IDサービス(CVE-2024-21319)

- Windows Themes(CVE-2024-21320)

- Microsoftデバイス(CVE-2024-21325)

マイクロソフトでは、セキュリティ更新プログラム、セキュリティアドバイザリに関する注意点として、以下をあげる。

- 今月のセキュリティ更新プログラムを適用すると、Office製品にてFBX形式のファイルを挿入できなくなる。すでにOfficeドキュメントにてFBXファイルから3Dモデルを挿入している場合、挿入時にLink to Fileオプションを選択していない場合に限り、従来通りに動作する。詳細については、CVE-2024-20677を参照してほしい。

- セキュリティ更新プログラムにおける既知の問題については、各セキュリティ更新プログラムのサポート技術情報を参照してほしい。既知の問題が確認されている各セキュリティ更新プログラムのサポート技術情報一覧は、2024年1月セキュリティ更新プログラムリリースノートに掲載されている。

新たに確認した脆弱性に対応した新しいセキュリティ更新プログラムは、以下の通り。

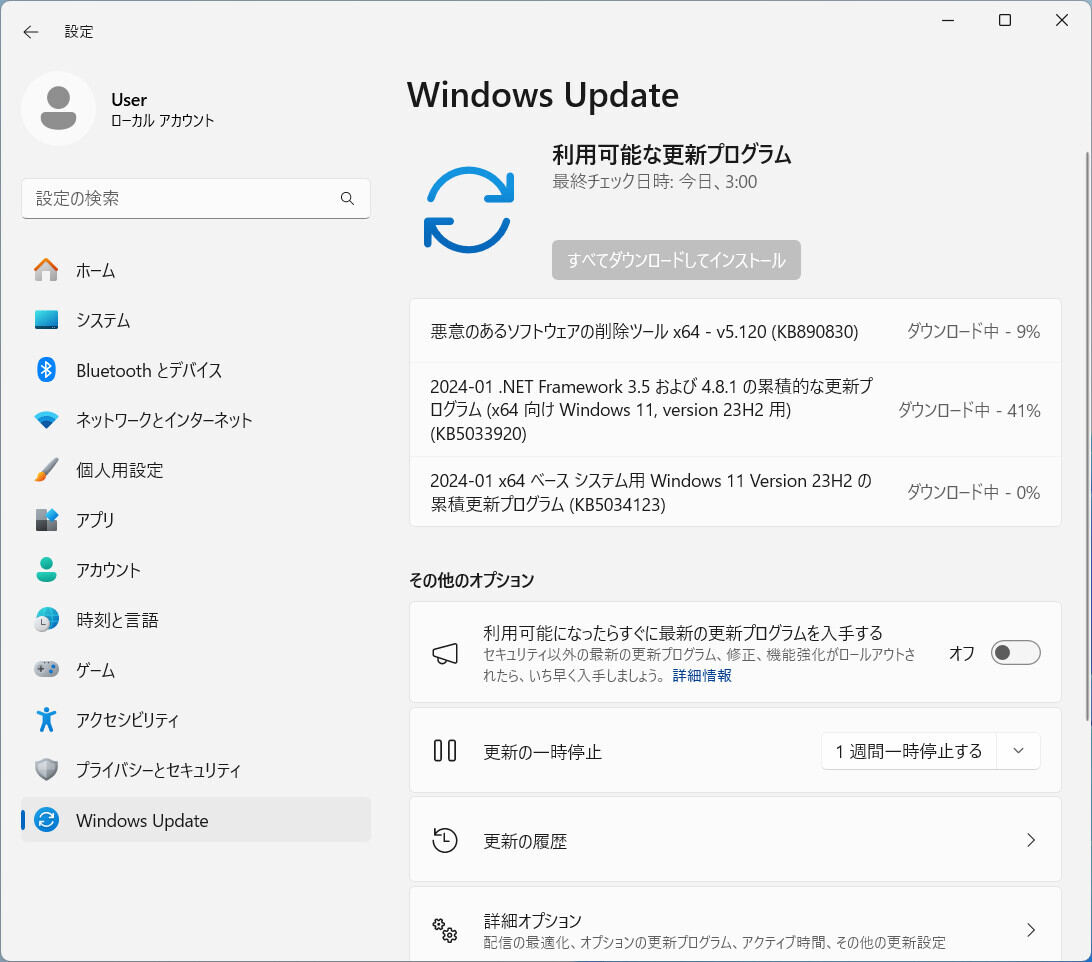

Windows 11 v23H2、v22H2、v21H2

緊急(リモートでコードの実行が可能)

- v23HH2、v22H2:KB5034123

- v21H2:KB5034121

Windows 11 v22H2、v23H2の更新プログラムであるKB5034123(累積更新プログラム)の構成内容であるが、脆弱性の解消以外に、以下の不具合などが修正された。

- リモート環境でスマートカードを使い認証すると、PCが60秒後にシャットダウンしてしまう不具合

- サインイン時にスマートカードアイコンが表示されない不具合

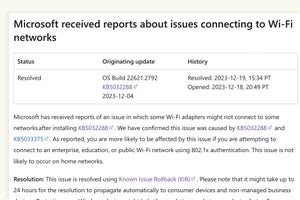

- 一部のWi-Fiアダプターに影響する可能性がある既知の問題

Windows Server 2022、23H2(Server Core installationを含む)

緊急(リモートでコードの実行が可能)

- Windows Server 2022:KB5034129

- Windows Server 23H2:KB5034130

Windows Server 2019、2016(Server Core installationを含む)

緊急(リモートでコードの実行が可能)

- Windows Server 2019:KB5034127

- Windows Server 2016:KB5034119

Microsoft Office

重要(リモートでコードの実行が可能)

セキュリティ更新プログラムの詳細については、https://learn.microsoft.com/ja-jp/officeupdates/ を参照してほしい。

Microsoft SharePoint

重要(リモートでコードの実行が可能)

セキュリティ更新プログラムの詳細については、https://learn.microsoft.com/officeupdates/sharepoint-updates を参照してほしい。

Microsoft .NET Framework

重要(セキュリティ機能のバイパス)

セキュリティ更新プログラムの詳細については、https://learn.microsoft.com/dotnet/framework を参照してほしい。

Microsoft .NET

重要(セキュリティ機能のバイパス)

セキュリティ更新プログラムの詳細については、https://learn.microsoft.com/dotnet を参照してほしい。

Microsoft Visual Studio

重要(特権の昇格)

セキュリティ更新プログラムの詳細については、https://learn.microsoft.com/visualstudio を参照してほしい。

Microsoft SQL Server

重要(セキュリティ機能のバイパス)

セキュリティ更新プログラムの詳細については、https://learn.microsoft.com/sql を参照してほしい。

Microsoft Azure

重要(リモートでコードの実行が可能)

セキュリティ更新プログラムの詳細については、https://learn.microsoft.com/azure を参照してほしい。