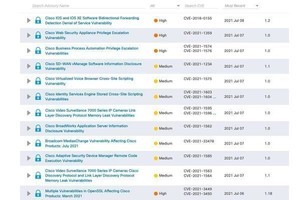

米コンピュータ緊急事態対策チーム(US-CERT: United States Computer Emergency Readiness Team)は7月13日(米国時間)、「SolarWinds Releases Advisory for Serv-U Vulnerability|CISA」において、SolarWindsのServ-U Managed File Transfer ServerおよびServ-U Secured FTPにリモートコード実行の脆弱性が報告されたと伝えた。これは既に攻撃への利用が確認されているゼロデイ脆弱性であり、早急に対処する必要がある。

SolarWindsによるセキュリティアドバイザリは、次のページで確認することができる。

この脆弱性の悪用に成功すると、攻撃者は特権を利用してリモートから任意のコードを実行することができるようになる。その後、攻撃者は悪意のあるプログラムのインストールや実行、データの表示や変更などといったアクションを実行し、長期的な攻撃につなげる可能性があるという。

Microsoftはブログにおいて、この脆弱性を悪用した実際の攻撃キャンペーンを確認したと詳しく報告している。

Serv-U 15.2.3 HF1およびそれ以前のすべてのバージョンのServ-Uがこの脆弱性の影響を受ける。SolarWindsは脆弱性を修正した最新版のServ-U 15.2.3 HF2をリリースした。脆弱性に関する詳細は、ユーザーがアップデートを適用する十分な時間を設けたあとに公開するとのこと。