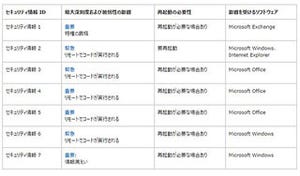

日本マイクロソフトは15日、毎月定例で提供している月例のセキュリティ更新プログラム(月例パッチ)の4月分を公開した。11件の脆弱性情報が公開され、深刻度がもっとも高い「緊急」が4件、2番目に高い「重要」が7件となっている。

すでに悪用が確認されているOfficeの脆弱性を修正するパッチが提供されるほか、根本的な脆弱性が発見されたSSL3.0をデフォルトで無効にするInternet Explorer 11の修正も含まれている。対象となるユーザーは早急のアップデートが推奨されている。

Internet Explorer 用の累積的なセキュリティ更新プログラム (3038314)(MS15-032)

MS15-032は、Internet Explorerに複数の脆弱性が存在し、特別に細工されたWebページを表示するとリモートでコードが実行される、というもの。IEがメモリ内のオブジェクトに不適切にアクセスする際にリモートでコードが実行される、という複数のメモリ破損の脆弱性などを解消する。

また、Address Space Layout Randomization(ASLR)と呼ばれるセキュリティ機能をバイパスする脆弱性も存在。別のリモートでコードが実行される脆弱性と組み合わせると、本来ならブロックされる攻撃がバイパスされてしまう危険性がある。

対象となるのはInternet Explorer 6/7/8/9/10/11で、最大深刻度は「緊急」、悪用可能性指標は「1」などとなっている。

Microsoft Office の脆弱性により、リモートでコードが実行される (3048019)(MS15-033)

MS15-033は、特別に細工されたOfficeファイルをユーザーが開いた場合に、リモートでコードが実行される危険性があるというもの。複数の脆弱性が含まれており、このうちメモリ内のリッチテキスト形式のファイルが適切に処理できない場合にメモリが破損して任意のスクリプトが実行される脆弱性は、標的型攻撃での悪用を確認しているという。

対象となるのは、Office 2007/2010/2013/2013 RT、Office for Mac、Word Viewer、Office互換機能パック、SharePoint Server 2010/2013、Office Web Apps 2010/2013で、最大深刻度は「緊急」、悪用可能性指標は「0」(悪用を確認済み)などとなっている。

HTTP.sys の脆弱性により、リモートでコードが実行される (3042553)(MS15-034)

MS15-034は、WindowsのHTTPプロトコルスタックであるHTTP.sysに脆弱性が存在し、特別に細工されたHTTPリクエストを誤って解析することで、リモートでコードが実行される、というもの。

IISにおいては、カーネルキャッシュ機能を無効にすることでこの攻撃を回避することもできるが、パフォーマンスの問題を発生させる可能性があるという。

対象となるのは、Windows 7/8/8.1/RT 8.1、Server 2008 R2/2012/2012 R2。最大深刻度は「緊急」、悪用可能性指標は「1」となっている。

Microsoft Graphics コンポーネントの脆弱性により、リモートでコードが実行される (3046306)(MS15-035)

MS15-035は、Windowsが拡張メタファイル(.EMF)画像ファイルを処理する方法に脆弱性が存在し、リモートでコードが実行される危険性があるというもの。IEで特別に細工したWebサイトを開いたり、EMF画像ファイルを開いたりした場合に攻撃が行われる可能性がある。

対象となるのは、Windows Vista/7、Server 2003/2008/2008 R2。最大深刻度は「緊急」、悪用可能性指標は「2」となっている。

その他の脆弱性

これに加え、緊急度「重要」の脆弱性が3件公開されている。

・Microsoft SharePoint Server の脆弱性により、特権が昇格される (3052044)(MS15-036)

・Windows タスク スケジューラの脆弱性により、特権が昇格される (3046269)(MS15-037)

・Microsoft Windows の脆弱性により、特権が昇格される (3049576)(MS15-038)

・XML コア サービスの脆弱性により、セキュリティ機能のバイパスが起こる (3046482)(MS15-039)

・Active Directory フェデレーション サービスの脆弱性により、情報漏えいが起こる (3045711)(MS15-040)