企業のDXの取り組みが活発化するなかで、ITシステムを取り巻く環境の変化は顕著だ。情報システム部門が管理するシステムは従来オンプレミスが中心だったが、近年はクラウドへの移行やSaaS利用も増加し、今や管理すべきシステムが社内外に散在している。一方で、ターゲットに合わせてマルウェアをカスタマイズする標的型攻撃など、サイバー攻撃の手口も巧妙化しており、あらゆる侵入経路を探索し内部への侵入を試みている。こうした背景から、内部に不正侵入されてしまった後のことまで想定したセキュリティ対策を講じる必要性が高まっているが、どのようなアプローチが必要なのだろうか。本稿ではシステムの安全と安定稼働に貢献するパッケージソフトウエア・ベンダーとして多くの企業をサポートしてきたエンカレッジ・テクノロジ株式会社の日置喜晴氏に、企業が見落としがちなセキュリティ対策についてお話を伺ったので、その模様をお届けする。

-

エンカレッジ・テクノロジ株式会社 取締役 マーケティング部長 日置喜晴氏

システムを取り巻く環境が多様化・複雑化する中、攻撃者が内部侵入後に狙うものとは……?

DXの取り組みが活発化し、情報システム部門が管理・保護すべきシステムはオンプレミスだけでなくクラウド(IaaS)・SaaS、IoTデバイスなど社内外に散在し数も増えている。クラウドはサーバーなどのインフラ管理が不要な利便性がある一方、情報システム部門の介在がなくても導入できてしまう。そのため、情報システム部門のガバナンスが効かず権限の不適切な利用や濫用、設定ミスなどといった問題が浮き彫りとなっている。

さらに、働き方改革や新型コロナウイルスの流行で近年オフィスワークとテレワークを使い分けるハイブリッドワークが急速に浸透し、システムへのアクセス経路が多様化するケースが増えた。これにともない、セキュリティリスクも高度化・多様化が進んでいる。たとえば、働き方の多様化により、システムへの正規アクセスと不正アクセスの判別が難しくなっている。これまでであれば正規アクセスは内部ネットワークで完結していたが、現在はテレワークなど外部ネットワークからのアクセスも正規であるケースが増えたためだ。さらに、攻撃者にとって昨今のシステム環境の変化は、管理や対策に抜け穴が生じやすい状態であり、攻撃の絶好の機会といえる。ターゲットに合わせてマルウェアをカスタマイズする標的型攻撃や、VPN装置の脆弱性を悪用した攻撃、OS標準のソフトウェアを悪用するファイルレス攻撃など手法は巧妙化の一途をたどるばかりだ。こうした背景もあり、最近は境界型防御の考えからゼロトラストセキュリティの考え方へシフトしつつある。これまでのセキュリティ対策を根本から見直す企業も少なくない。

「企業によって重視するポイントが異なるのは当然ですが、入り口対策に論点や投資が偏る傾向にはあります。しかし、侵入を完全に防ぐことができない以上、侵入されたあとのことまで見据えた多層的なセキュリティ対策を講じることがゼロトラストセキュリティのポイントです。その1つとして見落とさないでほしいのが『特権ID』管理です。攻撃者は侵入後、機密情報を奪うためにサーバーやデータベースへのアクセスを試みます。このとき特権IDを奪取されてしまうと、自由にアクセスできるようになってしまいます。特権IDの保護は、サイバー攻撃対策としては盲点になりがちであるため注意が必要です」と日置氏は指摘する。

特権ID(特権アカウント)とは、システムを管理するために高いレベルの権限を有した特別なアカウントを差す。非常に強力な権限を持つため、アカウント管理の不備によって奪取された場合、機密情報の窃取や情報漏洩、システムの破壊などあらゆる攻撃を許してしまうことになる。さらに特権IDを使えば、ログなどの証跡を消すことも可能なため、攻撃そのものに気づくことすらできないかもしれない。こうしたリスクをふまえ、適切に管理しておく必要がある。

ところが上述のような環境やビジネスの変化によって、特権IDの管理の要件も変化している。従来、特権ID管理の対象はオンプレミスシステムなどOSが中心で、目的も内部統制や監査基準を満たすことが中心であり、特権ID管理ツールを用いなくても契約やルールで制限すれば十分だという考えも多かった。ツールが提供する機能そのものも特権ID利用時の申請承認ワークフローといった管理プロセスにフォーカスしたものが多かった。

しかし、現在のシステム環境の場合、オンプレミスだけでなくクラウドも特権ID管理の対象として考えていく必要がある。最近では、数十のクラウドサービスを併用する企業も珍しくないが、情報システム部門のガバナンスが効かず権限濫用などの問題が生じている今、こうしたクラウドサービスの管理者アカウントも、特権IDの一種として捉えて適切に管理していく必要がある。さらにサイバー攻撃対策として特権IDを管理していく場合、従来のポリシー・ルールベースの管理は通用する相手ではない。

そのため、すでに特権ID管理の手法を確立していたりツールを導入していたとしても、いつの間にか対策が不十分になっている可能性もあるため見直しが推奨されるという。ここで紹介したいのが、このDX時代にふさわしい特権ID管理ソリューション「ESS AdminONE」である。

利便性と高度なアクセス制御を兼ね備え、広範なシステムに柔軟に対応する次世代型特権ID管理ツール

ESS AdminONEは、ゼロトラストを前提としたアクセス制御の考え方に基づいて、重要なシステムに対するアクセス管理・認証を強化するための機能が盛り込まれている。ゲートウェイを用いたネットワーク制御や多要素認証による本人確認、パスワード情報などの認証情報の保護といった要素で、多層的な防御の仕組みを提供する。

パスワードを保護する機能の1つである「パスワードレスアクセス」は、ESS AdminONEが作業者に代行して特権IDのパスワードを入力する機能だ。事前に申請したワークフローが承認されると、一時的に特権IDと対象者のIDが紐付けられ、限られた期間のみ管理作業を行うことができる。本機能は、特権IDとパスワードは利用者に開示せず、利用者もパスワードを入力する作業が発生しないため、セキュリティの担保と利便性を両立できる点が特長だ。パスワードを利用者が入力するケースと異なり、パスワードレスアクセスなら、キーロガーによる認証情報の奪取のリスクや、内部不正者による不正アクセスも抑止することができる。

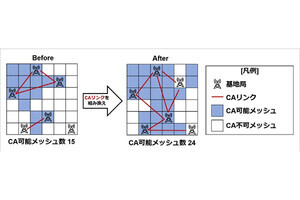

管理対象となるシステムはオンプレミス、IaaS/SaaS、ユーザー独自のアプリケーション、ネットワーク機器、IoTデバイスなど幅広く、さまざまな環境の特権IDを一元的に管理できる。特筆すべきは、ESS AdminONEが汎用インターフェイスを装備していることによる柔軟性の高さと対象システムの拡充スピードだ。一般的に、管理対象システムの拡充にソフトウェアのバージョンアップは付き物だが、ESS AdminONEの場合は管理サーバーをバージョンアップすることなく、パスワード変更やログイン履歴収集の対象システムを拡充することが可能だ。

ESS AdminONEの汎用インターフェイスの仕様は公開されており、ユーザー企業が外部プログラムを開発し、管理対象システムを拡充することも可能だ。ニーズの多いシステムのパスワード変更やログイン履歴収集は、エンカレッジ・テクノロジがオプションとして開発・販売する。

「パスワード変更オプション・ログイン履歴収集オプションは現在積極的に開発を進めており、昨年末にはAWSやMicrosoft Azureの管理コンソールを対象とする新モジュールを、2022年5月にはOracle DatabaseやPostgreSQLを対象とするモジュールなどを発表しました。今後も対象システムの拡充に努めていく計画です」と日置氏はESS AdminONEの今後の展望を語った。

長く愛用できるソリューション。ESS AdminONEでゼロトラスト前提の特権ID管理を

ここでESS AdminONEの導入事例として、DXCテクノロジー・ジャパン株式会社(以下DXC)のケースを紹介しよう。同社は広範なITサービスマネジメントを提供し、多くの企業のビジネスを支援してきた。そのうちの1社である大手金融系会社には基幹システムの開発から運用までフルサービスを提供していたという。従来は台帳を用いて特権IDの事前申請や承認フローを運用し、専任の管理者も設置して安全性を担保してきたが、属人化が課題だった。さらに基幹システムの運用環境がパブリッククラウドに移行することになったことで、ゼロトラストを前提とした対策が求められ、コロナ禍の影響でリモートアクセスを前提とした仕組みも整える必要があった。

そこでDXCは特権IDの管理体制強化と運用フローを見直し、ESS AdminONEを導入。シンプルな構成ながら特権ID管理に必要な機能が網羅されていることが採用の決め手だったという。性悪説、いわゆるゼロトラストを前提とした状況でも安全な特権ID管理と運用柔軟性の両立を実現できた点をDXCは高く評価しているという。

ESS AdminONEは、多くの企業に長く愛用し続けてもらえるよう、バージョンごとにサポート終了期限を設けることなく、利用者がいるかぎりサポートし続ける「永久サポート」を提供することでシステムの安全と安定稼働の実現に寄与している。

「システム環境がたえまなく変化する現代において、セキュリティ対策の見直しやアップデートは重要です。その対策の1つとして、特権IDも最後の砦として見落とさずに適切な管理をしてもらいたいです」と日置氏はインタビューを締めくくった。

特権ID管理は、忘れてはならないセキュリティ対策の要と言える。しかし昨今のめまぐるしい環境の変化にともない、一筋縄ではいかない領域になっていることも事実である。エンカレッジ・テクノロジは、特権ID管理の専門家として多くの実績を積んでいる。“突破されることを前提としたセキュリティ対策”を実行していくためにも、まずは相談するところから始めてはいかがだろうか。

関連リンク

- ESS AdminONE製品ページ

https://www.et-x.jp/product/adminone/ - ESS AdminONE導入事例 DXCテクノロジー・ジャパン株式会社様

https://www.et-x.jp/casestudy/tabid187.html - エンカレッジ・テクノロジが次世代型特権ID管理ソフトウェアの最新版を発表

https://news.mynavi.jp/techplus/article/20211027-2170125/ - エンカレッジ・テクノロジ 特権アクセス管理・認証強化によるセキュリティ対策講座

https://www.et-x.jp/event/webinar2022_privileged-id/

[PR]提供:エンカレッジ・テクノロジ