SSEを導入するメリット

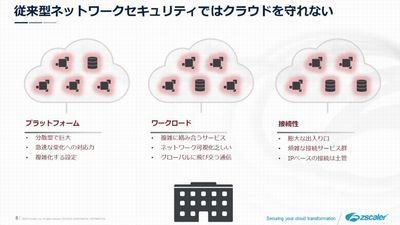

前回は、企業のクラウド活用が急増したことで従来型のセキュリティではカバーできなくなったことに応じて、クラウドも含めたセキュリティ対策の考え方としてゼロトラストが登場し、それを複数の機能を組み合わせることでサポートする新しい考え方がSASE(Secure Access Service Edge)であると説明した。

そして、SASEのネットワーク機能とセキュリティ機能のうち、セキュリティ機能に該当する部分がSSE(Security Service Edge)である。今回はSSEのメリット、そしてSSEを構成するサービスと実現する機能について説明する。

SSEは、セキュリティ機能がクラウドサービスで提供されるため、ネットワークに縛られることなく、また場所に関係なくユーザーからアプリケーションに至るまで保護を可能にする。すべてのセキュリティサービスは統一されたアプローチにより提供されるので、従来のポイントソリューションのようなギャップをなくし、リスクを低減できる。

SSEのメリットには、まずゼロトラストアクセスを実現できることが挙げられる。これはSASEも同様であるが、ユーザーがクラウド上のワークロードや企業内アプリケーションにアクセスする際、企業のアプリケーションに対する攻撃表面をなくしつつ、認可においてアクセス最小権限を徹底できる。アクセス権限はアイデンティティとポリシーに基づいて付与されるべきであり、強固なゼロトラストポリシーはユーザー、デバイス、アプリケーション、コンテンツの4つの要素で構成される必要がある。

企業はインターネット上に自社のポリシーを適用してユーザーとアプリケーションを接続させることで、安全なリモートアクセス環境を構築できる(オンプレミス、LAN環境にも然り)。また、ユーザーはネットワーク上に位置しないため、ネットワーク内を脅威が水平展開することを排除でき、ビジネスリスクをより低減させることができる。

また、ユーザーのエクスペリエンス向上もメリットの一つとなる。SSEでは、すべてのユーザーに対し、高速なローカル接続を提供できる。従来はユーザーからの通信はすべてVPNを介して企業のデータセンターを経由させていた。しかし、SSEのグローバルデータセンターでは、エッジにいるユーザーの近くでセキュリティチェックを行えるため、通信に遅延がなく、接続性と生産性を向上させることができる。

さらなるメリットとしては、セキュリティ機能の統合が挙げられる。SSEでは、セキュアWebゲートウェイ(SWG)、クラウドアクセスセキュリティブローカー(CASB)、ゼロトラストネットワークアクセス(ZTNA)、クラウドファイアウォール(FWaaS)、クラウドサンドボックス、クラウドデータ漏えい防止(DLP)、クラウドセキュリテイ動態管理(CSPM)、およびクラウドブラウザ隔離(CBI)といった主要なセキュリティサービスがすべて単一のプラットフォームで提供される。これにより、従来のネットワークセキュリティの複雑さを排除し、コストも低減される。

SSEを構成するサービス

SSEは主に、前述のようなセキュリティ機能が統合される。ただし、1つのサービスで複数の機能が提供されるケースもある。特に中核的な機能を提供するのは、SWG、CASB、そしてZTNAであり、特徴的な機能にはCSPMやCWPPが挙げられる。ZTNAの詳細は次回に譲り、ここではそれ以外の機能について選定ポイントも含めて説明する。

SWG

SWGはプロキシアーキテクチャをベースとしており、通信経路上でユーザーに代わりコンテンツを精査し、必要な制御を行う。フィルタリングやマルウェアの検知、サンドボックス、コンテンツの無害化、DLPなどの機能も搭載し、それらをクラウド上で提供する。従来の境界型セキュリティにおけるプロキシサーバや多様なセキュリティ機器を置き換えるものとなる。

SSEプラットフォームの一部として利用する場合、SWGは世界中に分散し、強力なプレゼンスポイントを持つ必要があり、すべてのユーザーが場所を問わず、クラウドプラットフォームへの高速ローカル接続を得ることができる。選定ポイントとしては、まずセキュリティのためにパフォーマンスを犠牲にしないことが重要となる。

セキュリティは必要不可欠だが、そのためにユーザーの使い勝手が損なわれてしまうようでは意味がない。特に、トラフィックの大半を占めるSSL暗号通信の復号と検査を、遅延を起こさずに実施できるかどうかは重要なポイントとなる。443ポート以外を使うSSL通信について同様となる。これは、実績あるプロキシアーキテクチャに基づいているかどうかを確認することともいえる。

CASB

CASBは「Cloud Access Security Broker」の略で、クラウドサービスに対するセキュリティのコンセプトである。その背景には、クラウドサービスのシャドーIT化があった。従業員あるいは部署単位で独自にクラウドサービスを利用するケースが多くなり、情報漏えいなどのリスクへの懸念から企業が実態を把握する必要に迫られたためだ。

CASBは、複数のクラウドサービスと利用者の間に単一のコントロールポイントを設け、利用状況を可視化するとともに、セキュリティポリシーを適用して制御を行うソリューションとなる。具体的な機能には、可視化と分析、制御、データ不正持ち出しの禁止、脅威の検出・防御がある。

CSPM

CSPMは「Cloud Security Posture Management」の略で、クラウドセキュリテイ動態管理などと呼ばれる。主にクラウドセキュリティの構成ミスや管理の不備などに対応するための仕組みだ。「しかるべきポリシー」に基づいて現在動いているクラウド環境やワークロードをチェックし、さまざまな事象において最適なポリシーを適用する。ポリシーから逸脱した部分があれば、自動的に修正するほか対応のためのアクションを設定できる。

例えば、公開サーバであれば不特定多数へのアクセスを許可するが、データベースであれば必要なユーザーのみにアクセスを許可するといったことが可能となる。また、クラウドサービスの特権ユーザーについても、管理者であればすべての操作を許可するのではなく、クラウド利用時のベストプラクティスに沿って細かく権限を切り分け、必要に応じて制御していく。無秩序に運用されがちなクラウド環境を可視化し、セキュリティ面での運用を極力自動化する仕組みといえる。

CWPP

CWPPは「Cloud Workload Protection Platform」の略で、クラウドワークロードを保護するものとなる。ワークロードとは、クラウド上の仮想マシンやデータベース、コンテナ、アプリケーションなどを指す。要塞化という言葉がイメージしやすいかもしれない。

例えば、公開サーバでは不要なポートを閉じ、アクセスは最小権限にとどめ、パッチやアップデートの自動管理により脆弱性を解消することを指すが、これをクラウド上のワークロードで実現するのがCWPPだ。

具体的には、クラウド上のワークロード単位でセグメンテーション化し、さらに不正な通信の発生を確認・制御することで、柔軟なアプリケーション利用を実現しつつクラウドを要塞化する。AIを用いて環境を学習して適切なポリシーを生成し、CSPMと組み合わせることでワークロードの役割を把握。その上で不正な通信、あるいは普段の通信とは明らかに異なる異常な通信をブロックするといった制御を自動化できる。

このように、SSEは複数の機能によりあらゆる方向に対しセキュリティを強化するとともに、自動化機能を加えることで運用を容易にしている。これら多くの機能を単一のダッシュボードで把握し管理できることも大きなメリットとなる。次回は、SSEの中核となるZTNAについて説明する。

著者プロフィール

髙岡 隆佳(たかおか たかよし)

ゼットスケーラー株式会社 エバンジェリスト&アーキテクト

セキュリティ業界で18年の経験を生かし、製品やソリューションに捉われない、セキュリティ投資の方向性について啓蒙活動を実施。2019年よりゼットスケーラーのエバンジェリスト&アーキテクトとして、国内大手企業に対して、クラウドセキュリティによるリスク削減や課題解決のための支援を行う。また、クラウドセキュリティアライアンス(CSA Japan)SDP WGにてゼロトラストモデル実装の啓蒙にも尽力している。